最新要闻

- 当前报道:纬德信息(688171)3月1日主力资金净买入105.72万元

- 旅俄大熊猫画风突变体重狂飙40公斤:摸爬滚打样样精通

- 百事通!特斯拉Model 2被曝成本大降37% 比丰田卡罗拉还低

- 世界短讯!打赢了!科比坠机照片泄露案其遗孀获赔2885万美元

- 天天热头条丨惊险一幕:女子用火车站自动扶梯运行李 把下面男子砸骨折

- 【全球速看料】玩游戏需自备爆米花:《最终幻想16》主线过场动画超11小时

- 当前信息:索泰RTX 4090月白深度测试:真孤独求败!A卡没得玩了

- 网友晒视频广州一特斯拉在停车场连撞多车 司机下车就跑:又踩错了吗

- 当前看点!设计时速100公里!上海苏州互通地铁今起试跑:苏州坐地铁直达

- 医院拍CT有位患者叫熊猫 结果竟是真熊猫:网友祝福“国宝”尽快好起来

- 丰田拆完一辆特斯拉Model Y后被震撼了 高管惊叹:我们远远落后

- 全球新动态:火爆全网的AI小姐姐模型重新上线 作者:画什么图后果自负

- 【全球热闻】大厂年薪30万95后女生转行卖快餐:直言脱离公司KPI太快乐了

- 当前观察:《暗黑破坏神4》玩家打怪时 不会出现天量伤害数值

- 世界今热点:通用电梯:目前产能在满足履行轨道交通项目合同需求的同时,不会影响公司履行其他客户订单或新接订单的生产需求

- 环球报道:电脑病毒的介绍与防护_电脑病毒与防护介绍

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

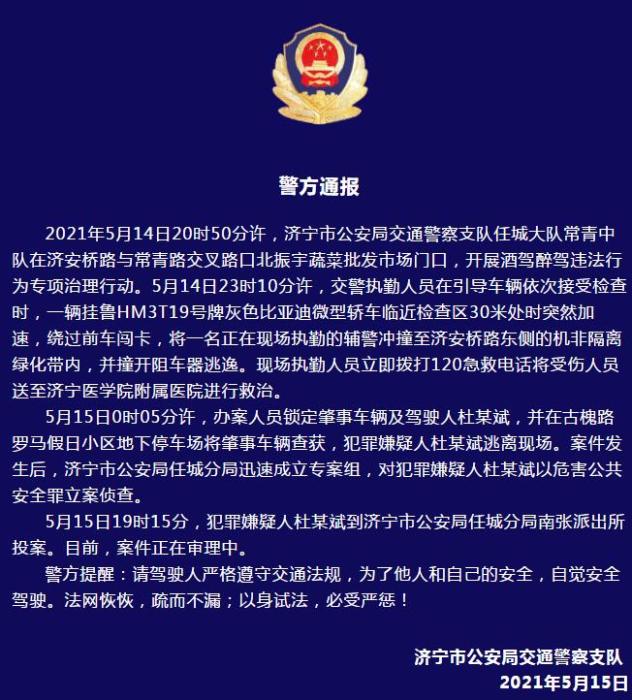

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

每日播报!Pod 进阶

一、资源限制

当定义 Pod 时可以选择性地为每个容器设定所需要的资源数量。 最常见的可设定资源是 CPU 和内存大小,以及其他类型的资源。

当为 Pod 中的容器指定了 request 资源时,调度器就使用该信息来决定将 Pod 调度到哪个节点上。当还为容器指定了 limit 资源时,kubelet 就会确保运行的容器不会使用超出所设的 limit 资源量。kubelet 还会为容器预留所设的 request 资源量, 供该容器使用。

(资料图片仅供参考)

(资料图片仅供参考)

如果 Pod 运行所在的节点具有足够的可用资源,容器可以使用超出所设置的 request 资源量。不过,容器不可以使用超出所设置的 limit 资源量。

如果给容器设置了内存的 limit 值,但未设置内存的 request 值,Kubernetes 会自动为其设置与内存 limit 相匹配的 request 值。 类似的,如果给容器设置了 CPU 的 limit 值但未设置 CPU 的 request 值,则 Kubernetes 自动为其设置 CPU 的 request 值 并使之与 CPU 的 limit 值匹配。

官网示例:https://kubernetes.io/docs/concepts/configuration/manage-compute-resources-container/

//Pod 和 容器 的资源请求和限制:

spec.containers[].resources.requests.cpu //定义创建容器时预分配的CPU资源spec.containers[].resources.requests.memory //定义创建容器时预分配的内存资源spec.containers[].resources.limits.cpu //定义 cpu 的资源上限 spec.containers[].resources.limits.memory //定义内存的资源上限

二、CPU资源单位

CPU 资源的 request 和 limit 以 cpu 为单位。Kubernetes 中的一个 cpu 相当于1个 vCPU(1个超线程)。Kubernetes 也支持带小数 CPU 的请求。spec.containers[].resources.requests.cpu 为 0.5 的容器能够获得一个 cpu 的一半 CPU 资源(类似于Cgroup对CPU资源的时间分片)。表达式 0.1 等价于表达式 100m(毫核),表示每 1000 毫秒内容器可以使用的 CPU 时间总量为 0.1*1000 毫秒。Kubernetes 不允许设置精度小于 1m 的 CPU 资源。

三、内存 资源单位

内存的 request 和 limit 以字节为单位。可以以整数表示,或者以10为底数的指数的单位(E、P、T、G、M、K)来表示, 或者以2为底数的指数的单位(Ei、Pi、Ti、Gi、Mi、Ki)来表示。如:1KB=10^3=1000,1MB=10^6=1000000=1000KB,1GB=10^9=1000000000=1000MB1KiB=2^10=1024,1MiB=2^20=1048576=1024KiB

PS:在买硬盘的时候,操作系统报的数量要比产品标出或商家号称的小一些,主要原因是标出的是以 MB、GB为单位的,1GB 就是1,000,000,000Byte,而操作系统是以2进制为处理单位的,因此检查硬盘容量时是以MiB、GiB为单位,1GiB=2^30=1,073,741,824,相比较而言,1GiB要比1GB多出1,073,741,824-1,000,000,000=73,741,824Byte,所以检测实际结果要比标出的少一些。

示例1:

apiVersion: v1kind: Podmetadata: name: frontendspec: containers: - name: app image: images.my-company.example/app:v4 env: - name: MYSQL_ROOT_PASSWORD value: "password" resources: requests: memory: "64Mi" cpu: "250m" limits: memory: "128Mi" cpu: "500m" - name: log-aggregator image: images.my-company.example/log-aggregator:v6 resources: requests: memory: "64Mi" cpu: "250m" limits: memory: "128Mi" cpu: "500m"

此例子中的 Pod 有两个容器。每个容器的 request 值为 0.25 cpu 和 64MiB 内存,每个容器的 limit 值为 0.5 cpu 和 128MiB 内存。那么可以认为该 Pod 的总的资源 request 为 0.5 cpu 和 128 MiB 内存,总的资源 limit 为 1 cpu 和 256MiB 内存。

实例2:

apiVersion: v1kind: Podmetadata: name: frontendspec: containers: - name: web image: nginx:latest resources: requests: memory: "64Mi" cpu: "250m" limits: memory: "128Mi" cpu: "500m" - name: db image: mysql command: [ "/bin/bash", "-ce", "tail -f /dev/null" ] env: - name: MYSQL_ROOT_PASSWORD value: "abc123" resources: requests: memory: "64Mi" cpu: "250m" limits: memory: "128Mi" cpu: "500m"

创建资源:

查看资源信息:

查看创建过程:

示例3:

vim pod2.yamlapiVersion: v1kind: Podmetadata: name: frontendspec: containers: - name: web image: nginx env: - name: WEB_ROOT_PASSWORD value: "password" resources: requests: memory: "64Mi" cpu: "250m" limits: memory: "128Mi" cpu: "500m" - name: db image: mysql env: - name: MYSQL_ROOT_PASSWORD value: "abc123" resources: requests: memory: "512Mi" 128 cpu: "0.5" limits: memory: "1Gi" 256 cpu: "1"

创建资源:

查看pod资源:

查看资源创建过程:

kubectl describe pods frontend

追踪node节点资源限制情况是否与写好的yaml文件一直:

kubectl describe nodes node02

四、重启策略

当 Pod 中的容器退出时通过节点上的 kubelet 重启容器。适用于 Pod 中的所有容器。

1、Always:当容器终止退出后,总是重启容器,默认策略2、OnFailure:当容器异常退出(退出状态码非0)时,重启容器;正常退出则不重启容器3、Never:当容器终止退出,从不重启容器。#注意:K8S 中不支持重启 Pod 资源,只有删除重建

kubectl edit deployment nginx-deployment #表示在线编辑资源配置清单并保存退出即时生效...... restartPolicy: Always

//示例:没有加重启策略,默认Always

vim pod3.yamlapiVersion: v1kind: Podmetadata: name: foospec: containers: - name: busybox image: busybox args: - /bin/sh - -c - sleep 30; exit 3kubectl apply -f pod3.yaml

//查看Pod状态,等容器启动后30秒后执行exit退出进程进入error状态,就会重启次数加1

kubectl get podsNAME READY STATUS RESTARTS AGEfoo 1/1 Running 1 50s

#添加重启策略:#注意:重启策略跟container同一个级别

查看pod状态:

实时查看pod生命周期:

kubectl get pod -w

五、健康检查(探针 Probe)

探针是由kubelet对容器执行的定期诊断。

探针的三种规则:●livenessProbe :判断容器是否正在运行。如果探测失败,则kubelet会杀死容器,并且容器将根据 restartPolicy 来设置 Pod 状态。 如果容器不提供存活探针,则默认状态为Success。

●readinessProbe :判断容器是否准备好接受请求。如果探测失败,端点控制器将从与 Pod 匹配的所有 service 址endpoints 中剔除删除该Pod的IP地。 初始延迟之前的就绪状态默认为Failure。如果容器不提供就绪探针,则默认状态为Success。

●startupProbe(这个1.17版本增加的):判断容器内的应用程序是否已启动,主要针对于不能确定具体启动时间的应用。如果配置了 startupProbe 探测,在则在 startupProbe 状态为 Success 之前,其他所有探针都处于无效状态,直到它成功后其他探针才起作用。 如果 startupProbe 失败,kubelet 将杀死容器,容器将根据 restartPolicy 来重启。如果容器没有配置 startupProbe, 则默认状态为 Success。#注:以上规则可以同时定义。在readinessProbe检测成功之前,Pod的running状态是不会变成ready状态的。

Probe支持三种检查方法:●exec :在容器内执行指定命令。如果命令退出时返回码为0则认为诊断成功。

●tcpSocket :对指定端口上的容器的IP地址进行TCP检查(三次握手)。如果端口打开,则诊断被认为是成功的。

●httpGet :对指定的端口和路径上的容器的IP地址执行HTTPGet请求。如果响应的状态码大于等于200且小于400,则诊断被认为是成功的

每次探测都将获得以下三种结果之一:●成功:容器通过了诊断。●失败:容器未通过诊断。●未知:诊断失败,因此不会采取任何行动

官网示例:https://kubernetes.io/docs/tasks/configure-pod-container/configure-liveness-readiness-startup-probes/

//示例1:exec方式(官网)

apiVersion: v1kind: Podmetadata: labels: test: liveness name: liveness-execspec: containers: - name: liveness image: k8s.gcr.io/busybox args: - /bin/sh - -c - touch /tmp/healthy; sleep 30; rm -rf /tmp/healthy; sleep 60 livenessProbe: exec: command: - cat - /tmp/healthy failureThreshold: 1 initialDelaySeconds: 5 periodSeconds: 5

#initialDelaySeconds:指定 kubelet 在执行第一次探测前应该等待5秒,即第一次探测是在容器启动后的第6秒才开始执行。默认是 0 秒,最小值是 0。#periodSeconds:指定了 kubelet 应该每 5 秒执行一次存活探测。默认是 10 秒。最小值是 1。#failureThreshold: 当探测失败时,Kubernetes 将在放弃之前重试的次数。 存活探测情况下的放弃就意味着重新启动容器。就绪探测情况下的放弃 Pod 会被打上未就绪的标签。默认值是 3。最小值是 1。#timeoutSeconds:探测的超时后等待多少秒。默认值是 1 秒。最小值是 1。(在 Kubernetes 1.20 版本之前,exec 探针会忽略 timeoutSeconds 探针会无限期地 持续运行,甚至可能超过所配置的限期,直到返回结果为止。)

可以看到 Pod 中只有一个容器。kubelet 在执行第一次探测前需要等待 5 秒,kubelet 会每 5 秒执行一次存活探测。kubelet 在容器内执行命令 cat /tmp/healthy 来进行探测。如果命令执行成功并且返回值为 0,kubelet 就会认为这个容器是健康存活的。 当到达第 31 秒时,这个命令返回非 0 值,kubelet 会杀死这个容器并重新启动它。

示例1:改编

vim exec.yamlapiVersion: v1kind: Podmetadata: name: liveness-exec namespace: defaultspec: containers: - name: liveness-exec-container image: busybox imagePullPolicy: IfNotPresent command: ["/bin/sh","-c","touch /tmp/live ; sleep 30; rm -rf /tmp/live; sleep 3600"] livenessProbe: exec: command: ["test","-e","/tmp/live"] initialDelaySeconds: 1 periodSeconds: 3 kubectl create -f exec.yaml

创建资源:

查看pod详细信息:

查看pod:

//示例2:httpGet方式

apiVersion: v1kind: Podmetadata: labels: test: liveness name: liveness-httpspec: containers: - name: liveness image: k8s.gcr.io/liveness args: - /server livenessProbe: httpGet: path: /healthz port: 8080 httpHeaders: - name: Custom-Header value: Awesome initialDelaySeconds: 3 periodSeconds: 3

在这个配置文件中,可以看到 Pod 也只有一个容器。initialDelaySeconds 字段告诉 kubelet 在执行第一次探测前应该等待 3 秒。periodSeconds 字段指定了 kubelet 每隔 3 秒执行一次存活探测。kubelet 会向容器内运行的服务(服务会监听 8080 端口)发送一个 HTTP GET 请求来执行探测。如果服务器上 /healthz 路径下的处理程序返回成功代码,则 kubelet 认为容器是健康存活的。如果处理程序返回失败代码,则 kubelet 会杀死这个容器并且重新启动它。

任何大于或等于 200 并且小于 400 的返回代码标示成功,其它返回代码都标示失败。

vim httpget.yamlapiVersion: v1kind: Podmetadata: name: liveness-httpget namespace: defaultspec: containers: - name: liveness-httpget-container image: soscscs/myapp:v1 imagePullPolicy: IfNotPresent ports: - name: http containerPort: 80 livenessProbe: httpGet: port: http path: /index.html initialDelaySeconds: 1 periodSeconds: 3 timeoutSeconds: 10 kubectl create -f httpget.yamlkubectl exec -it liveness-httpget -- rm -rf /usr/share/nginx/html/index.htmlkubectl get podsNAME READY STATUS RESTARTS AGEliveness-httpget 1/1 Running 1 2m44s

实验操作:

创建httpget方式:

//示例3:tcpSocket方式

apiVersion: v1kind: Podmetadata: name: goproxy labels: app: goproxyspec: containers: - name: goproxy image: k8s.gcr.io/goproxy:0.1 ports: - containerPort: 8080 readinessProbe: tcpSocket: port: 8080 initialDelaySeconds: 5 periodSeconds: 10 livenessProbe: tcpSocket: port: 8080 initialDelaySeconds: 15 periodSeconds: 20

这个例子同时使用 readinessProbe 和 livenessProbe 探测。kubelet 会在容器启动 5 秒后发送第一个 readinessProbe 探测。这会尝试连接 goproxy 容器的 8080 端口。如果探测成功,kubelet 将继续每隔 10 秒运行一次检测。除了 readinessProbe 探测,这个配置包括了一个 livenessProbe 探测。kubelet 会在容器启动 15 秒后进行第一次 livenessProbe 探测。就像 readinessProbe 探测一样,会尝试连接 goproxy 容器的 8080 端口。如果 livenessProbe 探测失败,这个容器会被重新启动。

vim tcpsocket.yamlapiVersion: v1kind: Podmetadata: name: probe-tcpspec: containers: - name: nginx image: soscscs/myapp:v1 livenessProbe: initialDelaySeconds: 5 timeoutSeconds: 1 tcpSocket: port: 8080 periodSeconds: 10 failureThreshold: 2kubectl create -f tcpsocket.yamlkubectl exec -it probe-tcp -- netstat -natpActive Internet connections (servers and established)Proto Recv-Q Send-Q Local Address Foreign Address State PID/Program name tcp 0 0 0.0.0.0:80 0.0.0.0:* LISTEN 1/nginx: master prokubectl get pods -wNAME READY STATUS RESTARTS AGEprobe-tcp 1/1 Running 0 1sprobe-tcp 1/1 Running 1 25s #第一次是 init(5秒) + period(10秒) * 2probe-tcp 1/1 Running 2 45s #第二次是 period(10秒) + period(10秒) 重试了两次probe-tcp 1/1 Running 3 65s

创建topsocket资源:

kubectl create -f tcpsocket.yaml

查看状态:

kubectl exec -it probe-tcp -- netstat -natp

查看pod状态:

kubectl get pods -w

//示例4:就绪检测

vim readiness-httpget.yamlapiVersion: v1kind: Podmetadata: name: readiness-httpget namespace: defaultspec: containers: - name: readiness-httpget-container image: soscscs/myapp:v1 imagePullPolicy: IfNotPresent ports: - name: http containerPort: 80 readinessProbe: httpGet: port: 80 path: /index1.html initialDelaySeconds: 1 periodSeconds: 3 livenessProbe: httpGet: port: http path: /index.html initialDelaySeconds: 1 periodSeconds: 3 timeoutSeconds: 10

创建readiness-httpget.yaml资源:

kubectl create -f readiness-httpget.yaml

//readiness探测失败,无法进入READY状态

进入资源里面:

//示例5:就绪检测2

vim readiness-myapp.yamlapiVersion: v1kind: Podmetadata: name: myapp1 labels: app: myappspec: containers: - name: myapp image: soscscs/myapp:v1 ports: - name: http containerPort: 80 readinessProbe: httpGet: port: 80 path: /index.html initialDelaySeconds: 5 periodSeconds: 5 timeoutSeconds: 10 ---apiVersion: v1kind: Podmetadata: name: myapp2 labels: app: myappspec: containers: - name: myapp image: soscscs/myapp:v1 ports: - name: http containerPort: 80 readinessProbe: httpGet: port: 80 path: /index.html initialDelaySeconds: 5 periodSeconds: 5 timeoutSeconds: 10 ---apiVersion: v1kind: Podmetadata: name: myapp3 labels: app: myappspec: containers: - name: myapp image: soscscs/myapp:v1 ports: - name: http containerPort: 80 readinessProbe: httpGet: port: 80 path: /index.html initialDelaySeconds: 5 periodSeconds: 5 timeoutSeconds: 10 ---apiVersion: v1kind: Servicemetadata: name: myappspec: selector: app: myapp type: ClusterIP ports: - name: http port: 80 targetPort: 80kubectl create -f readiness-myapp.yaml

查看pods,svc,endpoints状态:

kubectl get pods,svc,endpoints -o wide

//readiness探测失败,Pod 无法进入READY状态,且端点控制器将从 endpoints 中剔除删除该 Pod 的 IP 地址

kubectl exec -it pod/myapp1 -- rm -rf /usr/share/nginx/html/index.html

kubectl get pods,svc,endpoints -o wideNAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATESpod/myapp1 0/1 Running 0 5m17s 10.244.2.13 node02pod/myapp2 1/1 Running 0 5m17s 10.244.1.15 node01 pod/myapp3 1/1 Running 0 5m17s 10.244.2.14 node02 NAME TYPE CLUSTER-IP EXTERNAL-IP PORT(S) AGE SELECTOR......service/myapp ClusterIP 10.96.138.13 80/TCP 5m17s app=myappNAME ENDPOINTS AGE......endpoints/myapp 10.244.1.15:80,10.244.2.14:80 5m17s

//启动、退出动作

vim post.yamlapiVersion: v1kind: Podmetadata: name: lifecycle-demospec: containers: - name: lifecycle-demo-container image: soscscs/myapp:v1 lifecycle: #此为关键字段 postStart: exec: command: ["/bin/sh", "-c", "echo Hello from the postStart handler >> /var/log/nginx/message"] preStop: exec: command: ["/bin/sh", "-c", "echo Hello from the poststop handler >> /var/log/nginx/message"] volumeMounts: - name: message-log mountPath: /var/log/nginx/ readOnly: false initContainers: - name: init-myservice image: soscscs/myapp:v1 command: ["/bin/sh", "-c", "echo "Hello initContainers" >> /var/log/nginx/message"] volumeMounts: - name: message-log mountPath: /var/log/nginx/ readOnly: false volumes: - name: message-log hostPath: path: /data/volumes/nginx/log/ type: DirectoryOrCreatekubectl create -f post.yamlkubectl get pods -o wideNAME READY STATUS RESTARTS AGE IP NODE NOMINATED NODE READINESS GATESlifecycle-demo 1/1 Running 0 2m8s 10.244.2.28 node02kubectl exec -it lifecycle-demo -- cat /var/log/nginx/messageHello initContainersHello from the postStart handler

查看pod资源:

kubectl get pods -o wide

查看/var/log/nginx/message文件信息:

//在 node02 节点上查看[root@node02 ~]# cd /data/volumes/nginx/log/[root@node02 log]# lsaccess.log error.log message[root@node02 log]# cat message Hello initContainersHello from the postStart handler#由上可知,init Container先执行,然后当一个主容器启动后,Kubernetes 将立即发送 postStart 事件。//删除 pod 后,再在 node02 节点上查看kubectl delete pod lifecycle-demo[root@node02 log]# cat message Hello initContainersHello from the postStart handlerHello from the poststop handler#由上可知,当在容器被终结之前, Kubernetes 将发送一个 preStop 事件。

在master节点删除pods:

-

天天观察:如何在Ubuntu上安装Nextcloud(适用于树莓派上的Ubuntu)

如何在Ubuntu上安装Nextcloud(适用于树莓派上的Ubuntu)在Ubuntu上安装Nextcloud需要以下步骤:安装Apache和PHP:sudoaptupdate

来源: -

-

-

Spring中Bean的加载方式~

1、方式一:基于spring xml方式配置Beanuserimportlombok Data; ***@author:ly* @DatapublicclassUser{

来源: 天天观察:如何在Ubuntu上安装Nextcloud(适用于树莓派上的Ubuntu)

每日播报!Pod 进阶

每日快看:Zabbix“专家坐诊”第183期问答汇总

Spring中Bean的加载方式~

什么是Markdown

当前报道:纬德信息(688171)3月1日主力资金净买入105.72万元

旅俄大熊猫画风突变体重狂飙40公斤:摸爬滚打样样精通

百事通!特斯拉Model 2被曝成本大降37% 比丰田卡罗拉还低

世界短讯!打赢了!科比坠机照片泄露案其遗孀获赔2885万美元

天天热头条丨惊险一幕:女子用火车站自动扶梯运行李 把下面男子砸骨折

【全球速看料】玩游戏需自备爆米花:《最终幻想16》主线过场动画超11小时

当前快看:1000亿数据、30W级qps如何架构?来一个天花板案例

3-Eureka注册中心

天天精选!【验证码逆向专栏】某验三代、四代一键通过模式逆向分析

当前信息:索泰RTX 4090月白深度测试:真孤独求败!A卡没得玩了

网友晒视频广州一特斯拉在停车场连撞多车 司机下车就跑:又踩错了吗

当前看点!设计时速100公里!上海苏州互通地铁今起试跑:苏州坐地铁直达

环球资讯:韦达定理

全球播报:轻松玩转Makefile | 基础用法

医院拍CT有位患者叫熊猫 结果竟是真熊猫:网友祝福“国宝”尽快好起来

丰田拆完一辆特斯拉Model Y后被震撼了 高管惊叹:我们远远落后

全球新动态:火爆全网的AI小姐姐模型重新上线 作者:画什么图后果自负

【全球热闻】大厂年薪30万95后女生转行卖快餐:直言脱离公司KPI太快乐了

当前观察:《暗黑破坏神4》玩家打怪时 不会出现天量伤害数值

世界今热点:通用电梯:目前产能在满足履行轨道交通项目合同需求的同时,不会影响公司履行其他客户订单或新接订单的生产需求

环球报道:电脑病毒的介绍与防护_电脑病毒与防护介绍

天天日报丨浅析大促备战过程中出现的fullGc,我们能做什么?

ChunJun 1.16 Release版本即将发布,bug 捉虫活动邀您参与!

一款超级给力的弱网测试神器—Qnet(附视频)

焦点要闻:Vue,小程序开发技术详解

环球即时看!关于React-Router6 (React 路由)

每日简讯:取代马斯克:新CEO接班人浮出水面

健身网红大容量运动杯:富光1.6L顿顿桶29元发车

每日热门:马力超百匹!春风NK800双缸街车发布:46890元起

热资讯!连续三年发现大油田 渤海又出亿吨级油田:1万辆车能跑30年

粽子米泡几个小时最佳?粽子米怎么调料?

职内是什么意思?职内的职能是什么?

天天快消息!【Spring基础补充】 注解补充(二)

塑料花盆能用几年?塑料花盆和陶瓷花盆哪个养花好?

url是什么意思?url地址如何获取?

COSPLAY图赏:俄妹COS《原神》八重神子 光腿狐狸媚眼如丝

《最终幻想16》PC版稳了:将于PS5版发售后开发

2299元 小米柔风空调1.5匹开启众筹:再不怕吹空调着凉了

夜空中“最亮”的两颗星星即将“浪漫相拥”:肉眼可见

世界热资讯!一夜3次地震 全球进入地震活跃期?专家回应:其实地震一直很多

江映蓉是哪一届的超女?江映蓉那届超女前十名都有谁?

榨汁机品牌排行榜前十名有哪些?榨汁机榨果汁食谱大全

chkdsk工具访问被拒绝怎么办?chkdsk工具怎么运行?

桌面的图标有阴影怎么去掉?桌面图标怎么设置随意摆放?

windows资源管理器已停止工作是怎么回事?windows资源管理器已停止工作怎么办?

输入法哪个好用?输入法被禁用如何恢复?

2023中南大学地球科学与信息物理学院科研助理招聘(非编制)

java反射机制

世界讯息:HTML+JSP+CSS实现表格布局的例子

环球头条:周鸿祎:打造中国版ChatGPT难度比研发光刻机低很多

快看点丨中国打造全球首艘大容量电池混合动力客滚船:能充8800度电

全球最大3D内容生态!努比亚推出首款裸眼3D平板nubia Pad 3D

视讯!爽脆有嚼劲/便携小包装 鱼泉榨菜7.9元 1.2斤大促

环球新消息丨魅族20系列首发Flyme 10无界生态系统 支持全链路防诈技术

推荐系统[四]:精排-详解排序算法LTR (Learning to Rank)_ poitwise, pairwise, listwise相关评价指标,超详细知

全球热资讯!使用unplugin-auto-import自动导入插件优化vite开发vue3应用

全球视讯!移动计算入门教程_编程入门自学教程_菜鸟教程-免费教程分享

【快播报】李瑞峰回答长城:我们究竟遇到了什么问题

12.98万起 新款长城欧拉好猫上市:小姐姐最爱

世界百事通!马斯克做出重大决定:特斯拉车主可能要难受了

代表建议春节假期至9天:取消调休制度 法定3天变5天

贵州一公司设立“临时哭泣点”引热议:you cry I cry no bb

焦点快看:早安!出行气象来了(2023年3月1日)

当前短讯!读Java性能权威指南(第2版)笔记05_数据库性能JDBC

korean doll likeness模型|Japanese-doll-likeness模型获取及使用

天天微速讯:一招搞定孩子不吃饭问题

实时焦点:python通过轮子安装第三方库(以Wordcloud为例)

全球动态:能否破40亿?《流浪地球2》成2月票房冠军 力压《满江红》

代表建议春节假期延至9天 取消调休!网友期待

天天快看:兼容友商Mesh组网!中兴小方糖路由器今日开售:到手仅99元

当前头条:《流浪地球3》何时出?导演郭帆:估计还要等四年

环球微速讯:3月24日公测!暴雪《暗黑破坏神4》PC配置要求公布

每日报道:MySQL的RR和RC事务隔离级别加锁类型验证

全球今热点:白马非马是什么学派_白马非马是哪家的学说

最完美iPhone要来了!消息称iPhone 16 Pro将采用屏下Face ID

焦点速看:《白夜追凶2》要来了!优酷独家悬疑剧:前作口碑爆火

每日热文:高三女生因百日誓师热血发言表情被网暴 官方回应已心里辅导:女孩未受影响

《暗黑破坏神4》Beta测试系统需求

世界今热点:TVB小花新剧牺牲大!遭五花大绑太重口味,脚踏两只船遭雪藏半年

【全球新要闻】记一次 CesiumJS 中非 4326/3857 WMTS 数据的加载

百度预告3月16日召开发布会:主题围绕文心一言

全球信息:“假苍耳”入侵中国!剧毒杀死牛羊、改变土壤、减产60%

和AI谈恋爱之后 她忘掉了相恋5年的前男友:结局心酸

环球快看:苹果供应商印度工厂突发大火:损失超8300万!一半机器烧毁

全球关注:“春天一把豆,胜过吃猪肉”,常吃4豆,高营养高蛋白,增强免疫

快资讯丨Spring IOC官方文档学习笔记(十三)之环境概要

我国累计落实补偿补助资金近270亿元用于长江禁渔退捕渔民安置

NVIDIA RTX VSR脑补网络视频:标清秒变4K超高清!

每日资讯:离谱!男子邮政寄房产证71天仍未送达

今日热门!AMD锐龙9 7000X3D正式开卖!价格、性能、功耗三杀13900KS

热讯:restaurants怎么读英语发音_restaurants怎么读

【天天播资讯】SpringBoot项目多层级多环境yml设计

天天热头条丨Kubernetes(K8S)应用案例

当前要闻:90后女孩奋斗14年从服务员到博士生 要释放所有潜力:网友感慨太强

热门看点:地铁告示牌提醒“严禁黑车及马自达占用停放”引争议 南京官方解释尴尬