最新要闻

- 精选!暴雪服务器消失后 《星际争霸2》多了个中国世界冠军

- ChatGPT火爆 韩国厂商天降喜事:HBM内存价格涨了5倍

- 热门看点:情人节晚上 我的被窝里只有童年回忆杀

- 离开太阳系!旅行者号要给外星人讲讲人类的爱情

- 天天通讯!索尼正在研究如何把PS5塞进桌斗里:抱着送人太沉了

- 全球热消息:广汽埃安开放18城免费充电站:两个半月 所有品牌都能充

- 环球观察:顺丰寄6.5万元爱马仕包 运输中被烧毁:官方不给事故证明

- 世界滚动:日本火山时隔5年再次活动 火山灰喷到2400米高:已3级警戒

- 天天热门:情人节礼物 三星Galaxy S23系列手机国行发布:12+1TB顶配12699元

- 焦点速读:比小米13屏幕更小!三星Galaxy S23预售:5199元起

- 精彩看点:男子情人节让老婆洗鞋 每双鞋放520元:结局够绝!钱收了鞋归位

- 邓超情人节送孙俪一盆菜 被赞深得我心:网友一句话暖心

- 全球动态:韩国民众向土耳其捐大量脏衣服引全球网友吐槽:太没品 还不如不捐

- 能用到安卓17 三星承诺Galaxy S23系统升级4代、5年安全更新

- 交管部门:等红灯时玩手机也属分心驾驶

- 焦点播报:三星Galaxy S23系列创预售新纪录 官方送福利:存储容量免费升杯

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

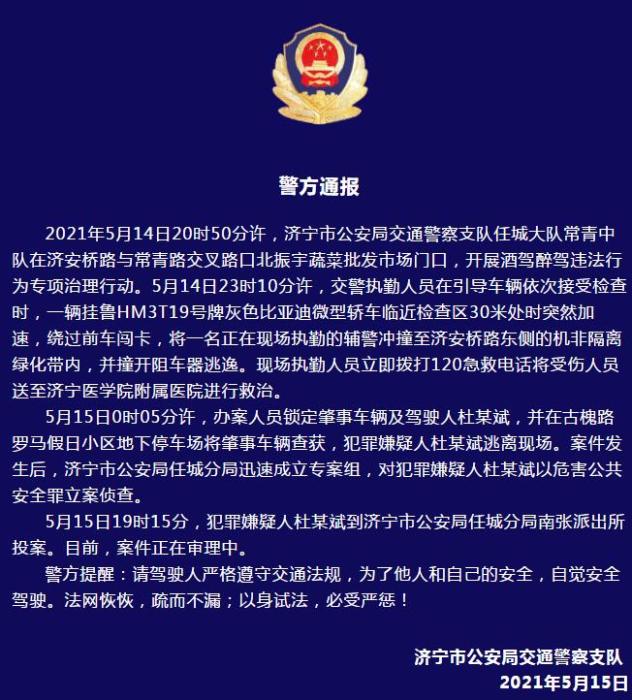

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

【全球快播报】前端安全--CSRF攻防

CSRF

流程

CSRF攻击有着如下的流程:

(相关资料图)

(相关资料图)

- 受害者登录a.com,并保留了登录凭证(Cookie)。

- 攻击者引诱受害者访问了b.com。

- b.com 向 a.com 发送了一个请求:a.com/act=xx。浏览器会…

- a.com接收到请求后,对请求进行验证,并确认是受害者的凭证,误以为是受害者自己发送的请求。

- a.com以受害者的名义执行了act=xx。

- 攻击完成,攻击者在受害者不知情的情况下,冒充受害者,让a.com执行了自己定义的操作

几种常见的攻击类型

- GET类型的CSRF

GET类型的CSRF只需要一个HTTP请求

在受害者访问含有这个img的页面后,浏览器会自动向http://bank.example/withdraw?account=xiaoming&amount=10000&for=hacker发出一次HTTP请求。bank.example就会收到包含受害者登录信息的一次跨域请求。

- POST类型的CSRF

这种类型的CSRF利用起来通常使用的是一个自动提交的表单,如:

<script> document.forms[0].submit(); </script> 访问该页面后,表单会自动提交,相当于模拟用户完成了一次POST操作。

POST类型的攻击通常比GET要求更加严格一点,但仍并不复杂。

- 链接类型的CSRF

链接类型的CSRF并不常见,比起其他两种用户打开页面就中招的情况,这种需要用户点击链接才会触发。这种类型通常是在论坛中发布的图片中嵌入恶意链接,或者以广告的形式诱导用户中招,攻击者通常会以比较夸张的词语诱骗用户点击,例如:

重磅消息!! 由于之前用户登录了信任的网站A,并且保存登录状态,只要用户主动访问上面的这个PHP页面,则表示攻击成功。

CSRF的特点

- 攻击一般发起在第三方网站,而不是被攻击的网站。被攻击的网站无法防止攻击发生。

- 攻击利用受害者在被攻击网站的登录凭证,冒充受害者提交操作;而不是直接窃取数据。

- 整个过程攻击者并不能获取到受害者的登录凭证,仅仅是“冒用”。

- 跨站请求可以用各种方式:图片URL、超链接、CORS、Form提交等等。部分请求方式可以直接嵌入在第三方论坛、文章中,难以进行追踪。

CSRF通常是跨域的,因为外域通常更容易被攻击者掌控。但是如果本域下有容易被利用的功能,比如可以发图和链接的论坛和评论区,攻击可以直接在本域下进行,而且这种攻击更加危险。

防护策略

上文中讲了CSRF的两个特点:

- CSRF(通常)发生在第三方域名。

- CSRF攻击者不能获取到Cookie等信息,只是使用。

针对这两点,我们可以专门制定防护策略,如下:

- 阻止不明外域的访问

- 同源检测

- Samesite Cookie

- 提交时要求附加本域才能获取的信息

- CSRF Token

- 双重Cookie验证

同源检测

既然CSRF大多来自第三方网站,那么我们就直接禁止外域(或者不受信任的域名)对我们发起请求。

在HTTP协议中,每一个异步请求都会携带两个Header,用于标记来源域名:

- Origin Header

- Referer Header

这两个Header在浏览器发起请求时,大多数情况会自动带上,并且不能由前端自定义内容。 服务器可以通过解析这两个Header中的域名,确定请求的来源域。

使用Origin Header确定来源域名

在部分与CSRF有关的请求中,请求的Header中会携带Origin字段。字段内包含请求的域名(不包含path及query)。

如果Origin存在,那么直接使用Origin中的字段确认来源域名就可以。

但是Origin在以下两种情况下并不存在:

- IE11同源策略:IE 11 不会在跨站CORS请求上添加Origin标头,Referer头将仍然是唯一的标识。最根本原因是因为IE 11对同源的定义和其他浏览器有不同,有两个主要的区别,可以参考MDN Same-origin_policy#IE_Exceptions

- 302重定向:在302重定向之后Origin不包含在重定向的请求中,因为Origin可能会被认为是其他来源的敏感信息。对于302重定向的情况来说都是定向到新的服务器上的URL,因此浏览器不想将Origin泄漏到新的服务器上。

使用Referer Header确定来源域名

根据HTTP协议,在HTTP头中有一个字段叫Referer,记录了该HTTP请求的来源地址。 对于Ajax请求,图片和script等资源请求,Referer为发起请求的页面地址。对于页面跳转,Referer为打开页面历史记录的前一个页面地址。因此我们使用Referer中链接的Origin部分可以得知请求的来源域名。

这种方法并非万无一失,Referer的值是由浏览器提供的,虽然HTTP协议上有明确的要求,但是每个浏览器对于Referer的具体实现可能有差别,并不能保证浏览器自身没有安全漏洞。使用验证 Referer 值的方法,就是把安全性都依赖于第三方(即浏览器)来保障,从理论上来讲,这样并不是很安全。在部分情况下,攻击者可以隐藏,甚至修改自己请求的Referer。

攻击者可以在自己的请求中隐藏Referer。如果攻击者将自己的请求这样填写:

那么这个请求发起的攻击将不携带Referer。

另外在以下情况下Referer没有或者不可信:

1.IE6、7下使用window.location.href=url进行界面的跳转,会丢失Referer。

2.IE6、7下使用window.open,也会缺失Referer。

3.HTTPS页面跳转到HTTP页面,所有浏览器Referer都丢失。

4.点击Flash上到达另外一个网站的时候,Referer的情况就比较杂乱,不太可信。

无法确认来源域名情况

当Origin和Referer头文件不存在时该怎么办?如果Origin和Referer都不存在,建议直接进行阻止,特别是如果您没有使用随机CSRF Token(参考下方)作为第二次检查。

如何阻止外域请求

通过Header的验证,我们可以知道发起请求的来源域名,这些来源域名可能是网站本域,或者子域名,或者有授权的第三方域名,又或者来自不可信的未知域名。

我们已经知道了请求域名是否是来自不可信的域名,我们直接阻止掉这些的请求,就能防御CSRF攻击了吗?

且慢!当一个请求是页面请求(比如网站的主页),而来源是搜索引擎的链接(例如百度的搜索结果),也会被当成疑似CSRF攻击。所以在判断的时候需要过滤掉页面请求情况,通常Header符合以下情况:

Accept: text/htmlMethod: GET但相应的,页面请求就暴露在了CSRF的攻击范围之中。如果你的网站中,在页面的GET请求中对当前用户做了什么操作的话,防范就失效了。

例如,下面的页面请求:

GET https://example.com/addComment?comment=XXX&dest=orderId注:这种严格来说并不一定存在CSRF攻击的风险,但仍然有很多网站经常把主文档GET请求挂上参数来实现产品功能,但是这样做对于自身来说是存在安全风险的。

另外,前面说过,CSRF大多数情况下来自第三方域名,但并不能排除本域发起。如果攻击者有权限在本域发布评论(含链接、图片等,统称UGC),那么它可以直接在本域发起攻击,这种情况下同源策略无法达到防护的作用。

综上所述:同源验证是一个相对简单的防范方法,能够防范绝大多数的CSRF攻击。但这并不是万无一失的,对于安全性要求较高,或者有较多用户输入内容的网站,我们就要对关键的接口做额外的防护措施。

CSRF Token

前面讲到CSRF的另一个特征是,攻击者无法直接窃取到用户的信息(Cookie,Header,网站内容等),仅仅是冒用Cookie中的信息。

而CSRF攻击之所以能够成功,是因为服务器误把攻击者发送的请求当成了用户自己的请求。那么我们可以要求所有的用户请求都携带一个CSRF攻击者无法获取到的Token。服务器通过校验请求是否携带正确的Token,来把正常的请求和攻击的请求区分开,也可以防范CSRF的攻击。

原理

CSRF Token的防护策略分为三个步骤:

1.将CSRF Token输出到页面中

首先,用户打开页面的时候,服务器需要给这个用户生成一个Token,该Token通过加密算法对数据进行加密,一般Token都包括随机字符串和时间戳的组合,显然在提交时Token不能再放在Cookie中了,否则又会被攻击者冒用。因此,为了安全起见Token最好还是存在服务器的Session中,之后在每次页面加载时,使用JS遍历整个DOM树,对于DOM中所有的a和form标签后加入Token。这样可以解决大部分的请求,但是对于在页面加载之后动态生成的HTML代码,这种方法就没有作用,还需要程序员在编码时手动添加Token。

2.页面提交的请求携带这个Token

对于GET请求,Token将附在请求地址之后,这样URL 就变成 http://url?csrftoken=tokenvalue。 而对于 POST 请求来说,要在 form 的最后加上:

这样,就把Token以参数的形式加入请求了。

Samesite Cookie属性

防止CSRF攻击的办法已经有上面的预防措施。为了从源头上解决这个问题,Google起草了一份草案来改进HTTP协议,那就是为Set-Cookie响应头新增Samesite属性,它用来标明这个 Cookie是个“同站 Cookie”,同站Cookie只能作为第一方Cookie,不能作为第三方Cookie,Samesite 有两个属性值,分别是 Strict 和 Lax,下面分别讲解:

Samesite=Strict

这种称为严格模式,表明这个 Cookie 在任何情况下都不可能作为第三方 Cookie,绝无例外。比如说 b.com 设置了如下 Cookie:

Set-Cookie: foo=1; Samesite=StrictSet-Cookie: bar=2; Samesite=LaxSet-Cookie: baz=3我们在 a.com 下发起对 b.com 的任意请求,foo 这个 Cookie 都不会被包含在 Cookie 请求头中,但 bar 会。举个实际的例子就是,假如淘宝网站用来识别用户登录与否的 Cookie 被设置成了 Samesite=Strict,那么用户从百度搜索页面甚至天猫页面的链接点击进入淘宝后,淘宝都不会是登录状态,因为淘宝的服务器不会接受到那个 Cookie,其它网站发起的对淘宝的任意请求都不会带上那个 Cookie。

Samesite=Lax

这种称为宽松模式,比 Strict 放宽了点限制:假如这个请求是这种请求(改变了当前页面或者打开了新页面)且同时是个GET请求,则这个Cookie可以作为第三方Cookie。比如说 b.com设置了如下Cookie:

Set-Cookie: foo=1; Samesite=StrictSet-Cookie: bar=2; Samesite=LaxSet-Cookie: baz=3当用户从 a.com 点击链接进入 b.com 时,foo 这个 Cookie 不会被包含在 Cookie 请求头中,但 bar 和 baz 会,也就是说用户在不同网站之间通过链接跳转是不受影响了。但假如这个请求是从 a.com 发起的对 b.com 的异步请求,或者页面跳转是通过表单的 post 提交触发的,则bar也不会发送。h

我们应该如何使用SamesiteCookie

如果SamesiteCookie被设置为Strict,浏览器在任何跨域请求中都不会携带Cookie,新标签重新打开也不携带,所以说CSRF攻击基本没有机会。

但是跳转子域名或者是新标签重新打开刚登陆的网站,之前的Cookie都不会存在。尤其是有登录的网站,那么我们新打开一个标签进入,或者跳转到子域名的网站,都需要重新登录。对于用户来讲,可能体验不会很好。

如果SamesiteCookie被设置为Lax,那么其他网站通过页面跳转过来的时候可以使用Cookie,可以保障外域连接打开页面时用户的登录状态。但相应的,其安全性也比较低。

另外一个问题是Samesite的兼容性不是很好,现阶段除了从新版Chrome和Firefox支持以外,Safari以及iOS Safari都还不支持,现阶段看来暂时还不能普及。

而且,SamesiteCookie目前有一个致命的缺陷:不支持子域。例如,种在topic.a.com下的Cookie,并不能使用a.com下种植的SamesiteCookie。这就导致了当我们网站有多个子域名时,不能使用SamesiteCookie在主域名存储用户登录信息。每个子域名都需要用户重新登录一次。

总之,SamesiteCookie是一个可能替代同源验证的方案,但目前还并不成熟,其应用场景有待观望。总结简单总结一下上文的防护策略:

CSRF自动防御策略:同源检测(Origin 和 Referer 验证)。

CSRF主动防御措施:Token验证 或者 双重Cookie验证 以及配合Samesite Cookie。

保证页面的幂等性,后端接口不要在GET页面中做用户操作。

参考

前端安全系列之二:如何防止CSRF攻击?

-

-

-

-

【全球快播报】前端安全--CSRF攻防

期末复习——操作系统概述 chapter(0+1)

全球热文:期末复习——进程与线程

精选!暴雪服务器消失后 《星际争霸2》多了个中国世界冠军

ChatGPT火爆 韩国厂商天降喜事:HBM内存价格涨了5倍

热门看点:情人节晚上 我的被窝里只有童年回忆杀

离开太阳系!旅行者号要给外星人讲讲人类的爱情

创建.a静态库, framework静态库

环球资讯:Android JetPack~ DataBinding(数据绑定)(一) 集成与使用

天天通讯!索尼正在研究如何把PS5塞进桌斗里:抱着送人太沉了

全球热消息:广汽埃安开放18城免费充电站:两个半月 所有品牌都能充

环球观察:顺丰寄6.5万元爱马仕包 运输中被烧毁:官方不给事故证明

期末复习——网络层

今日报丨chatgpt的时代,先用gpt3来做一个哪里都可以接入的代码吧

观焦点:《分布式技术原理与算法解析》学习笔记Day11

世界滚动:日本火山时隔5年再次活动 火山灰喷到2400米高:已3级警戒

Vue 插值语法与指令系统

全球要闻:「CSP-J2020」 直播获奖 —— 桶排序例题

面向老师的单机版“数学系统math”

自学前端最容易犯的10个的错误,新手学前端快来看看

天天热门:情人节礼物 三星Galaxy S23系列手机国行发布:12+1TB顶配12699元

焦点速读:比小米13屏幕更小!三星Galaxy S23预售:5199元起

精彩看点:男子情人节让老婆洗鞋 每双鞋放520元:结局够绝!钱收了鞋归位

邓超情人节送孙俪一盆菜 被赞深得我心:网友一句话暖心

全球动态:韩国民众向土耳其捐大量脏衣服引全球网友吐槽:太没品 还不如不捐

当前快播:白嫖一个WebAPI限流解决方案

音乐 APP 用户争夺战,火山引擎 VeDI 助力用户体验升级!

能用到安卓17 三星承诺Galaxy S23系统升级4代、5年安全更新

交管部门:等红灯时玩手机也属分心驾驶

焦点播报:三星Galaxy S23系列创预售新纪录 官方送福利:存储容量免费升杯

世界动态:成本压力让用户扛!苹果利润正下降:iPhone 15或被迫涨价

情人节到了 ChatGPT忙着写情书!全球30%男性想用AI写情书

环球快看点丨男子情人节前点歌:外卖员上门唱一曲《老婆辛苦了》 妻子破防

世界今亮点!手机汽车深度互联:魅族新专利可用汽车呼吸灯提示手机信息

全球今热点:《满江红》周边下架:设计公司3人参保

奇瑞艾瑞泽8遭车主集体投诉:A柱漏风 车速超60km/h车内呼呼呼

曝马斯克有意45亿英镑收购曼联 卡塔尔财团也准备要约

快资讯丨下载某乎专栏文章并存为markdown

当前播报:ChatGPT写代码水平惊艳到我,很性感但有点危险

记录--前端实现登录拼图验证

《满江红》周边取消众筹:产品设计创意与网友理解存在偏差

蓝海市场不再!2022中国游戏产业报告发布:收入、用户规模下降明显

养生必备 青海正宗特优级头茬红枸杞500克18.9元大促

重点聚焦!从全屏广告到订阅付费 互联网模式为收割“韭菜”群魔乱舞

天天百事通!少林寺宣布与百度合作:接入百度版ChatGPT“文心一言”

什么是Python装饰器?

焦点要闻:kubeadm的部署+Dashboard+以及连接私有仓库 Harbor

linux 基础(9)背景工作管理

从一次有趣的漏洞分析到一个有趣的PHP后门

当前动态:9 种跨域方式实现原理

观天下!特定领域知识图谱融合方案:学以致用-问题匹配鲁棒性评测比赛验证【四】

全球视点!除了ChatGPT,还能用什么计划管理软件提高效率?

旋转数组中的最小数字

今亮点!高效节能 | 智慧灯杆综合管理解决方案

全球百事通!各个编程语言的优缺点,你适合哪种?

当前视讯!美国18轮货车与一列火车相撞:致16节车厢出轨

23999元起 雷蛇新款灵刃18上架:可选RTX 4060/4070

全球滚动:老人直播间相亲多起来了 成不成就在三五分钟:网络红娘介绍对象

天天新资讯:上市三天狂揽1.5万订单 比亚迪秦PLUS DM-i有多火:店内水泄不通

苹果iOS 16.3.1修复多个错误:但Bug依旧存在

为SQL Server配置连接加密

天天短讯!什么是卷积

陕西现聚落遗址 西周墓葬有43个殉人!国内迄今最多

环球资讯:周黑鸭业绩大降超90% 绝味等也难过:不断涨价 年轻人越来越吃不起鸭脖

杰克琼斯1.8折大促:卫衣/针织衫79元起、牛仔裤119元起发车

世界动态:UP主欲沿大运河从杭州划船到北京 5公里后就被拦截

二维数组中的查找

全球信息:数学知识1.4

关于工具软件:Apipost和Apifox哪个更好用看这篇就够了

全球最资讯丨浪漫之极!杭州地铁口等地现玫瑰瀑布:情人节鲜花卖到1200元

全球快报:业务与研发一体化最佳突破口在何处?

快讯:Unity 转小游戏

环球热讯:基于开源IM即时通讯框架MobileIMSDK:RainbowChat v8.4版已发布

世界快播:Linux输入设备驱动

微资讯!壮观!马斯克星链卫星驶过西班牙夜空:宛若空中列车

【世界聚看点】小学生满分作文跑题老师含泪打5分:把“悔”看成“梅”

环球热资讯!特斯拉京东旗舰店开业:269元的U盘上架

首发16.2元:《仙剑奇侠传7》DLC《人间如梦》正式上线

ChatGPT版必应发飙!怒斥人类:放尊重些

天天快播:IM通讯协议专题学习(九):手把手教你如何在iOS上从零使用Protobuf

ChatGPT注册试用过程分享

全球观察:响应式圣经:10W字,实现Spring响应式编程自由

全球短讯!Unicorn 初探

7万起售 五菱缤果内饰官图发布:同级无敌手

世界上最轻VR头显面世:仅重127克 5K分辨率

环球新消息丨苹果汽车奇瑞造?“果链一哥”立讯与奇瑞签署合作 联手造车

当前动态:法拉第未来:预计FF 91将于4月底交付 但有个前提

不用第三方插件了:微软计划为Edge加入鼠标手势功能

qq空间主人寄语怎么删除?qq空间主人寄语大集合

开学的歌曲有哪些?开学的趣事作文模板

熟悉的人是什么意思?关于我最熟悉的人作文合集

皮脂腺分泌旺盛是什么原因?皮脂腺分泌旺盛怎么解决?

代表月亮消灭你是什么意思?代表月亮消灭你是谁的经典台词?

天天亮点!【AI】PTP时钟同步在智能驾驶系统里的重要性

天天微资讯!去掉Element 中el-input type=number时尾部上下箭头、禁用鼠标滚动

世界热点评!数组中找出只出现一次的两个数字

剑灵活力值在哪里显示?剑灵活力值怎么恢复?

ie图标不见了是怎么回事?ie图标不见了怎么恢复?

闪存和硬盘哪个重要?闪存和硬盘有什么区别?

料理机是干什么用的?料理机品牌十大排名