最新要闻

- 全球快报:小米卢伟冰:小米13 Ultra在意法西德及香港地区正式开售 销售超预期

- 首发预装鸿蒙OS 4.0!华为Mate60 Pro概念图出炉 全球热资讯

- 天天精选!NASA决定造访遍地黄金的“灵神星”:平均每位美国人能分300亿美元

- 美系硬派SUV福特探险者谍照曝光!外观内饰全面升级 预计将在年内首次亮相_今日热讯

- 今日热搜:8GB显卡卖到3199元 显存成本曝光:英伟达实在太赚了

- 视点!男生抠掉脸上痘痘流血近1小时:用了一包400张抽纸

- 每日报道:6月13日华鲁恒升尿素价格暂稳

- 烟台大学附属中学石明校区举行垃圾分类科普讲座|天天时快讯

- 速递!8GB内存笔记本卖到10499元起 苹果被批吃相难看:应该破发

- 货车高速上连续疯狂别车被撞停 官方:未造成伤亡、已找到肇事者|当前播报

- 天天热讯:马斯克相中的男人!14岁成SpaceX最年轻工程师、岗位年薪百万

- 环球即时看!小米平板6 Pro两个月使用心得:找不到短板的安卓板皇

- Arm发布全新智能视觉参考设计 首次整合第三方IP核心

- 环球今日报丨哥伦比亚4名空难获救儿童的母亲生前或遭家暴,孩子外公和父亲欲争夺抚养权

- 当前关注:你收益多少?余额宝上线第十年:每天为国人赚1亿零花钱 网友狂晒单

- 排队5小时!浙江网红面包黄牛加价上百元 网友吐槽:消协回应

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

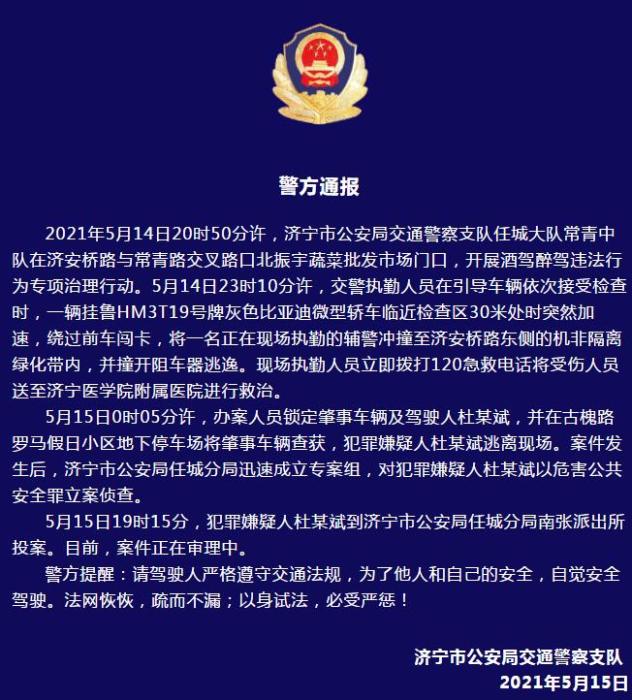

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

linux iptables安全技术与防火墙_快播报

目录

(资料图片)

(资料图片)

一、入侵检测系统

二、防火墙

三、防水墙

四、tcpdump抓包

五、实验演示

1.SNAT

一、入侵检测系统

特点:是不阻断任何网络访问,量化、定位来自内外网络的威胁情况, 主要以提供报警和事后监督为主,提供有针对性的指导措施和安全决策依据,类似于监控系统

二、防火墙

1.特点:隔离功能,工作在网络或主机边缘

对进出网络或主机的数据包基于一定的规则检查,并在匹配某规则时由规则定义的行为进行处理的一组功能的组件,

基本上的实现都是默认情况下关闭所有的通过型访问,只开放允许访问的策略,会将希望外网访问的主机放在网络中。

2.防火墙分类:

主机防火墙:服务范围为当前一台主机

网络防火墙:服务范围为防火墙一侧的局域网

3.按实现方式划分:

硬件防火墙:在专用硬件级别实现部分功能的防火墙;另一个部分功能基于软件实现

4.按网络协议划分:

网络层防火墙:OSI模型下四层,又称为包过滤防火墙 应用层防火墙/代理服务器:proxy 代理网关,OSI模型七层

5.Netfilter

Linux防火墙是由Netfilter组件提供的,Netfilter工作在内核空间,集成在linux内核中

6.iptables

由软件包iptables提供的命令行工具,工作在用户空间,用来编写规则,写好的规则被送往netfilter,告诉内核如何去处理信息包

iptables默认安装

Linux的防火墙体系主要工作在网络层针对数据包实施过滤和限制,属于典型的包过滤防火墙(或称为网络层防火墙)。

(1)五元素:

1.源ip地址

2.目标IP地址

3.源端口

4.目标端口

5.协议

(2)五种规则链

1.INPUT:处理入栈数据包

2.OUTPUT:处理出栈数据包

3.FORWORD:处理转发数据包

4.POSTROUTING:处理路由选择后处理数据包

5.PREROUTING:处理路由选择前数据包

(3)四种规则表

1.raw表:确定是对数据包进行状态跟踪

2.mangle表:为数据包设置标记

3.nat表:修改数据包的源目标IP地址或端口

4.fileter表:确认是否放行该数据包

四表五链

规则表的作用:容纳各种规则链 规则链的作用:容纳各种防火墙规则 总结:表里有链,链里有规则

注意事项: 不指定表名时,默认指filter表 不指定链名时,默认指表内的所有链,一般不这么操作 除非设置链的默认策略,否则必须指定匹配条件 选项、链名、控制类型使用大写字母,其余均为小写

(4)内核中数据包的传输过程

1. 当一个数据包进入网卡时,数据包首先进入PREROUTING链,内核根据数据包目的IP判断是否需要转送出去。

2. 如果数据包是进入本机的,数据包就会沿着图向下移动,到达INPUT链。数据包到达INPUT链后, 任何进程都会收到它。

本机上运行的程序可以发送数据包,这些数据包经过OUTPUT链,然后到达

3. 如果数据包是要转发出去的,且内核允许转发,数据包就会向右移动,经过FORWARD链,然后到达POSTROUTING链输出

(5)规则内的匹配顺序

自上向下按顺序依次进行检查,找到相匹配的规则即停止(LOG策略例外,表示记录相关日志) 若在该链内找不到相匹配的规则,则按该链的默认策略处理(未修改的状况下,默认策略为允许)

(6)数据包的常见控制类型

ACCEPT:允许数据包通过。

DROP: 直接丢弃数据包,不给出任何回 应信息。 REJECT:拒绝数据包通过,必要时会给数据发送端一个响应信息。 SNAT:修改数据包的源地址 DNAT:修改数据包的目的地址

(7)管理选项

-A 在指定链末尾追加一条

-I 在指定链中插入一条新的,未指定序号默认作为第一条

-P 指定默认策略

-D 删除

-R 修改、替换某一条规则

-L 查看

-n 所有字段以数字形式显示

-v 查看时显示更详细信息,常跟-L一起使用

--line-numbers 规则带编号

-F 清除链中所有规则

-X 清空自定义链的规则,不影响其他链

-Z 清空链的计数器

-S 看链的所有规则或者某个链的规则/某个具体规则后面跟编号

(8)匹配的条件

-p 指定要匹配的数据包的协议类型

-s 指定要匹配的数据包的源IP地址

-d 指定要匹配的数据包的目的IP地址

-i 指定数据包进入本机的网络接口 -o 指定数据包离开本机做使用的网络接口 --sport 指定源端口号 --dport 指定目的端口号

例子演示:

(1)粗略查看默认规则:

(2)数字化的形式查看规则:

(3)指定表查看:

(4)查看指定表中的指定链

(5)清空规则(清除前先备份)

(6)备份iptabs

(7)还原iptabes

(8)添加规则,禁止所有主机ping本机

可以看到所有网段无法通信

(9)添加所有网段都可以通信

(10)指定序号插入,插入到第一条

(11) 添加禁止任何主机tcp

(12)添加允许任何主机udp

(13)查看行规则的位置

(14)添加拒绝某一台主机,其他的可以

(15)拒绝多台主机

(16) 添加指定端口(禁止22端口ssh服务会掉)

(17)添加指定IP地址的服务端口拒绝

可以看到IP地址可以登录,但是使用指定端口不可通信

(18)根据序号删除内容

(19)内容匹配删除(有两个相同的则作用为去重) 如果有两个重复的规则,则删除序号较小的

(20)修改默认规则:

(21)filter三条链的默认值为ACCEPT,修改为DROP

(22)除了icmp以外,所有的协议都可以进入

(23)禁止整个网段访问21和80端口 (小的数字写在前面,大的写在后面)

显示匹配

(1)-m multiport --sport 源端口列表-m multiport --dport 目的端口列表

(2)IP范围匹配

-m iprange --src-range 源IP范围

-m iprange --dst-range 目的IP范围

(3)MAC匹配

-m mac --mac-source MAC地址

(4)自定义链使用

(5)自定义链改名

(6)创建自定义链规则

(7)删除自定义规则链:先删除iptables INPUT链中的对应关系,然后删除自定义链中的规则。

7.firewalld

软件包:firewalld、firewalld-config

管理工具:firewall-cmd 命令行工具、firewall-config 图形工作

三、防水墙

特点:广泛意义上的防水墙:防水墙,与防火墙相对,是一种防止内部信息泄漏的安全产品。

防水墙针对这四种泄密途径,在事前、事中、事后进行全面防护。

四、 tcpdump抓包

tcpdump抓包工具的运用 wireshark 抓包工具只在windows中使用。 tcpdump 可以在Linux系统中使用。

1.静态抓包

linux没有查看工具,所有将target.cap导入到外面实验target查看

2.动态抓包

五、实验演示

1.在pc1配置内网地址

重启服务

2.配置外网地址pc3

3.中转服务器pc2,先配置ens33网关

重启网卡

配置ens37网卡作为外网的转发处

重启网卡

4.修改网卡模式

内网和对应网卡为nat,外网为仅主机

网关服务器配置:

外网网卡配置

5.启动转发

进入/etc/sysctl.conf

6.添加规则,允许访问指定网段端口

使用pc1向外网通信

pc3外网访问内网

关键词:

-

-

-

-

linux iptables安全技术与防火墙_快播报

收评:创业板指涨0.68%收获三连阳 半导体行业涨幅靠前

全球快报:小米卢伟冰:小米13 Ultra在意法西德及香港地区正式开售 销售超预期

首发预装鸿蒙OS 4.0!华为Mate60 Pro概念图出炉 全球热资讯

天天精选!NASA决定造访遍地黄金的“灵神星”:平均每位美国人能分300亿美元

美系硬派SUV福特探险者谍照曝光!外观内饰全面升级 预计将在年内首次亮相_今日热讯

今日热搜:8GB显卡卖到3199元 显存成本曝光:英伟达实在太赚了

视点!男生抠掉脸上痘痘流血近1小时:用了一包400张抽纸

每日报道:6月13日华鲁恒升尿素价格暂稳

焦点信息:市场监管总局:瞄准先进材料、人工智能等领域推动建立国家标准参考数据中心

烟台大学附属中学石明校区举行垃圾分类科普讲座|天天时快讯

速递!8GB内存笔记本卖到10499元起 苹果被批吃相难看:应该破发

货车高速上连续疯狂别车被撞停 官方:未造成伤亡、已找到肇事者|当前播报

天天热讯:马斯克相中的男人!14岁成SpaceX最年轻工程师、岗位年薪百万

环球即时看!小米平板6 Pro两个月使用心得:找不到短板的安卓板皇

Arm发布全新智能视觉参考设计 首次整合第三方IP核心

2023安洵杯 re复现

每天一道面试题:Spring的Bean生命周期

Axure RP教程_编程入门自学教程_菜鸟教程-免费教程分享_环球今日讯

环球今日报丨哥伦比亚4名空难获救儿童的母亲生前或遭家暴,孩子外公和父亲欲争夺抚养权

当前关注:你收益多少?余额宝上线第十年:每天为国人赚1亿零花钱 网友狂晒单

排队5小时!浙江网红面包黄牛加价上百元 网友吐槽:消协回应

【当前独家】中轴线文化遗产有了常设讲堂

三种方法让.NET轻松实现Excel转PDF

天天快看点丨docker-compose搭建wordpress

【播资讯】比亚迪执行副总裁:美国市场不在我们考虑范围内

石家庄迈入“刷脸”乘车时代:买一根火腿肠就能免费坐地铁活动结束了_环球动态

制作成本16.5亿!《封神三部曲》第一部7月20上映:角色海报公布 太强大 今日报

吹牛还是玩真的?丰田下一代电动汽车续航达1500公里

【天天报资讯】小米发布米家旅行箱:顶部嵌平设计 行走的小桌板

市场监管总局:到2035年 计量数据归集共享规模显著提升-快播

【技术积累】软件设计模式中的工厂模式【一】-独家

STM32F429 Discovery开发板应用:使用FreeRTOS队列+DMA双缓存实现串口数据接收

【寻味中华丨饮食】蔡甸藕带:白若玲珑玉 丝缕皆故乡

【天天时快讯】699元!XREAL Beam投屏盒子发布:随身携带的“可悬停AR空间屏”

AMD今晚发布新CPU Intel急了:至强性能比EPYC快7倍

【世界新视野】4-1战胜热火!掘金队夺队史首个NBA总冠军:网友发帖祝贺 约老师太强

小区门口连装8条减速带 物业回复让业主无语:为防业主逃费

贵1000元值不值?i7-13700H和i5-13500H对比实测 世界观点

我在塞尔维亚寻找约基奇-每日速递

全球微速讯:“铁榔头”郎平重返中学校园,为学弟学妹成长“支招”

世界最新:深度学习应用篇-推荐系统[11]:推荐系统的组成、场景转化指标(pv点击率,uv点击率,曝光点击率)、用户数据指标等评价指标详解

flutter 日志打印三種方法

最新:Linux根文件制作

热推荐:一对一直播源码平台搭建的关键条件,成败在此。

真刑!几行代码端了整个教务系统。。

启明星辰(002439)6月12日主力资金净卖出1310.11万元

长安欧尚Z6新能源半年降价3万多被集体投诉 车主:坑惨我们了

每日热讯!2折!115网盘618大促:10年VIP只要1000元 赠100TB空间

全脂/低脂可选:特仑苏纯牛奶2.7元/盒抄底(商超6元)

腾势N7赛道远超宝马X3 赵长江:意向客户看到展车后几乎全下单了

Fold5、Flip5换壳!三星W24系列折叠屏手机通过认证:25W快充

吴尚垠 吴尚_每日消息

JAVA非递归生成无限级菜单树的较简代码实现。(非泛用型工具包,仅总结逻辑)

每日关注!低代码开发平台为数智赋能,让开发变得更简单

奶我一口是什么意思网络用语_奶你一口是什么意思简介介绍

腾讯祭出的大招《无畏契约》 能不能成为下一个《英雄联盟》?-环球微速讯

环球观点:最大内存+最美拍照手机!小米Civi 3 1TB上市:2999元

当前消息!满级玩家有盼头了 暗黑世界V等你来

28.98万起 智己LS7都市版上市 CEO刘涛:现在买增程过几年就会焦虑 每日热点

男子洗澡被闯入的两匹“狼”吓坏 经辨认是阿拉斯加 焦点精选

C天键(301383)6月12日主力资金净买入2791.69万元 焦点快看

【当前独家】hvv面试常见框架漏洞

天天热头条丨ldquo 以至 rdquo ldquo 以致 rdquo ldquo 以至于 rdquo 与 ldquo 以致于 rdquo 的区别

蔚来降价3万!李斌:买的起2、30万车的人时间成本很高 时薪200元肯定是有的-世界播报

世界即时:仇恨拉满!日本核污水排放在即 韩国人正疯狂买盐:不敢吃海鲜了

三冠王巡游!曼城全队展示三座奖杯 哈兰德赤膊上阵 城迷疯狂庆祝

每日快报!暂停加息预期支撑多头 美债市场周初表现偏强

微资讯!英伟达市占率超83% 显卡降不降价我说了算!4060系列买到偷着乐?

希捷被重罚3亿美元后!消息称华为不缺硬盘、SSD了:西数持续供货中_每日资讯

十多年了 苹果新款Mac Pro依然不是中国制造:美泰联手组装

芬兰加入北约的军事协调工作结束 双方签署声明 速读

每日速读!读发布!设计与部署稳定的分布式系统(第2版)笔记01_生产环境的生存法则

大家超爱看黑美鱼?《小美人鱼》卖座成2023票房TOP10:国内外口碑两极分化

焦点简讯:漫威等大片国人不爱看了 不符合审美!郭帆:中国电影将弯道超车好莱坞

环球微速讯:香干怎么做比较好吃?

靠给肯德基、麦当劳供货的纸袋大王上市:创始人身价近12亿

一个月3家公司退出:日本手机产业无奈 打不过苹果也打不过小米-世界新消息

天天新动态:618降价英雄:大屏电视跌破2000元该如何买?

绝不降价的蔚来全系降3万!李斌被逼得没辙了

夸克App半夜突然上热搜 网友懵了:没广告很好用

全球报道:鲁葱杂5号_关于鲁葱杂5号简述

开远市气象台发布暴雨蓝色预警信号【Ⅳ级/一般】【2023-06-12】|每日速读

微控制器实时操作系统实践4选择正确的MCU 每日报道

全球短讯!.NET 5 以后的 HttpClient 超时问题

Web安全-渗透测试-信息收集02|环球通讯

还买什么杂牌 小米27寸2K 165Hz显示器到手1159元

贵州“美猴王”打坐冥想神情悠闲 网友:猴子竟也懂养生

全球第三大手机系统鸿蒙4.0来了!华为HDC 2023定档:8月4日见 关注

国际原子能机构总干事已出发前往乌克兰 计划与泽连斯基会面|全球快播

如何解决系统报错:nf_conntrack: table full, dropping packets|天天关注

内存马简单了解(新手向)

头条焦点:小米9号员工李明创业:全球首款Android桌面机器人来了

全年无休的数字人 卷走主播

徕卡超大杯首次进军海外!小米13 Ultra登陆欧洲:售价1499欧超iPhone

讯息:中国最强AI研究院的大模型 为何迟到了

海南女网友感冒 福建小伙骑电摩上高速送药:地图显示要骑77小时|今日热闻

广东惠州可提供联创电压力锅维修服务地址在哪

vulhub靶场搭建,以及使用方法

当前关注:148家企业获评守信示范企业 为历年最多