最新要闻

- 全球要闻:特斯拉称今年是一个独特的机遇:降价利润依然可控 我们成本领先

- 世界视点!湖北巴东发现罕见白麂:古代称为“瑞兽”

- 女子晒衣服不慎10楼跌落悬挂2楼 现场可怕:官方提醒提高安全意识

- 当前聚焦:2999元 索尼首款专业开放式监听耳机MDR-MV1发布:沉浸感无敌

- 当前消息!别吐槽网速慢了!2023年第一季度全球宽带最快城市在我国北京

- 这下跟安卓真没区别!iOS 17确定支持第三方应用商店 苹果被逼

- 环球热门:12-240四摄8焦段!小米13 Ultra影像功能深度解析

- 李想吐槽变色天窗玻璃如同卫生间隐私膜 理想汽车坚持用电动遮阳帘

- 全球观热点:索尼发布4K HDR旗舰监视器:双液晶面板 峰值亮度4000尼特

- 新日2022年净利同比暴增1326.25%!卖了257万辆电动自行车

- 焦点热文:在上海车展逛了两天 愣是找不出一辆值得写的油车!

- 世界今日报丨爷青回!电影《灌篮高手》今日上映:等了20多年的全国大赛开打

- 焦点快看:等等党赢了!华为Mate 50系列官方降价:最高便宜800元

- 【全球新视野】PS5 Pro为期不远 索尼PS5完全不缺货:黄牛被逼低价清仓

- 环球观点:新能源车不好卖!宁德时代一线工人:做四休三想加班 没活干盼着忙起来

- 热议:高性能HBM显存芯片:被韩国企业垄断了

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

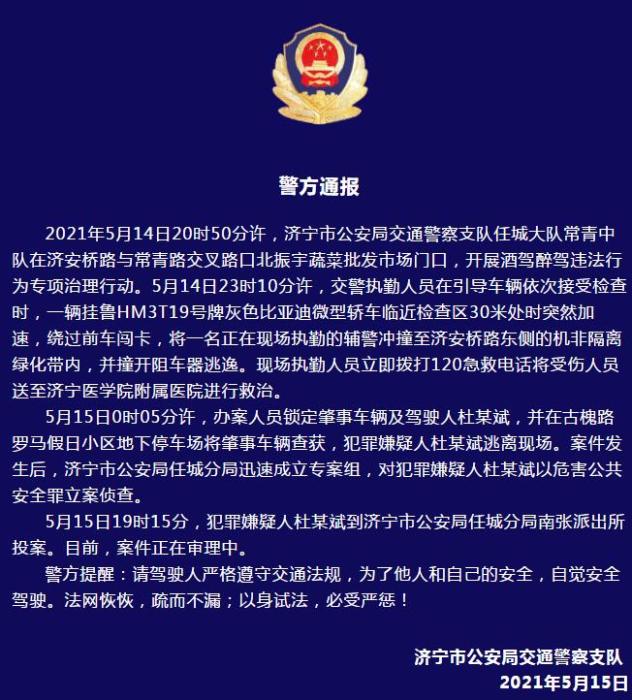

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

2023年最新微信小程序抓包教程

隔一个月发一篇文章,不过分。

首先回顾一下《微信绑定手机号数据库被脱库事件》,我也是第一时间得知了这个消息,然后跟踪了整件事情的经过。下面是这起事件的相关截图以及近日流出的一万条数据样本:

(资料图片)

(资料图片)

个人认为这件事也没什么,还不如关注一下之前45亿快递数据查询渠道疑似在近日复活的消息。

消息是这么传的,真假尚未确定,因为笔者不会冒着查询个人信息意味着账号和个人信息绑定的风险去测试是否为真,但是可以知道的是之前的查询渠道叫“星链”,现在叫做星盾。

为什么要提起这两件事情,因为我要写的微信小程序抓包教程与第一个事件是有关联的,也可以说是受“旁击侧敲”的启发。从事件发生起,某圈子就迅速流行起了“如何获得某一微信账号的wxid”的问题,并且也有人迅速的给出了思路,方法也很简单,我这里简单复现一遍:

特别说明: 本次的思路仅限iOS系统(苹果系统)

1.苹果应用商店安装“Stream”软件:

2.配置代理,安装证书。 内置教程,此处省略。

3.开始抓包。 (为了方便我用iPad测试)

4.群里找一个目标,点头像,右上角投诉。

任意选一个投诉理由,注意,不是真的投诉,只要获取加载的数据包即可。最后一步的时候不用提交,返回工具页面,点击上传流量查看数据包。

选择“按域名”查看数据。 一般举报功能都是请求weixin110这个子域。

选择红框中的POST请求,exposeh5cgi为标识符。

选择“请求”模块,查看请求的数据包。

然后下滑点击查看请求主体。

箭头处的realChatUser就是“被投诉用户”的wxid了。获得wxid后意味着即使在不知道对方微信名的情况下,也能反查到该用户的手机号码。

这也就是我今天要分享的抓包思路,同理,微信小程序也是可以的。我应该不是第一个知道的,但是在真正实战的时候还需要注意一些细节,我等会文章结尾再讲。因为可能有人要反驳我了,微信小程序抓包的思路不是很多吗。确实,你说得对,毫不夸张的说,你懂的思路我都懂,但是问题在于很多思路都容易失效,在这里我列出一些基本思路。

第一种:使用Burpsuite配合模拟器抓包

众所周知,Burpsuite是渗透测试必备的抓包工具,对于微信小程序抓包应该也是得心应手的,可以通过在模拟器配置证书进行抓包。

起初这个思路人人皆知,但是后来微信修改了规则,方法已经失效了,并且前几个月有消息说微信好像禁止在模拟器登录,检测会警告封号处理,消息是否真实仍未证实。当然了,比较专业的同学可以安装类似于“Xposed框架”使得模拟器变得更强大,或者说能够绕过微信检测机制?

第二种:使用Fiddler配合微信PC端抓包

Fiddler也是一个强大的抓包工具,或者说是数据包分析工具,可以调试你电脑中的HTTP流量。

有些Burpsuite不能做的事情,它可以,我个人用得比较少。Fiddler不管是对于微信PC端还是模拟器都适用,不过这个思路好像从去年的11月左右就已经失效,具体没有证实。

第三种:使用Charles配合微信PC端抓包

根据官网的介绍,Charles是一款HTTP代理兼HTTP监视器工具,主要适用于Web浏览器。

Charles俗称“花瓶”,应该说是安全圈里一个“后来居上”的抓包工具吧,平时笔者也用得多,因为这款工具能够抓到某些“特殊”的数据包,比如JavaScript触发的数据包? 我也不知道怎么形容。

图片来源: https://blog.csdn.net/pengxurui

需要补充一下,以上三种思路也可以配合在苹果手机设置“网络代理”,实现用“电脑工具”抓取手机的数据包,具体来说也能实现抓取“微信小程序”或“手机QQ”的一些数据包。这个思路是笔者亲测过的,但是目前是否仍有效就不清楚了。

第四种:使用Httpcanary配合安卓端抓包

除了以上三(四)种思路,应该还有安卓系统使用 HttpCanary(小黄鸟)抓取数据包的思路。

小黄鸟算得上是安卓系统最强大的抓包工具了,至少我认为地位如同安卓早期破解圈中的“幸运破̆̈解̆̈器̆̈”,不过人家靠的不是“运气”,而是“实力”。比如能够修改数据包中的数据实现“破解软件的VIP限制”或“无限签到”。

图片来源: https://blog.csdn.net/weixin_53891182

该思路同样也能配合安卓模拟器进行抓包,笔者亲测有效,目前是否依然有效也不清楚。对于能否抓取安卓系统微信小程序的数据没有经过实验。 文章中所提到的安卓系统和安卓模拟器需要区分一下。

其实抓取微信小程序数据包的思路大同小异,微信小程序大多数都是内嵌网站,部分开发者以为有微信这个“保护伞”就万事大吉,实际上保证足够安全还需“自扫门前雪。” 不管是企业还是国内高校,正因为小程序的安全容易被忽视,所以在渗透测试中,小程序往往成为了一个重要的被攻击目标。

言归正传,补充一些前文提到的细节。用“Stream”抓取微信小程序的数据包时,经过测试,开启抓包之后,打开部分小程序时会卡在加载页面,这时候关闭抓包,重新打开小程序,等页面加载完成后再开启抓包即可。

下面用“肯德基”微信小程序来实战测试:

这时候藤椒风味劲爆大鸡米花就一览无余了,不对,应该是肯德基的CRM客户系统。

一份神秘代码,帮我破解一下可以吗?

⣀⣆⣰⣒⣒⡀⢀⠔⠠⠤⡦⠤⠄⢴⠤⠤⠤⢴⠄

⢰⣒⣒⣒⣲⠄⠠⡎⠸⠽⠽⠽⠄⠼⡭⠭⠭⡽⠄

⢸⠒⠒⢒⣺⠄⠄⡇⡍⣝⣩⢫⠄⣊⣒⣺⣒⣊⡂

⢠⠤⠴⠤⠤⠄⢐⢔⠐⠒⡖⠒⠄

⣹⢸⢍⢉⢽⠄⢀⢼⠠⠤⡧⠤⠄

⡜⡸⠔⠑⠜⡄⠠⡸⢀⣀⣇⣀⠄

⢰⣒⣒⣒⣲⠄⠠⡦⢴⠄⡖⢲⠄⡖⢲⠒⢲⠒⡆

⢸⣒⣲⣒⣚⠄⠄⡯⢽⠄⣏⣹⠄⡇⡸⠄⢸⣀⡇

⣑⣒⣺⣒⣒⡀⢈⠍⠩⣡⠃⣸⠄⣏⣀⣀⣀⣀⡇

⡄ ⡄⠐⢲⠒⠄⡆⠢⠄⡤⠤⠄⢀⠤⢄

⢱⢰⠁⠈⢹⣉⠉⡏⡍⠄⠗⠒⡄⢸ ⢸

⠇ ⠈⣹⢀⡠⠺⡰⠄⠢⠤⠃⠘.. .⠜

关键词:

-

-

当前速递!【读财报】上市险企2022年年报:5家偿付率均下滑 中国平安归母净利润及内含价值位列第一

在A股5家上市险企中,2022年中国平安的归母净利润和内含价值均位居首位,中国太保和中国人保的保险业务...

来源: -

-

2023年最新微信小程序抓包教程

当前速递!【读财报】上市险企2022年年报:5家偿付率均下滑 中国平安归母净利润及内含价值位列第一

全球要闻:特斯拉称今年是一个独特的机遇:降价利润依然可控 我们成本领先

世界视点!湖北巴东发现罕见白麂:古代称为“瑞兽”

女子晒衣服不慎10楼跌落悬挂2楼 现场可怕:官方提醒提高安全意识

当前聚焦:2999元 索尼首款专业开放式监听耳机MDR-MV1发布:沉浸感无敌

当前消息!别吐槽网速慢了!2023年第一季度全球宽带最快城市在我国北京

学好虚拟化,首先要学Linux

【焦点热闻】多地展开公司债发行人自查自纠 四大事项成关注重点

这下跟安卓真没区别!iOS 17确定支持第三方应用商店 苹果被逼

环球热门:12-240四摄8焦段!小米13 Ultra影像功能深度解析

李想吐槽变色天窗玻璃如同卫生间隐私膜 理想汽车坚持用电动遮阳帘

看点:学系统集成项目管理工程师(中项)系列09_收尾管理

全球观热点:索尼发布4K HDR旗舰监视器:双液晶面板 峰值亮度4000尼特

每日热文:GPT-4可能对经济领域的近期影响,以及远期对全球可能产生的深远影响。

天天百事通!去年我是怎么解决团队问题的

新日2022年净利同比暴增1326.25%!卖了257万辆电动自行车

焦点热文:在上海车展逛了两天 愣是找不出一辆值得写的油车!

世界今日报丨爷青回!电影《灌篮高手》今日上映:等了20多年的全国大赛开打

焦点快看:等等党赢了!华为Mate 50系列官方降价:最高便宜800元

AutoGPT是什么?超简单安装使用教程

今日精选:微信小程序、uniapp、vue生命周期钩子函数

【全球新视野】PS5 Pro为期不远 索尼PS5完全不缺货:黄牛被逼低价清仓

环球微动态丨03 设置工作环境与环境(二)GRUB二级引导器

环球观点:新能源车不好卖!宁德时代一线工人:做四休三想加班 没活干盼着忙起来

热议:高性能HBM显存芯片:被韩国企业垄断了

5999元安卓影像之王 小米13 Ultra优化跟上了:1天内两次升级MIUI14

全球观察:关于shell变量值的截取-通过分隔符-去除前后匹配到的内容

高毅资产冯柳、重阳投资裘国根“相逢”海康威视

环球快播:华为“黑科技”悉数上车!AITO全尺寸旗舰SUV问界M9开订:50-60万元

宝马喊话“我们的家在中国” 网友神点评:求生欲太强

夏季空调开启前 这些准备工作必须做到位

当前通讯!估计雷军都没想到 小米摄影手柄被用在了友商手机上

A卡大面积降价后 NVIDIA终于坐不住了:RTX 4090/4080破发

世界热讯:牛顿迭代法求方程根

世界聚焦:【财经分析】信用债表现依旧向好 机构建议关注久期策略

2023年第15期用工快讯

世界短讯!女子入职58天迟到21次不满被辞要仲裁:还要求公司赔偿一个半月工资

世界关注:90后程序员辞职带妈妈锻炼 半年瘦20斤:血压血脂好多了

天天热头条丨山东济宁两辆重型货车相撞车头瞬间解体 官方通报:事故致7死10伤

报道:汽车召回王诞生 竟然是特斯拉 马斯克:不服!

焦点速读:时代的眼泪 DVD也没人看了:奈飞关闭25年历史的光碟邮寄业务

目标古币、老物件,这个贼“老宅淘宝”

【全球时快讯】网红自嗨锅 被罚款800000元!

【聚看点】【中介者设计模式详解】C/Java/JS/Go/Python/TS不同语言实现

速递!AIRIOT物联网平台助力油库自动化升级 实现业务场景全覆盖

视焦点讯!md文件图片上传

热点评!第二季度白银价格如何表现?

孟晚舟:华为让欧拉、鸿蒙等开源 促进国产生态、操作系统繁荣

天天视讯!男子被宠物魔鬼鱼刺伤险丧命 专家:鲨鱼同类 含神经毒素

世界微动态丨苹果WWDC将发自研xrOS:这导致iOS 17/iPadOS 17更新大幅缩水

天天即时看!5.39万起!吉利几何熊猫mini小黄鸭限定版上市:极其可爱

【环球新视野】国产车崛起!反超大众成销量第一 比亚迪:为了这两年 准备了二十年

【世界新要闻】为适应被查处后生活 一贪官提前吃减肥餐

今头条!山东苯乙烯市场行情小幅走低

全球播报:day02-功能实现02

消息!Kubesphere部署Ruoyi(一):为什么是Ruoyi和Kubesphere?

今头条!TC (Teamcenter) 许可证解决方案

简讯:Windows 10开发教程_编程入门自学教程_菜鸟教程-免费教程分享

全球热门:已致29人不幸遇难!长峰医院火灾事故伤亡情况、事故原因初步调查结果公布

世界热点!100%自主指令集!国产龙芯CPU进驻国家重点工程

焦点观察:日本、韩国车企遭重击:美国花式打击 电动汽车补贴无视日/韩系 毫无存在感

环球热门:NASA失控卫星将坠落地球自毁 有可能砸伤人:几率比遭雷击高得多

当前消息!全国首例 长沙一男子植入戒酒芯片:立即起效 管用5个月

比5G好用10倍 华为持续推动5.5G时代建设:万兆网速体验

每日观察!中国科学家有望率先在国际上探测到超大质量双黑洞的并合

2023年中国兽药行业细分市场分析 生物制品发展向好【组图】

【Jmeter】基础介绍-详细

每日动态!欢迎页轮播动画

天天快资讯:金属机身、独立语音助手!小米Sound Move便携智能音箱图赏

温和去油不刺激:水密码氨基酸洗面奶9.9元大促

小米看了要报警!用iPhone换新买小米13 Ultra可立省400元

继续领先韩国、日本 我国造船业三大指标均保持世界第一

焦点简讯:VR冒险游戏《苍穹乾坤》:没有32GB内存就别玩了

【焦点热闻】天风证券赵晓光:未来芯片领域将是汽车竞争的主要部分

世界微头条丨上海嘉定电子社保卡如何申请,申请方法如下

全球微速讯:终于把 Spring Boot 3.0 写成书了!

天天热文:CANN开发实践:4个DVPP内存问题的典型案例解读

全球微资讯!vulstack2 靶场做题笔记

每日短讯:今日亚盘外汇技术分析(2023年4月19日)

微速讯:科创板收盘播报:科创50指数涨0.41% 医药医疗股普遍调整

资讯推荐:Nuada机械仿生手套:内置多种传感器可用于辅助诊疗

小米汽车明年量产!雷军现身上海车展参观众车企:蔚来李斌亲自接待

全球信息:科学家在快餐包装中发现PFAS永久化学品:强酸/碱、高温都无法降解

“变性”、打针都改不了的“坏毛病”:人类还要被折磨多久?

全球消息!“发哥”再次雄起!天玑9200+跑分首曝近137万 冠绝安卓

不止封杀老头乐!北京将试点在外卖快递车上加装芯片:实时检测轨迹

天天即时:2023WTT澳门冠军赛:马龙晋级十六强

每日视点!SPSS安装及破解教程

天天微资讯!从申请到调用:全国快递物流查询 API 使用教程

小鹿线怎么样?

全球速读:ESXi主机报错:其他主机硬件对象的状态(System Management Software 1 SEL Fullness)

顶象uni-app版设备指纹上线,满足企业多平台服务需求

每日焦点!黄玉强出任中国平安审计责任人

天天看点:旷视科技联合中盾安信:AI赋能新时代,营造安全可信的数字环境

女子上班6天工资仅发41元:老板以各种理由克扣

【世界独家】工人在线向马斯克求助讨薪:首起特斯拉上海工厂致命生产事故意外曝光

当前观察:iQOO Neo8系列下月发:标准版骁龙8+ Pro版天玑9200+

今日热讯:腾讯发布五一假期未成年人限玩通知:打游戏也要调休

【环球播资讯】认同吗?魅族前高管称5千到1万安卓机不值得冲 网友吵翻就苹果值?