最新要闻

- FSR、DLSS谁更好?26款游戏PK:AMD居然0胜!

- 旅游专列来啦具体详细内容是什么

- 中国新能源汽车在欧洲火了:每10辆就有1辆来自中国

- 程序员午休时健身猝死 被认定工伤 法院:属于在岗状态

- 比亚迪车主用木头手工还原汉EV:前后双电机 真能跑

- 简讯:招标活动法律保障工作实务指南 2016年版

- 锐龙7 7800X3D配A620主板 性能损失多少?实在没想到

- 天天微头条丨成都升温 千足虫满街爬:专家科普小心毒臭液

- 全球最大盗版电子书网站Z-Library被封后复活:路子更野了!要共享纸质书

- 速读:Steam排名第一!GTX 1650亮机卡火爆断货:RTX 2070紧急变身救场

- 天天速递!只剩Windows版了!B站正式宣布UWP版停止维护

- 环球时讯:洛阳上演汉服秀 网友偶遇唐僧师徒四人坐地铁去“取经”

- 男子体内惊现小树苗!都长到5厘米高了

- 环球今亮点!或为AR眼镜新品!小米神秘“新礼物”明早10点正式亮相

- 今热点:解放军环台岛战备警巡和演习,专家:或成惩戒“台独”新模式

- 每日动态!小米寄修服务“史诗级”提升:新增进度可视化功能

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

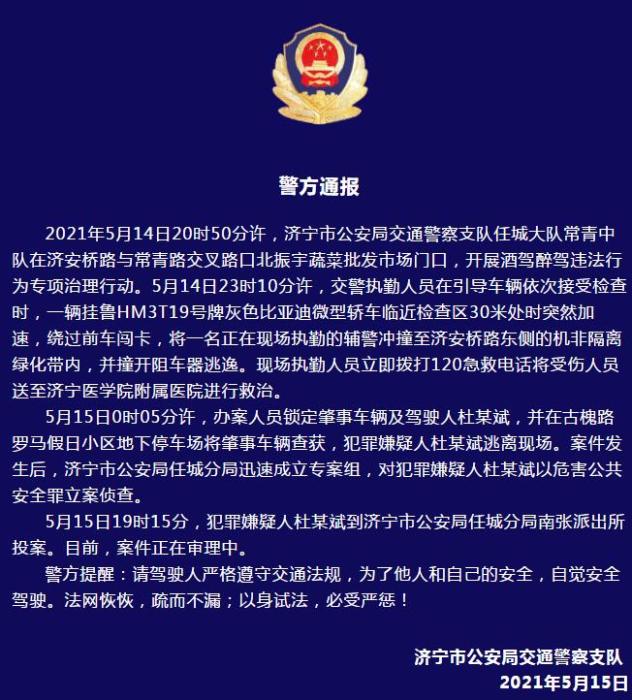

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

环球新动态:Vulnhub Mercy靶场 Walkthrough

Recon

首先进行二层扫描。

┌──(kali㉿kali)-[~]└─$ sudo netdiscover -r 192.168.80.0/24 Currently scanning: Finished! | Screen View: Unique Hosts 7 Captured ARP Req/Rep packets, from 4 hosts. Total size: 420 _____________________________________________________________________________ IP At MAC Address Count Len MAC Vendor / Hostname ----------------------------------------------------------------------------- 192.168.80.1 00:50:56:c0:00:08 1 60 VMware, Inc. 192.168.80.2 00:50:56:ed:65:ac 2 120 VMware, Inc. 192.168.80.135 00:0c:29:cd:fd:52 3 180 VMware, Inc. 192.168.80.254 00:50:56:ec:ab:13 1 60 VMware, Inc. ┌──(kali㉿kali)-[~]└─$ sudo nmap -sS -p- 192.168.80.135Starting Nmap 7.93 ( https://nmap.org ) at 2023-04-09 03:06 EDTNmap scan report for 192.168.80.135Host is up (0.0028s latency).Not shown: 65525 closed tcp ports (reset)PORT STATE SERVICE22/tcp filtered ssh53/tcp open domain80/tcp filtered http110/tcp open pop3139/tcp open netbios-ssn143/tcp open imap445/tcp open microsoft-ds993/tcp open imaps995/tcp open pop3s8080/tcp open http-proxyMAC Address: 00:0C:29:CD:FD:52 (VMware)Nmap done: 1 IP address (1 host up) scanned in 5.97 seconds我们注意到80和22端口被过滤了。

(相关资料图)

(相关资料图)

Process

相同的,我们还是对samba进行枚举。我们从中发现用户和共享文件夹。

我们访问Web服务,发现是Tomcat服务,值得注意的是,他们将敏感信息泄露在了主页中,且服务器启用了Manager Webapp。

通过访问robots.txt,我们得到了一串base64编码,将其解码我们得到了一串信息。

这说明有用户还在使用弱密码,我们尝试使用弱密码登录samba的共享文件夹。

在.private目录中我们获得了profile文件,其中包含了Web服务器和Knockd的配置。

从上面的文件中我们能知道,如何开启HTTP和SSH端口。所以我们编写脚本,开启相应的端口。

开启HTTP的端口后,我们进行访问,发现robots.txt提示的目录。

我们访问/mercy,网页提示我们,尝试让time不只是显示时间。

访问/nomercy,这是一个RIPS的应用,我们尝试使用searchsploit查找漏洞。

我们尝试利用此漏洞。

成功利用,但是我们并不能通过此漏洞提权,前文tomcat服务器泄露了自己的根目录,我们尝试读取tomcat的配置文件。由下图可见,我们读取了tomcat保存用户信息的配置文件,其中有两个用户,一个用户具有管理权限,另一个则为普通用户,而结合enum4linux,我们能判断另一个用户为Linux的本地用户。

接下来我们尝试登录tomcat的管理后台。在后台中,我们可以上传war包,我们可以手动通过war包获得shell,也可以通过Metasploit平台获得Shell。那么我们这里就使用手动的方法。首先通过msfvenom生成payload。

上传payload,访问指定url触发Reverse Shell。

Privilege Escalation

但当前的Shell并不是交互式Shell,我们需要将当前的Shell升级为交互式Shell。

通过执行python -c "import pty; pty.spawn("/bin/bash")",我们就可以使用Python生成一个Shell。

随即我们切换到fluffy用户,并再次升级Shell。

我们在fluffy用户中找到了一个记录时间的文件,根据观察,这好像是一个定时执行的脚本,但我们没有权限查看当前系统的计划任务。

通过访问80端口的/time文件,我们可以印证这一点,再根据前文的提示,我们可以在文件内写入一个反向Shell的命令,等待脚本执行时获得权限。

等待三分钟后,获得Shell。

关键词:

-

环球新动态:Vulnhub Mercy靶场 Walkthrough

Recon首先进行二层扫描。┌──(kali㉿kali)-[~]└─$sudonetdiscover-r192 168 80 0 24Currentlyscanning:Finis

来源: -

-

-

环球新动态:Vulnhub Mercy靶场 Walkthrough

FSR、DLSS谁更好?26款游戏PK:AMD居然0胜!

环球速看:AI 史话

每日讯息!Weex原理及架构剖析

旅游专列来啦具体详细内容是什么

中国新能源汽车在欧洲火了:每10辆就有1辆来自中国

【时快讯】WebKit三件套(3):WebKit之Port篇

每日速看!HBase在进行模型设计时重点在什么地方?一张表中定义多少个Column Family最合适?为什么?

环球资讯:第136篇:Three.js基础入门动画API:setInterval 与 requestAnimationFrame的区别

程序员午休时健身猝死 被认定工伤 法院:属于在岗状态

比亚迪车主用木头手工还原汉EV:前后双电机 真能跑

每日速讯:WebKit三件套(1):WebKit之WebCore篇

焦点关注:C盘爆满的解决方法,不用删除文件,使用分区助手无损增加内存

简讯:招标活动法律保障工作实务指南 2016年版

锐龙7 7800X3D配A620主板 性能损失多少?实在没想到

天天微头条丨成都升温 千足虫满街爬:专家科普小心毒臭液

全球最大盗版电子书网站Z-Library被封后复活:路子更野了!要共享纸质书

速读:Steam排名第一!GTX 1650亮机卡火爆断货:RTX 2070紧急变身救场

【天天速看料】Vue——patch.ts【十四】

浏览器史话中chrome霸主地位的奠定与国产浏览器的割据混战

Vue开发规范

天天速递!只剩Windows版了!B站正式宣布UWP版停止维护

环球时讯:洛阳上演汉服秀 网友偶遇唐僧师徒四人坐地铁去“取经”

男子体内惊现小树苗!都长到5厘米高了

环球今亮点!或为AR眼镜新品!小米神秘“新礼物”明早10点正式亮相

今热点:解放军环台岛战备警巡和演习,专家:或成惩戒“台独”新模式

天天通讯!Linux常用操作命令总结

iOS Modern Collection View

线段树好题! P2824 [HEOI2016/TJOI2016]排序 题解

每日动态!小米寄修服务“史诗级”提升:新增进度可视化功能

天天资讯:第7章_InnoDB数据存储结构

天天快报!css过去及未来展望—分析css演进及排版布局的考量

每日关注!微信小程序 开发,uni-app 开发简介

今日报丨朗新科技:拟提前赎回“朗新转债”

今日观点!男子网购耐克鞋却挂着李宁的吊牌 网友:联名款?

数组的算法

超同年漫威大片近3倍!新海诚《铃芽之旅》国内票房达7亿

VUE-Antd开发,validate规则校验第一次为空,后面无论怎么输入都显示不可为空

环球新消息丨上海国创科技产业创新发展中心理事长黄岩:人工智能会像手机一样进入我们的日常生活

每日聚焦:青春回来了!电影《灌篮高手》流川枫角色预告出炉:4月20日国内上映

世界今亮点!暴雪战网遭遇DOSS攻击!多款游戏无法正常登录

世界聚焦:2023年3月随笔暨第1季度总结

世界热资讯!ASP.NET Core MVC 从入门到精通之接化发(一)

【全球聚看点】快速幂算法

私有化部署chatGPT,告别网络困扰

新车一超过60km/h就耳朵疼 车主:找了20多个人开都如此

Win11新版最快5月推送:微软确认Moment 3更新

【全球热闻】富二代开保时捷碰瓷:专挑开豪车酒驾的敲诈 “赚了”30多万

聚焦:五粮液董事长曾从钦:在“时与势”中勇担使命,在“稳与进”中拓展空间,在“个与众”中升级维度

今年1号台风“珊瑚”下周或生成 预计2023年登陆我国的台风至少6个

夏日必备!楠木之舟EVA拖鞋19.9元:轻盈高回弹

男士洗脸专属大牌 妮维雅控油、祛痘洗面奶大促:不到20

世界最新:ChatGPT火爆 元宇宙房产崩盘!林俊杰买虚拟地产浮亏91%

岚图汽车1V4 “开火”保时捷、蔚来、奥迪、极氪!结果尴尬:无一车企回应

环球实时:4月09日10时江苏南通疫情最新消息 4月09日10时江苏南通今日确诊人数

让民生福祉更有“数”——中国电子政务论坛聚焦数字政府建设

【天天播资讯】为啥国产电动车在欧洲不好卖?海外汽车大V给出5点原因

环球热讯:今天国际护胃日 年轻人为啥会被胃癌盯上?胃病转向胃癌有5个信号

全球今头条!通用自动驾驶汽车撞上公交车 300辆无人出租车被召回

沙尘暴蓝色预警来了:北方将迎沙尘天气!官方分享防御指南

“码农”劳动争议频发 厘清责任依法“护体”

焦点快播:存碰撞风险!特斯拉美国召回422辆Model 3:前悬架连杆有隐患

新资讯:朱晓彤 总算升职了!将在特斯拉墨西哥工厂获得一张新床

环球资讯:有人用ChatGPT月入十万了!70+款免费AI工具大搜罗

每日热门:sip消息拆包原理及组包流程

每日聚焦:超2250万台(套)各型装备投入春耕—— 农机化支撑粮食稳产增产

微头条丨小米14曝光:屏幕边框窄到没朋友 华星供货

贝克汉姆回复王濛大胆表白 感谢你的赞美:后者曾公开表示因为帅喜欢他

【天天时快讯】选台式机还是游戏本?13代酷睿旗舰处理器性能PK

环球报道:传音Tecno Camon 20 Premier曝光:天玑1200、五边形镜组

天天看点:广东白云技师学院短训班专业设置_广东白云技师学院

今日热讯:Vulnhub Bravery靶机 Walkthrough

焦点观察:69岁成龙说我还能打还能跳:是个奇迹

1999元神机诞生!Redmi Note 12 Turbo成了:用户好评率接近100%

天天快消息!Golang常用库之UUID

如何成为一名优秀的工程师?顶级程序员的5点建议

全球报道:曾称失控都是踩错单踏板!网友晒特斯拉新OTA 想要的制动恢复两档可选

全球播报:女子乘高铁把脚放前排乘客头上:狡辩称”鞋底不脏“

天天快资讯丨碱性食物有哪些_十大碱性食物排名

.Net Core Console&Generic HostBuilder

用阳光代替WiFi信号连网 沙特科学家这成果亮了

世界热点!【算法数据结构专题】「延时队列算法」史上手把手教你针对层级时间轮(TimingWheel)实现延时队列的开发实战落地(下)

世界速讯:电影《龙马精神》上映!刘德华清唱生日快乐歌祝福成龙

全球微动态丨连休5天!五一劳动节期间高速公路免费通行

口感自然 富含矿物质:依能天然苏打水2.3元(京东4元)

每日热议!博主带秤在淄博连逛10家店无缺斤少两:他很佩服

天天速递!投资者为何对苹果AR/VR设备没有信心?原因揭开

常州市天宁区人民检察院对一起拟不起诉案件公开听证

java -- 异常处理、Collection、Iterator迭代器、泛型

CentOS7-实现全网备份脚本

【天天报资讯】装机成本降了! 微星A620M-E主板到手799元:锐龙7 7800X3D绝配

关注:国宝熊猫回家记:丫丫要回来了

四川一麦田成网红打卡地:遭游客踩踏

windows提权

4799元 AOC新款27英寸电竞显示器上架:360Hz高刷、1ms响应

环球热议:没用的知识增加了!一图了解劳斯莱斯全部车型:最贵1.8亿

【天天速看料】王者荣耀镜取什么名字(王者镜的名字好听)

贵了2块钱 海底捞回应火锅小料涨价:门店自主定价

天天短讯!撤档一年半后 《超能一家人》定档7月21日:沈腾爆笑喜剧大片

时讯:科大讯飞刘聪:中国造大模型或在某些领域超越ChatGPT